Коли користувач проходить автентифікацію на кінцевій точці Windows, система генерує подію Account Logon (вхід до облікового запису) і записує її. При цьому система фіксує ці події автентифікації у власному журналі подій безпеки (Security event log), який відповідає за перевірку справжності користувача.

Крім того, коли користувач отримує доступ до ресурсу за допомогою облікового запису, система фіксує подію Logon (вхід у систему). Відповідно, система записує ці події входу у свій власний журнал безпеки.

Для фахівця з реагування на інциденти (incident responder) виявлення подій Account Logon на будь-якій машині, окрім контролера домену, може бути ознакою використання локальних облікових записів.

Використання локальних облікових записів є аномальним для доменних середовищ і може вказувати на компрометацію системи.

Зміст

- Вступ

- Події входу (Logon Events)

- Події автентифікації облікових записів (Account Logon Events)

- Ідентифікатори подій (Event ID)

- Event ID 4624

- Event ID 4625

- Event ID 4634

- Event ID 4647

- Event ID 4648

- Event ID 4672

- Протокол автентифікації Kerberos

- Event ID 4768

- Event ID 4769

- Event ID 4776

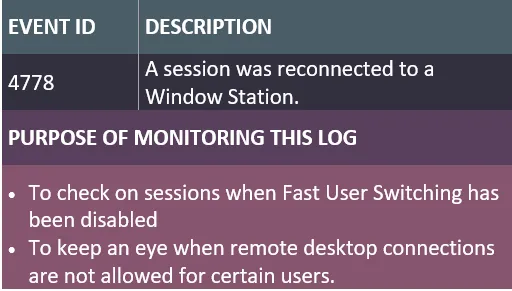

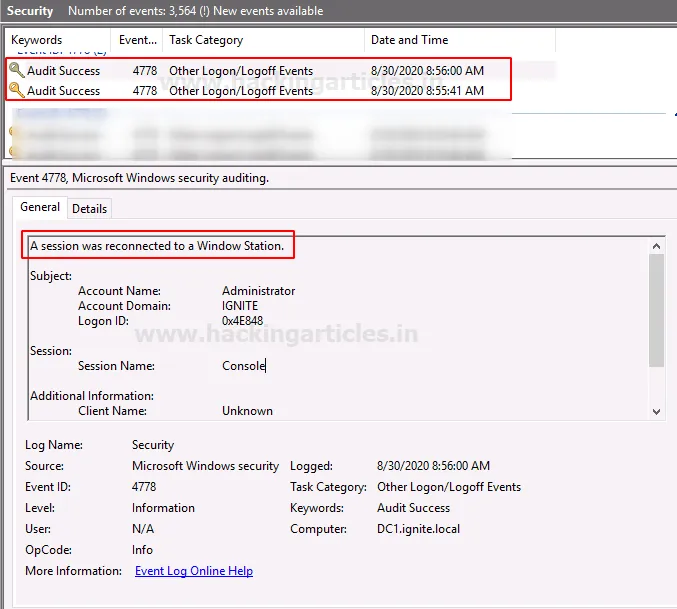

- Event ID 4778

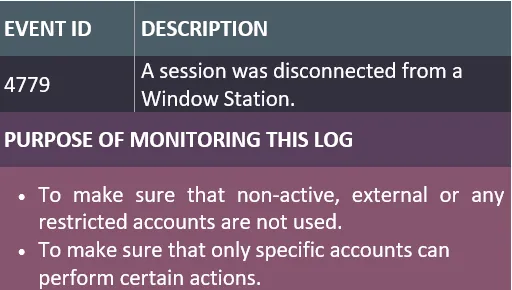

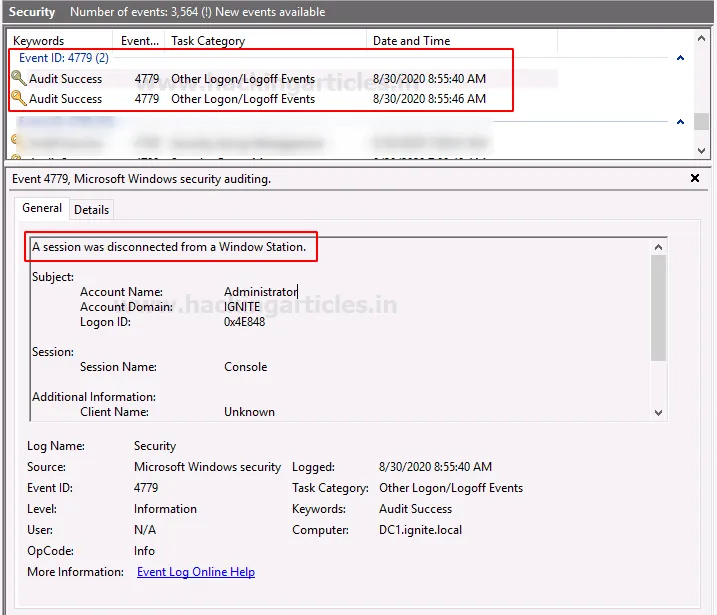

- Event ID 4779

Вступ

ОС Windows підтримує різноманітні методи автентифікації та входу для створення віддалених сесій між вузлами мережі. У цій статті ми зосередимося на аналізі подій входу (logon events) та протоколах автентифікації, зокрема Kerberos.

Механізми автентифікації Windows охоплюють широкий спектр: від класичного входу за паролем до використання токенів, сертифікатів публічних ключів та біометричних даних.

Протоколи на кшталт Kerberos визначають чіткі правила та стандарти для ідентифікації користувачів, робочих станцій і служб. Саме цей процес гарантує, що доступ до корпоративних ресурсів отримають лише авторизовані об’єкти, забезпечуючи високий рівень безпеки.

Події входу (Logon Events)

Аудит подій входу (Logon) фіксує всі спроби авторизації на конкретному локальному комп’ютері, незалежно від типу облікового запису (доменний чи локальний). Події категорій Logon/Logoff генеруються безпосередньо в момент створення або завершення сесії. Ключовий нюанс: ці події завжди реєструються саме на тій машині, до якої здійснюється доступ.

Події автентифікації (Account Logon Events)

На відміну від попередньої категорії, події Account Logon виникають під час будь-якої перевірки облікових даних (валідації credentials). Ці події реєструються на машині, яка є авторитетною для даного облікового запису:

- Для доменних записів авторитетним є контролер домену (Domain Controller).

- Для локальних записів — сама локальна машина.

Давайте детально розберемо ці Event ID на прикладі Windows Server.

Ідентифікатори подій (Event IDs)

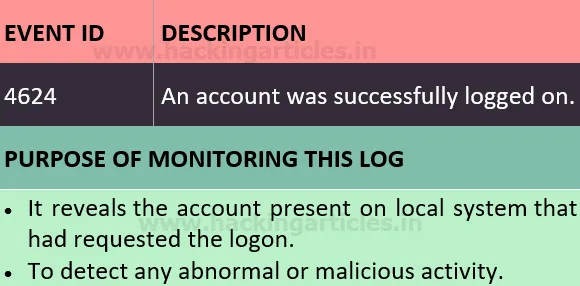

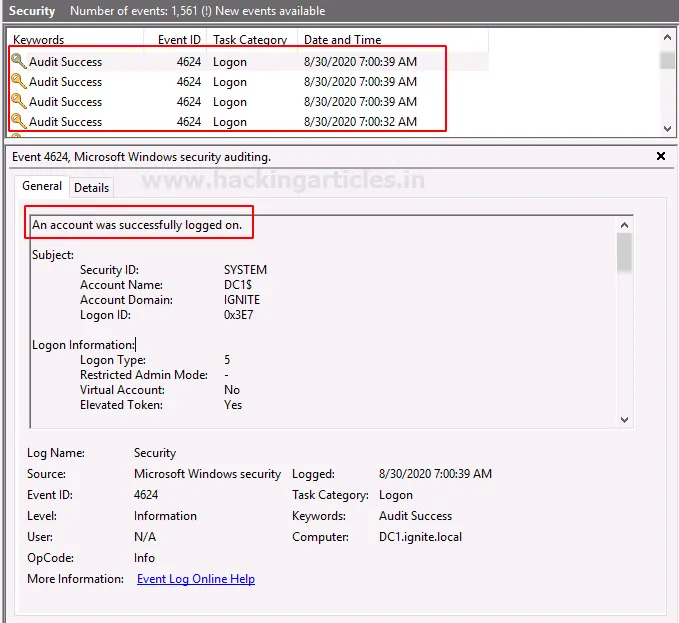

Event ID 4624: Успішний вхід у систему

Ця подія генерується щоразу, коли сесія входу була успішно створена. Вона містить критично важливу інформацію про хост та обліковий запис, що використовувався.

На що звернути увагу спеціалісту (Incident Responder):

- Секція Network Information: При аналізі віддалених входів це найважливіший розділ, оскільки він містить дані про робочу станцію, з якої здійснювався доступ (IP-адреса та ім’я хоста).

- Секція Process Information: Поля Caller Process Name та Caller Process ID дозволяють ідентифікувати конкретний процес, який ініціював вхід. Це допомагає зрозуміти, чи був це стандартний системний процес, чи підозріла утиліта.

- Logon Type: Один із ключових параметрів цієї події, що вказує на спосіб входу (наприклад, інтерактивний, мережевий, через RDP тощо).

Коли користувач успішно входить у систему, генерується саме ця подія.

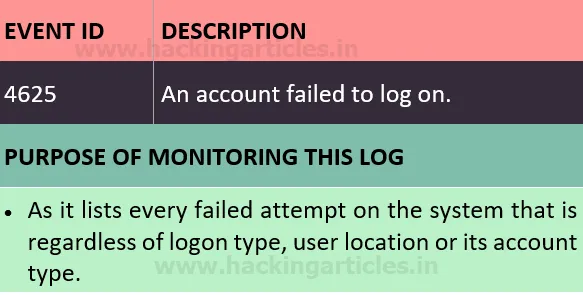

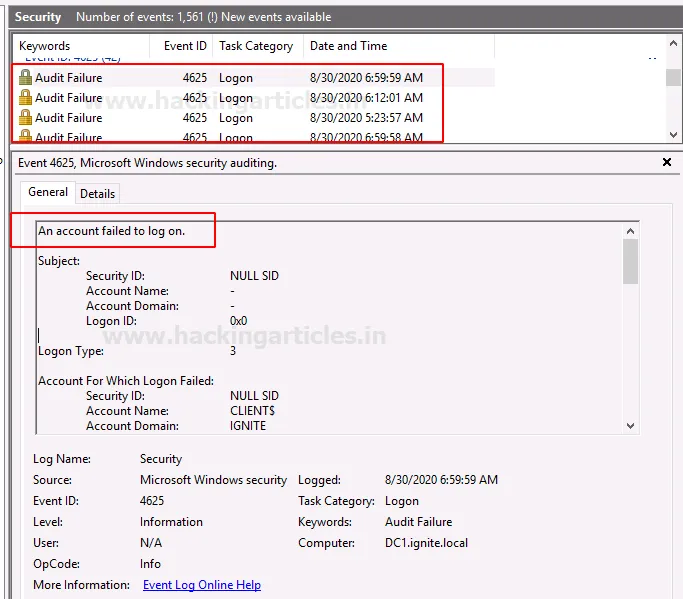

Event ID 4625

Ця подія створюється при невдалій спробі входу. Зазвичай велика кількість таких логів у мережі може вказувати на атаки шляхом підбору паролів (password guessing). Розділ Network Information цієї події може надати цінну інформацію, якщо віддалений хост намагається увійти в систему.

Як спеціаліст із реагування на інциденти, ви можете дізнатися більше про причину помилки, переглянувши опис події.

Ця подія генерується щоразу, коли спроба входу користувача в систему виявляється невдалою.

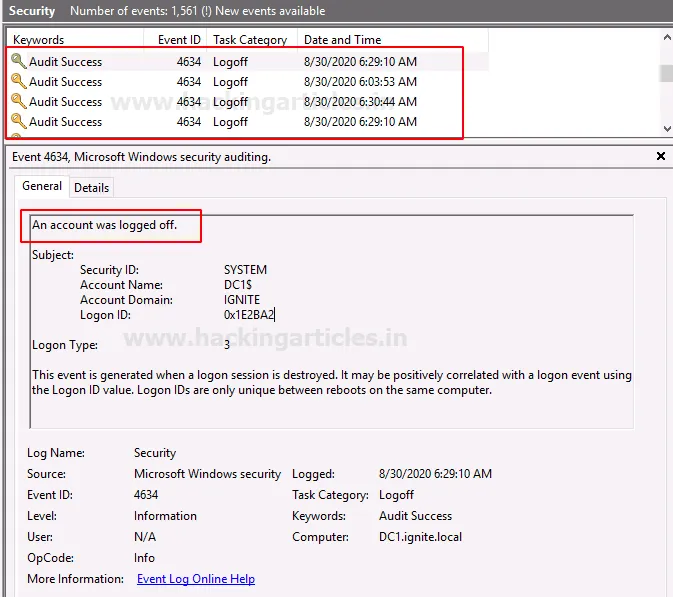

Event ID 4634

Коли користувач виходить із системи, система фіксує цю подію під ідентифікатором Event ID 4634. Водночас спеціалісту з реагування на інциденти не варто вважати відсутність події виходу надто підозрілою, якщо система її не відображає (це може статися через раптове вимкнення живлення або збій).

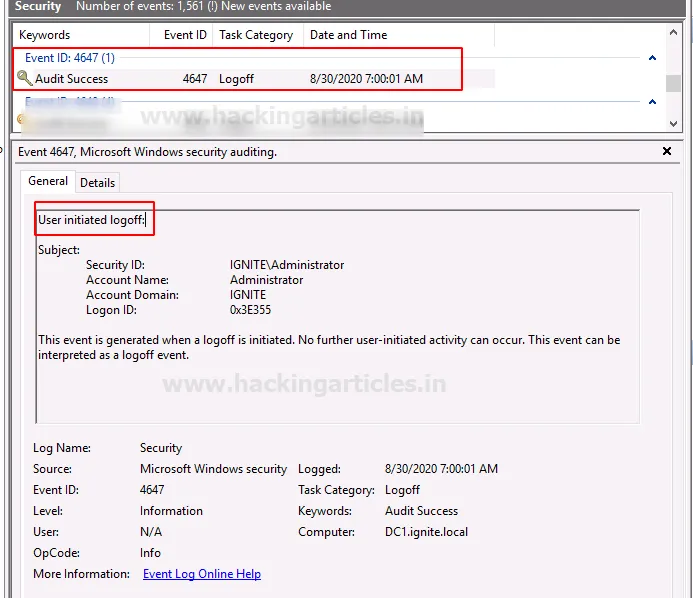

Event ID 4647

Ця подія генерується, коли сеанс користувача мав тип віддаленого входу, а вихід із системи (logoff) був здійснений стандартним методом.

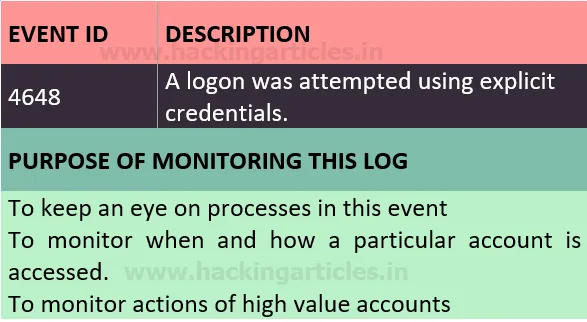

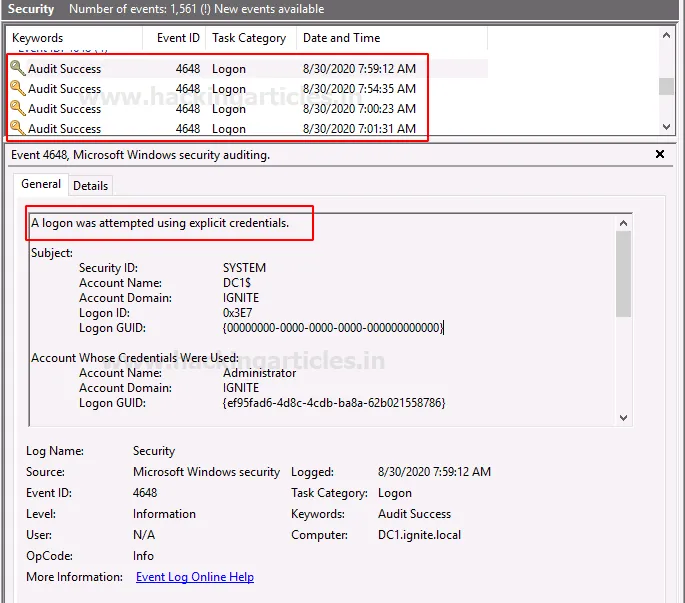

Event ID 4648

Спроба входу була здійснена з використанням явних облікових даних (explicit credentials). Ця подія реєструється, коли користувач намагається використати дані, відмінні від його власних, або коли відбувається обхід контролю облікових записів (UAC bypass) для запуску процесу з правами адміністратора.

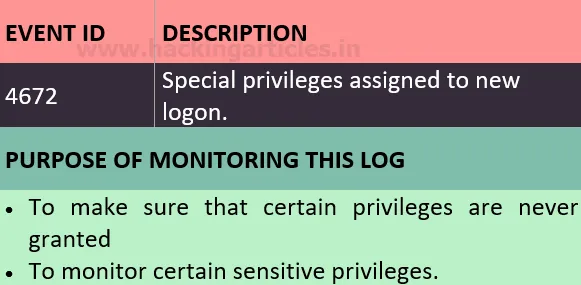

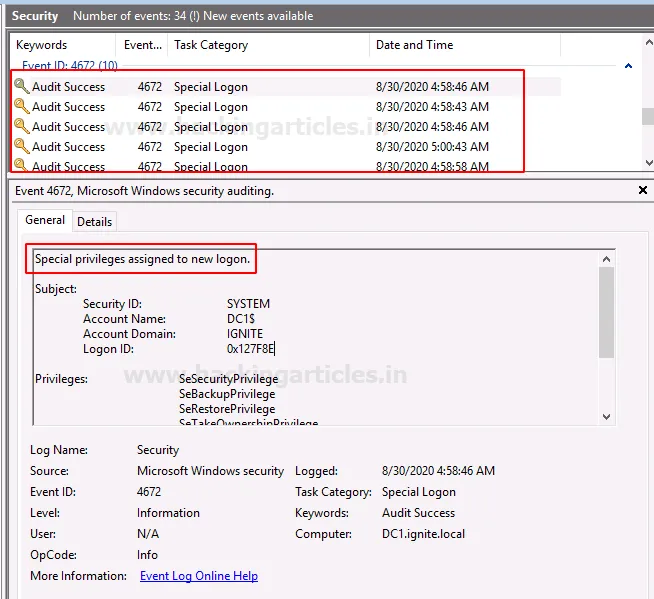

Event ID 4672

Ця подія генерується, коли новій сесії входу призначається набір «чутливих» (привілейованих) прав доступу. Зазвичай цей запис з’являється в журналі подій щоразу, коли вхід під локальним системним обліковим записом активує відповідні привілеї.

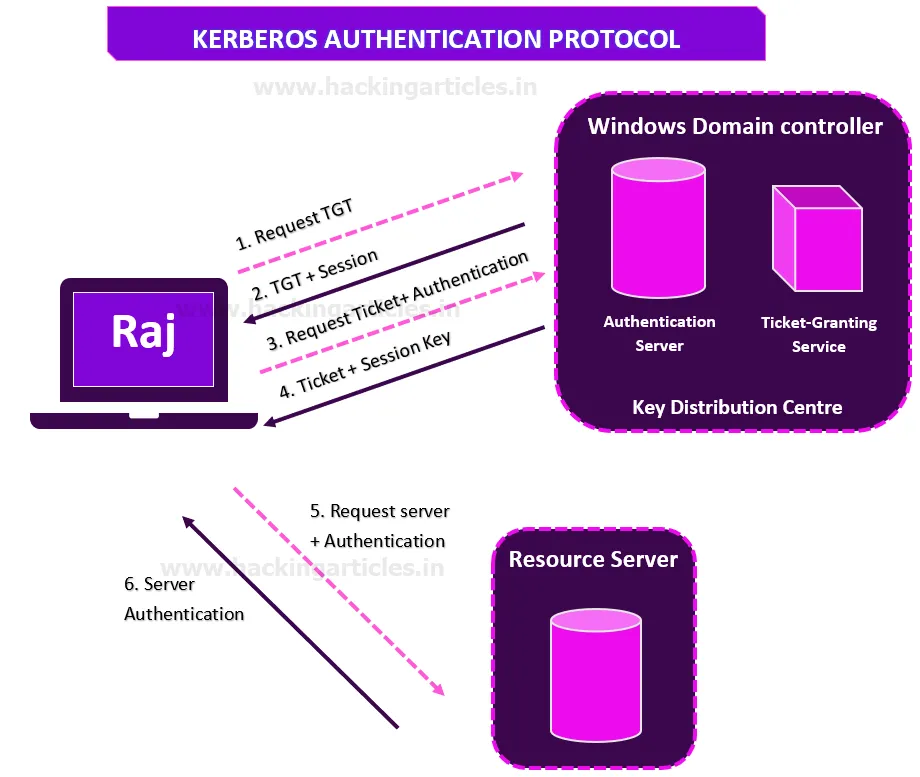

Протокол автентифікації Kerberos

Kerberos — це протокол автентифікації, що працює на основі квитків (tickets). Він дозволяє вузлам мережі (nodes) взаємодіяти через незахищену мережу, безпечно підтверджуючи свою ідентичність один одному.

Перш ніж перейти до аналізу журналів подій, розберімося з основами та структурою протоколу Kerberos.

- Client (Клієнт): Користувач, який надсилає запит на отримання послуги зв’язку.

- Resource Server (Сервер ресурсів): Сервер, на якому розміщено сервіс, до якого користувач хоче отримати доступ.

- Authentication Sever (Сервер автентифікації — AS): Виконує автентифікацію клієнта та видає квиток TGS у разі успішної перевірки.

- Key Distribution Centre (Центр розподілу ключів — KDC): Сукупність бази даних, Сервера автентифікації та Сервера видачі квитків (TGS).

- Ticket Granting Server (Сервер видачі квитків — TGS): Прикладний сервер, який надає послугу видачі сервісних квитків.

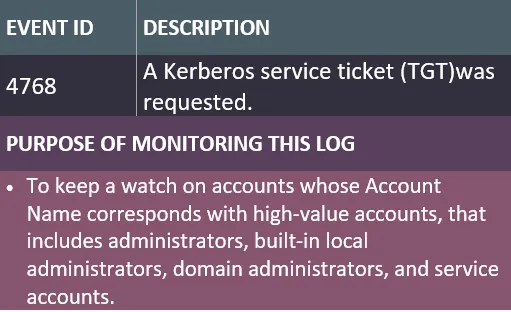

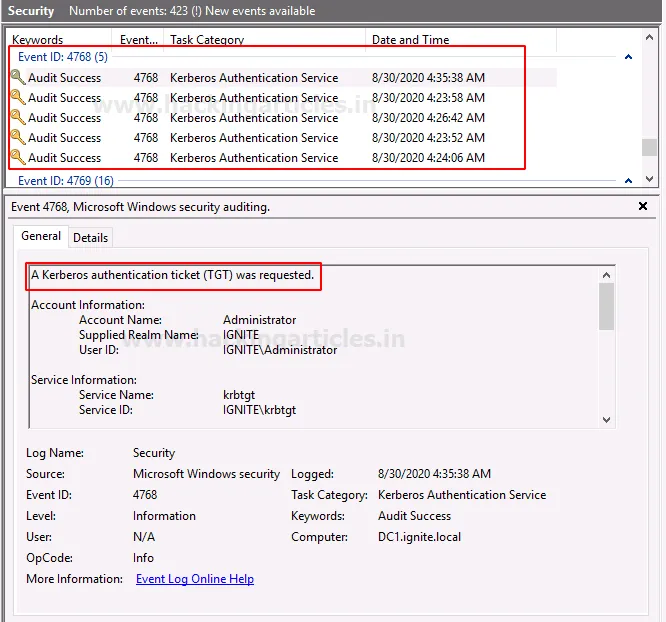

Event ID 4768

При успішній видачі квитка TGT (Ticket-Granting Ticket) ця подія вказує на те, що обліковий запис користувача був автентифікований контролером домену. Поле Keywords допоможе визначити, чи була спроба автентифікації успішною, чи завершилася невдачею.

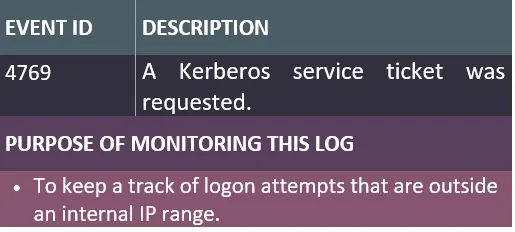

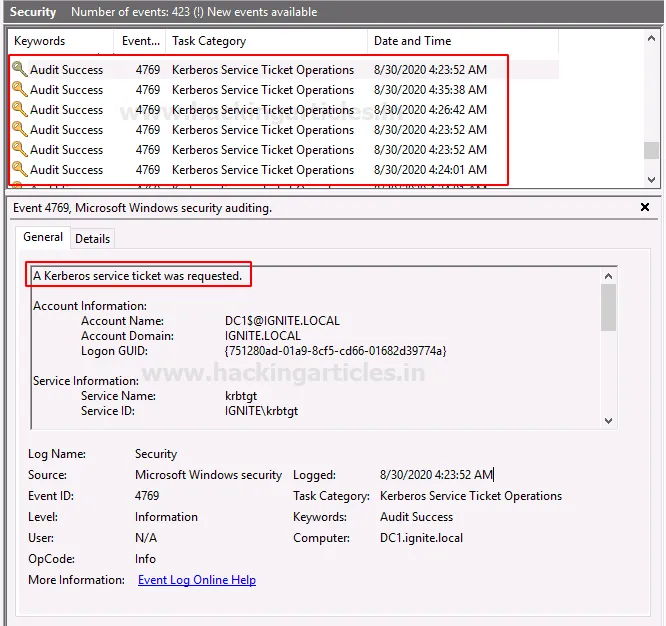

Event ID 4769

Щойно клієнт успішно отримує квиток на отримання квитків (TGT) від KDC, він зберігає його та надсилає до TGS разом із сервісним ім’ям принципала (SPN) того ресурсу, до якого клієнт хоче отримати доступ. Квитки TGT є дійсними лише протягом певного періоду часу.

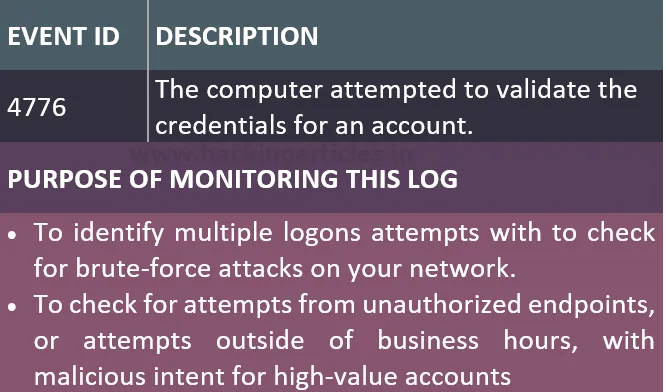

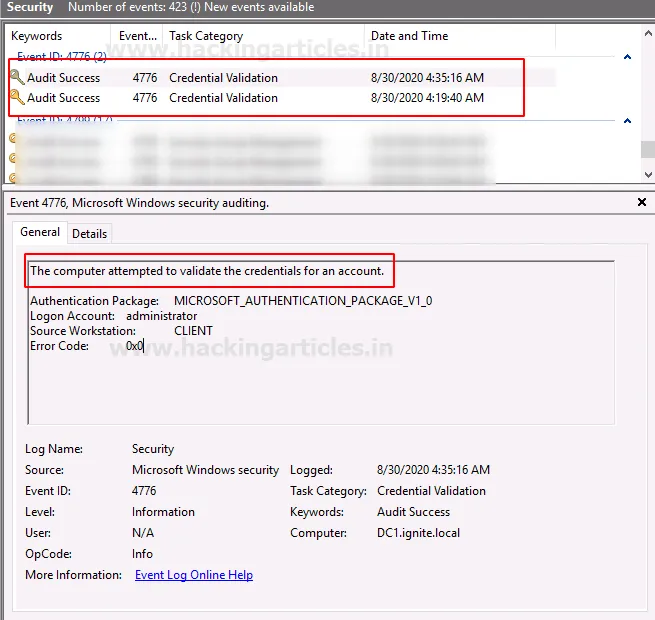

Event ID 4776

Ця подія створюється, коли необхідно підтвердити вхід у систему. У випадку спроби віддаленого входу вона містить додаткову інформацію про віддалений хост. Поле Keywords вказує на те, чи була спроба автентифікації успішною, чи невдалою.

Event ID 4778

Крім того, система створює цю подію, коли користувач повторно підключається до сесії на станції Windows. Наприклад, подія 4778 ініціюється при підключенні до існуючої сесії служб терміналів (Terminal Services) або при перемиканні на існуючий робочий стіл за допомогою функції швидкого перемикання користувачів (Fast User Switching). Так само користувач викликає цю подію при повторному підключенні до віртуального хосту.

Event ID 4779

Крім того, система генерує цю подію, коли користувач відключається від існуючої сесії служб терміналів (Terminal Services) або перемикається з поточного робочого столу за допомогою функції швидкого перемикання користувачів (Fast User Switching). Також ця подія створюється при відключенні користувача від віртуального хосту.

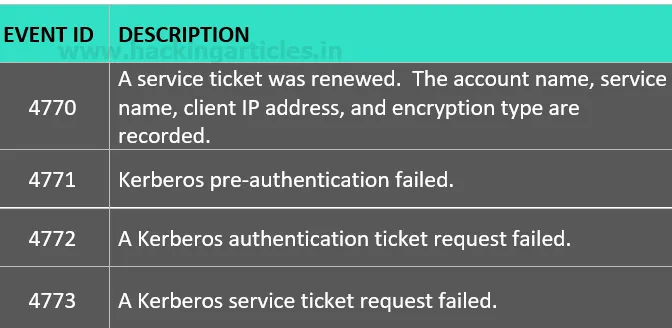

Ви також можете перевірити інші ідентифікатори подій (Event IDs), наведені нижче.