Для забезпечення стабільної роботи та цілісності системи надзвичайно важливо відстежувати події, що в ній відбуваються, та керувати ними. Журнали подій (Event Logs), які є невід’ємною частиною Windows, фіксують усю активність у системі. Відповідно, адміністратор або будь-який користувач може перевіряти їх локально або віддалено через певні проміжки часу.

Крім того, події керування обліковими записами Windows (Windows Account Management Events) — які охоплюють критично важливі логи щодо створення, видалення та зміни облікових записів користувачів — відіграють ключову роль у відстеженні змін, пов’язаних із ідентифікацією. Надалі ви можете імпортувати та переглядати ці логи в SIEM-системах для забезпечення ефективного реагування на інциденти.

Зміст

- Налаштування політики безпеки

- Переваги налаштувань безпеки

- Журнал подій (Event Log)

- Події керування обліковими записами

- Події у системі Windows 10

Налаштування політик безпеки

Адміністратори використовують набір правил для конфігурації одного або декількох пристроїв з метою захисту ресурсів у системі чи мережі. Крім того, розширення «Параметри безпеки» (Security Settings) у Редакторі локальної групової політики дозволяє визначати конфігурацію безпеки як частину об’єкта групової політики (GPO).

Адміністратори пов’язують GPO з контейнерами Active Directory, такими як сайти, домени або організаційні підрозділи (OU). Завдяки цьому вони можуть керувати параметрами безпеки для багатьох пристроїв з будь-якого комп’ютера, що входить до домену. Більше того, політики параметрів безпеки можна використовувати як частину загальної стратегії захисту для забезпечення безпеки контролерів домену, серверів, клієнтів та інших ресурсів вашої організації.

Переваги налаштувань безпеки

- Автентифікація користувача в мережі або на конкретному пристрої.

- Крім того, система визначає ресурси, до яких дозволено доступ будь-якому користувачеві.

- Можливість фіксації дій користувача або групи в журналі подій.

- Керування членством користувача в певній групі.

Журнал подій (Event Log)

Журнали подій зазвичай реєструють активність служб із різних джерел і згодом зберігають їх в одному місці. Ці журнали можуть містити події Security (Безпека), System (Система) та Application (Програми). Тому, як спеціалісту з реагування на інциденти, вам слід шукати інформацію в різних джерелах логів, а також не забувати перевіряти старі файли журналів, які можуть бути доступні в системах резервного копіювання або в тіньових копіях томів (Volume Shadow Copies).

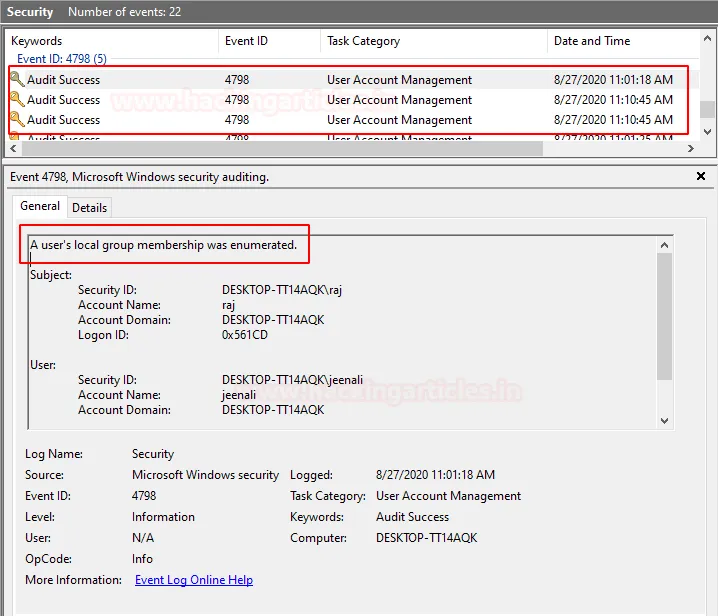

Більше того, під час оцінки журналів подій ви помітите, що кожен ідентифікатор події (Event ID) містить різноманітні деталізовані поля;

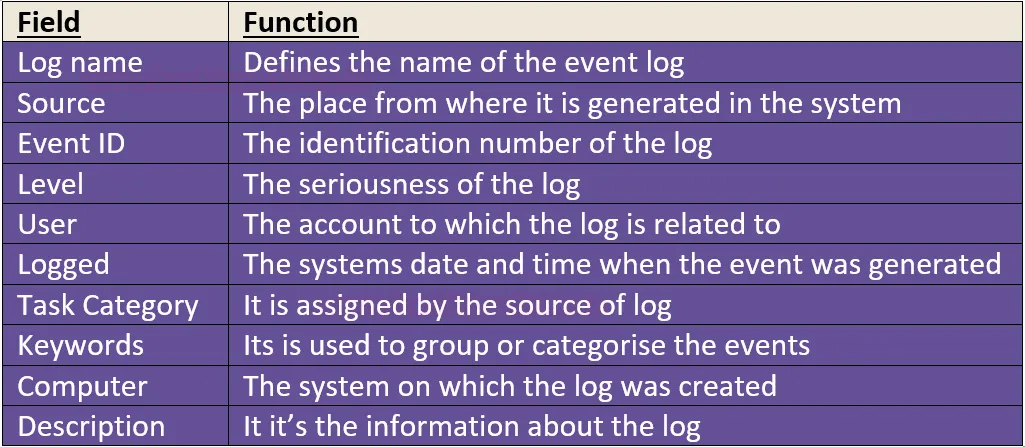

Події керування обліковими записами

Функція керування обліковими записами відіграє надзвичайно важливу роль. Ви можете використовувати ці події для відстеження обслуговування об’єктів користувачів, груп та комп’ютерів як у Локальних користувачах і групах, так і в Active Directory.

Крім того, події керування обліковими записами дозволяють відстежувати створення нових облікових записів, будь-які скидання паролів, а також додавання або видалення учасників груп.

Більше того, події керування обліковими записами можна класифікувати за різними типами

Події у системі Windows

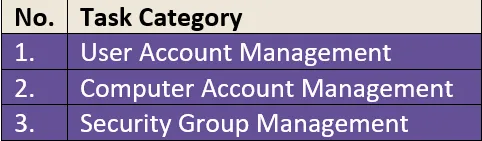

Щоб зрозуміти, як це працює, почнімо з практичного налаштування подій керування обліковими записами.

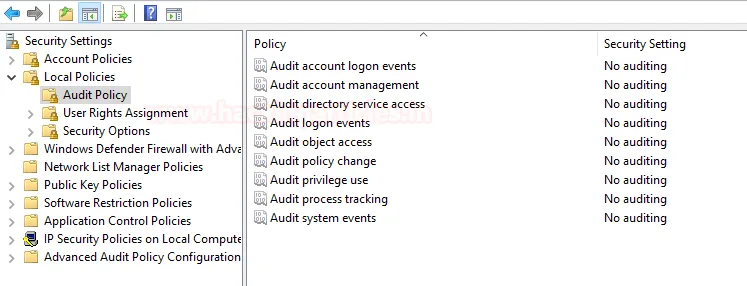

Щоб переглянути політику та параметри безпеки, натисніть «Windows+R» і введіть secpol.msc.

secpol.msc

Тут ви побачите, що політики аудиту мають статус «без аудиту» (no auditing), тому вам потрібно активувати їх, щоб ці події відображалися в системі.

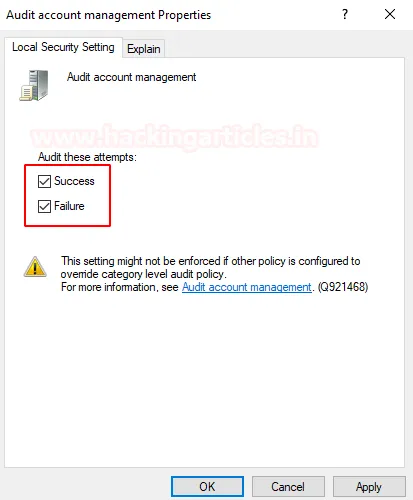

Коли ви відкриєте властивості аудиту керування обліковими записами (audit account management), позначте пункти для успішних (Success) та невдалих (Failure) спроб і натисніть OK.

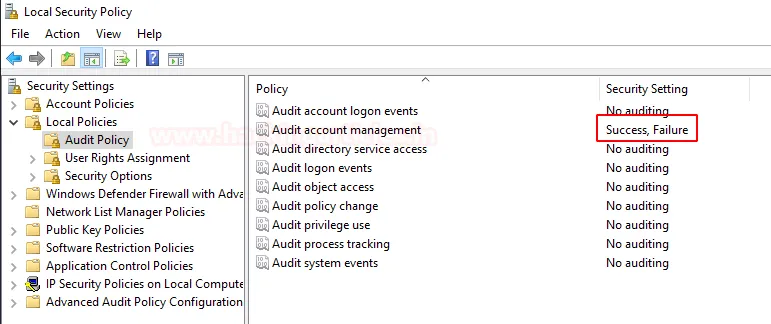

Після цього ви помітите, що параметри безпеки оновилися, і, як наслідок, логування для керування обліковими записами тепер активне.

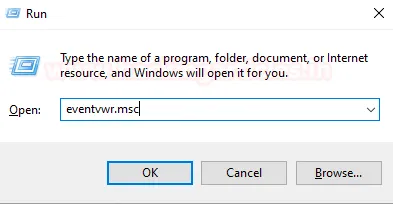

Тепер, щоб відкрити Перегляд подій (Event Viewer), натисніть «Windows+R» і введіть

eventvwr.msc

Отже, перевірмо логи, створені цими подіями. Увімкніть вашу систему Windows

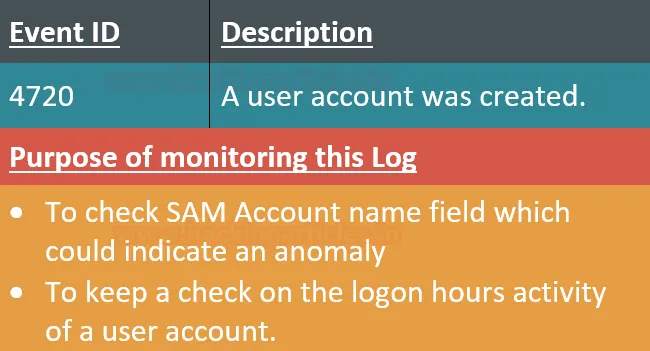

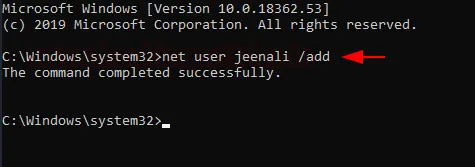

Event ID 4720

Щоб побачити, як це працює, відкрийте командний рядок і створіть нового користувача.

net user username /add

Після створення нового користувача ви побачите, що згенерувалася подія 4720, у якій також можна переглянути ім’я облікового запису.

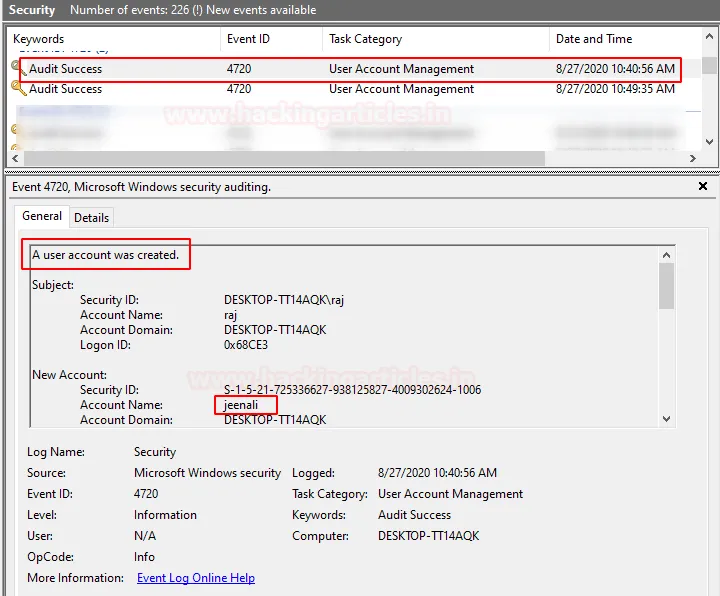

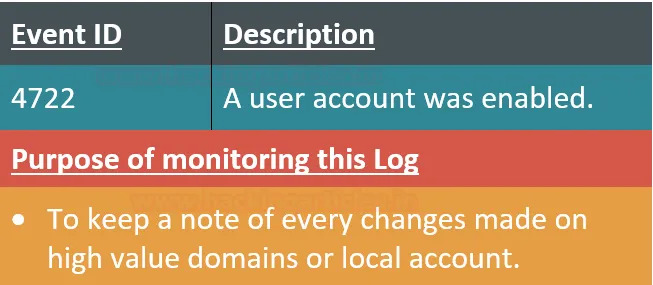

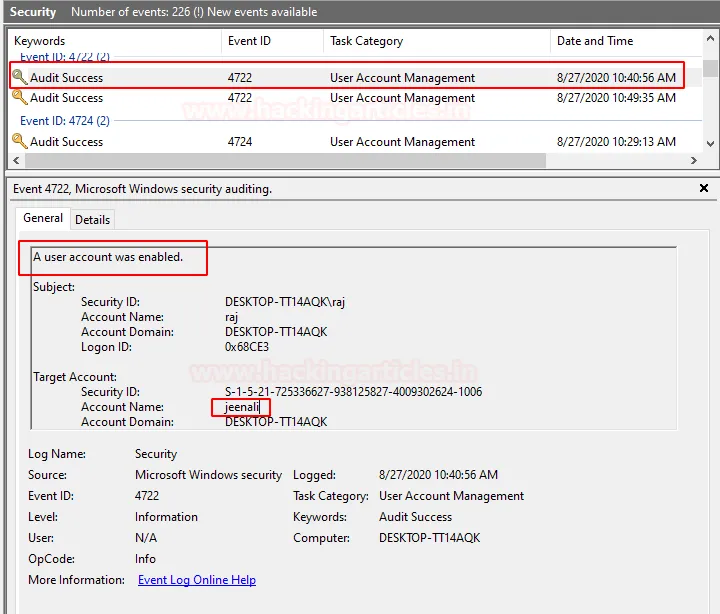

Event ID 4722

Згодом, після того як ви активуєте новий обліковий запис користувача, система згенерує подію 4722 разом із відповідним ім’ям акаунта.

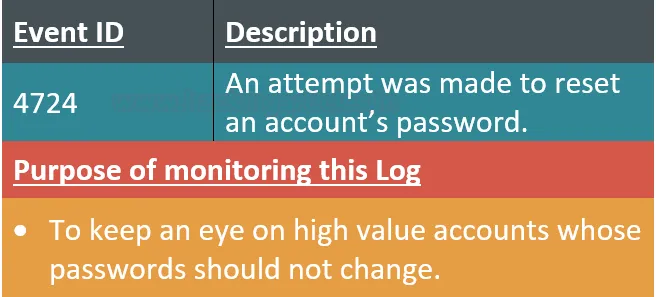

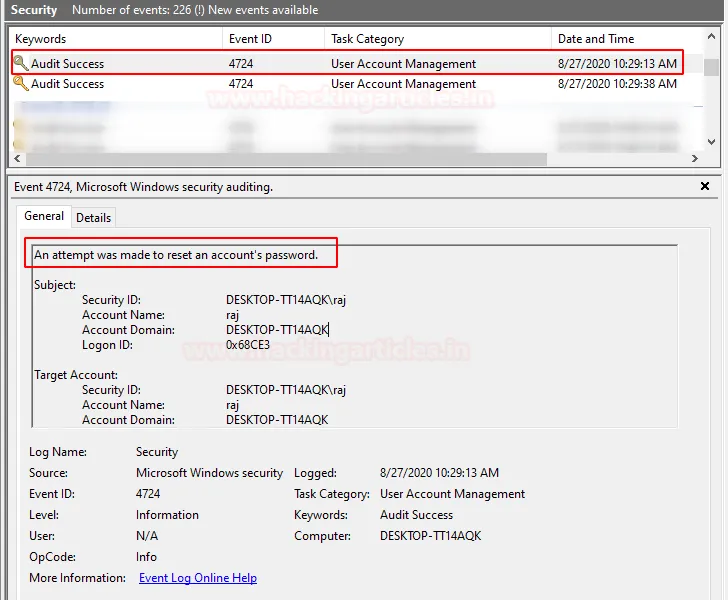

Event ID 4724

Коли пароль облікового запису користувача змінено, система відображає, що спроба зміни пароля була успішною.

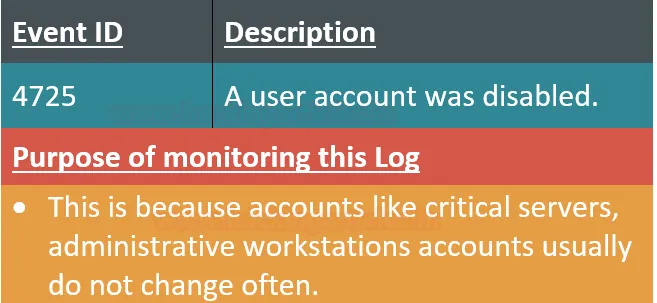

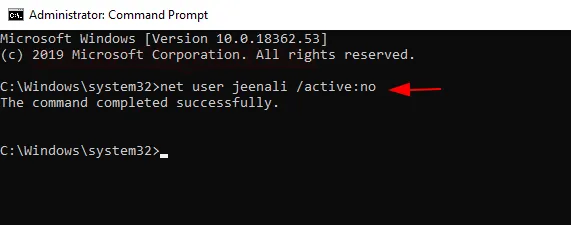

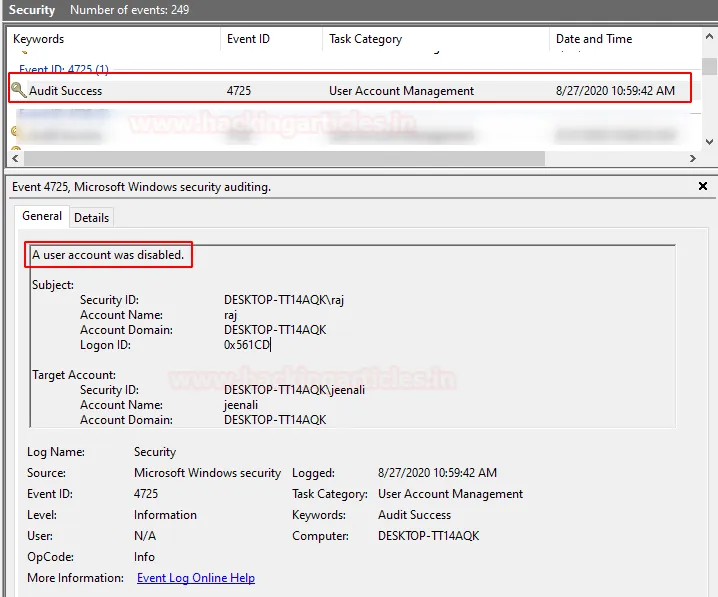

Event ID 4725

Щоб вимкнути обліковий запис користувача через командний рядок, ви можете ввести:

net user username /active:no

Коли ви успішно вимикаєте акаунт, результати в Перегляді подій відображаються так:

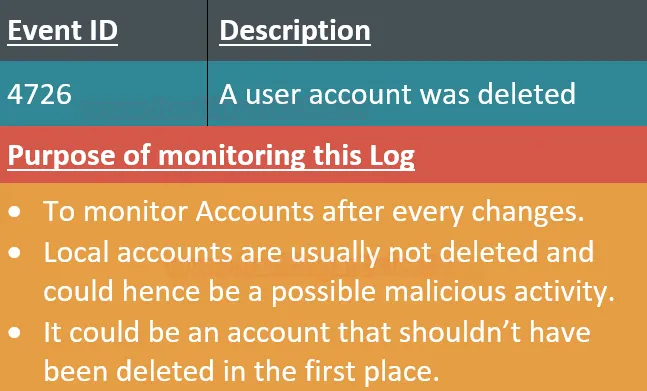

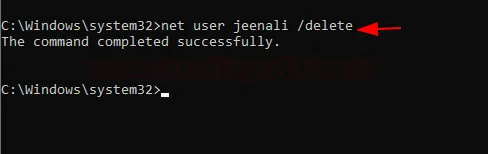

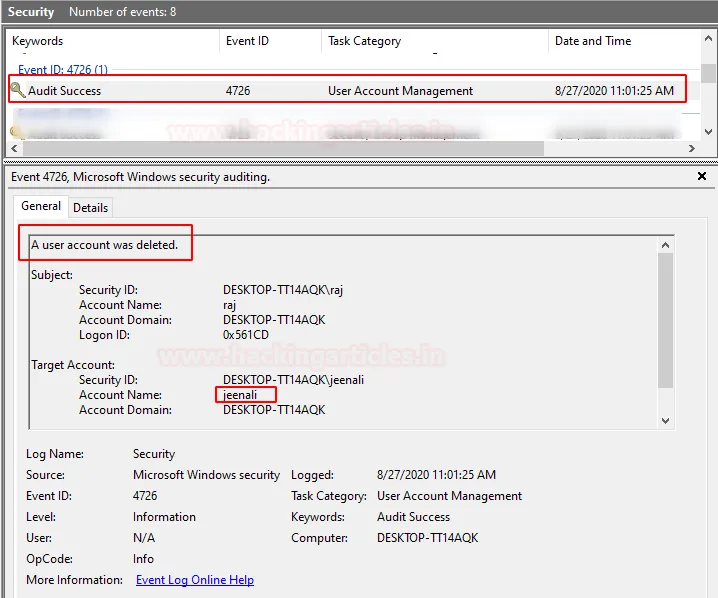

Event ID 4726

Щоб видалити обліковий запис користувача через командний рядок, ви можете ввести:

net user username /delete

Після успішного видалення акаунта створюється відповідна подія, де також відображається ім’я облікового запису користувача.

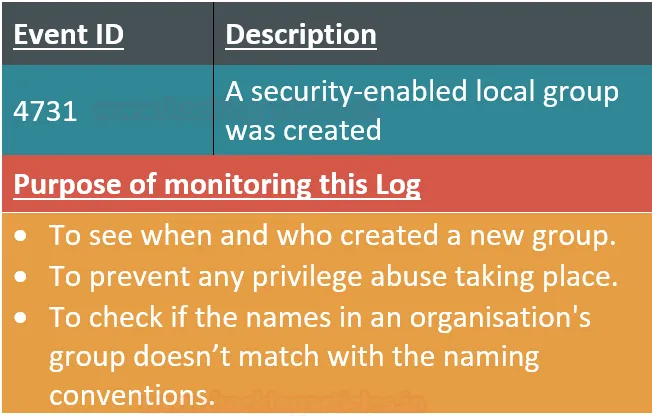

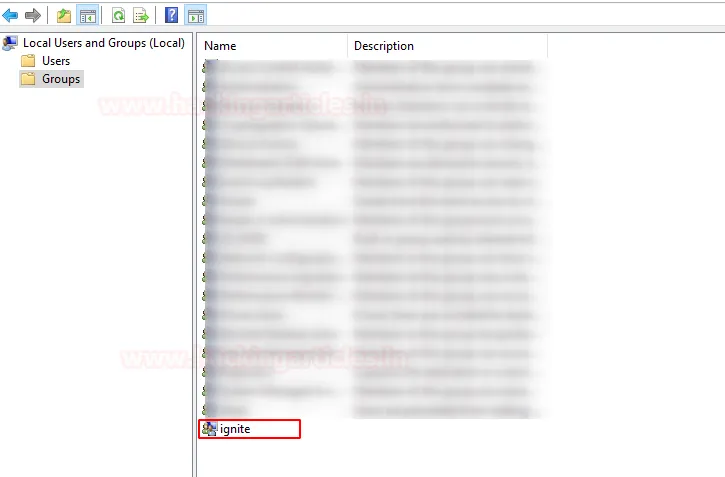

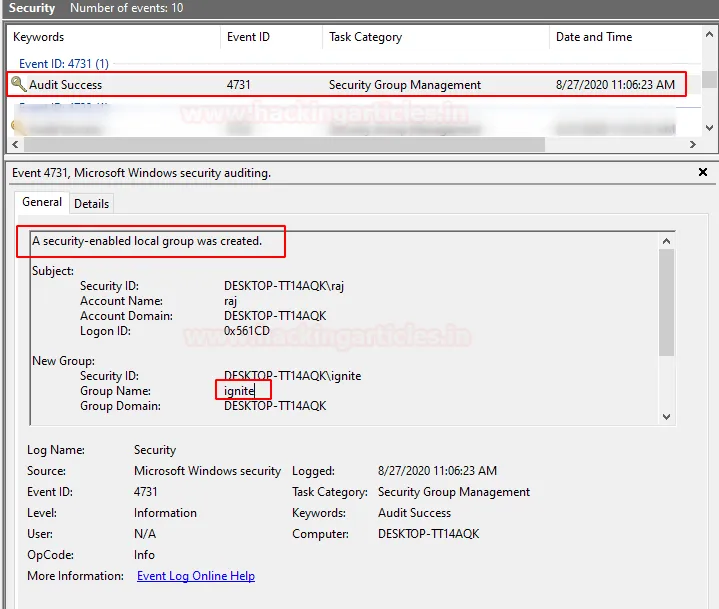

Event ID 4731

Перейдіть у «Локальні користувачі та групи» та створіть нову групу. Тут ви бачите, що створено нову групу з назвою ignite.

Крім того, при створенні нової локальної групи безпеки ви можете побачити, що система генерує відповідну подію в Перегляді подій із зазначенням її назви.

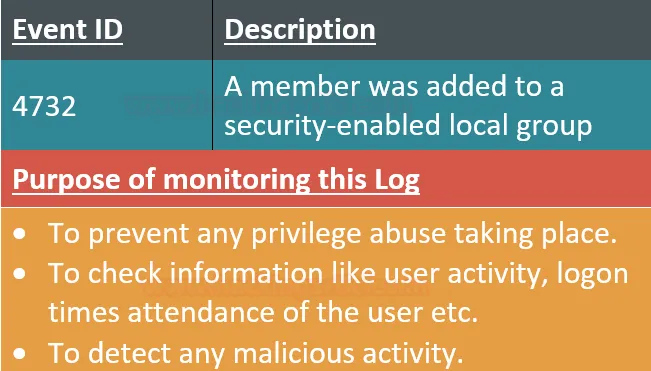

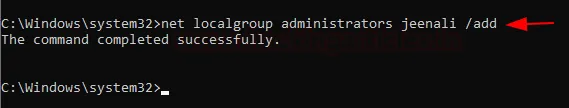

Event ID 4732

Щоб додати нового учасника до локальної групи безпеки, введіть:

net localgroup groupname username /add

Ви побачите, що нового учасника додано до групи, а також відображається ім’я користувача.

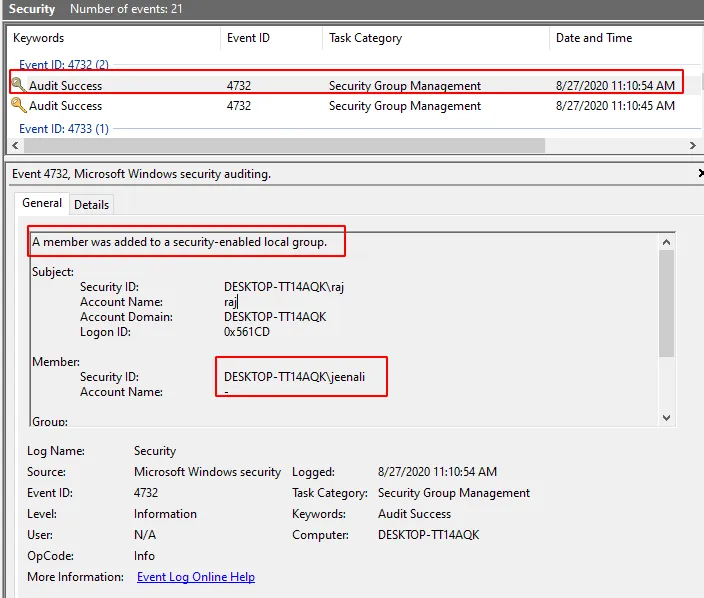

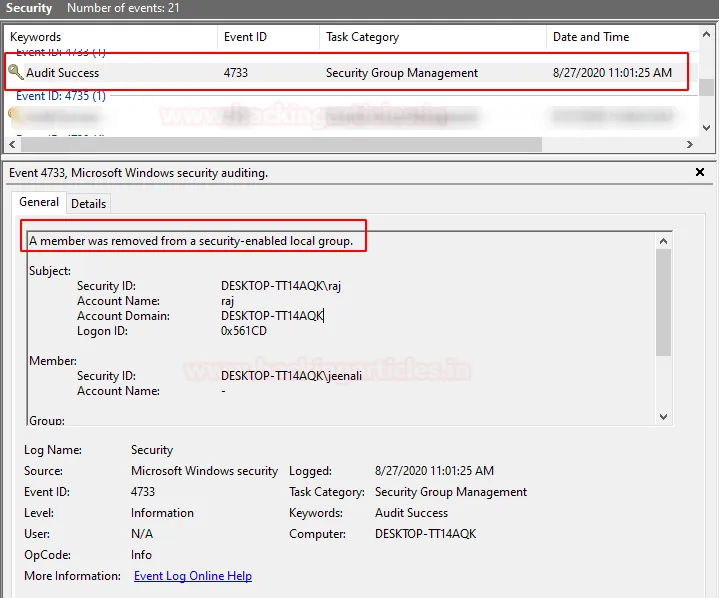

Event ID 4733

Коли учасника видаляють із групи, генерується ця подія:

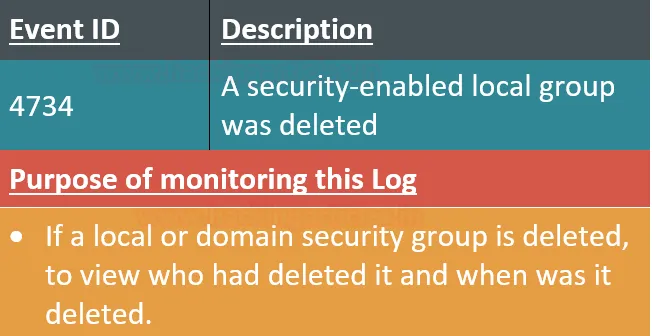

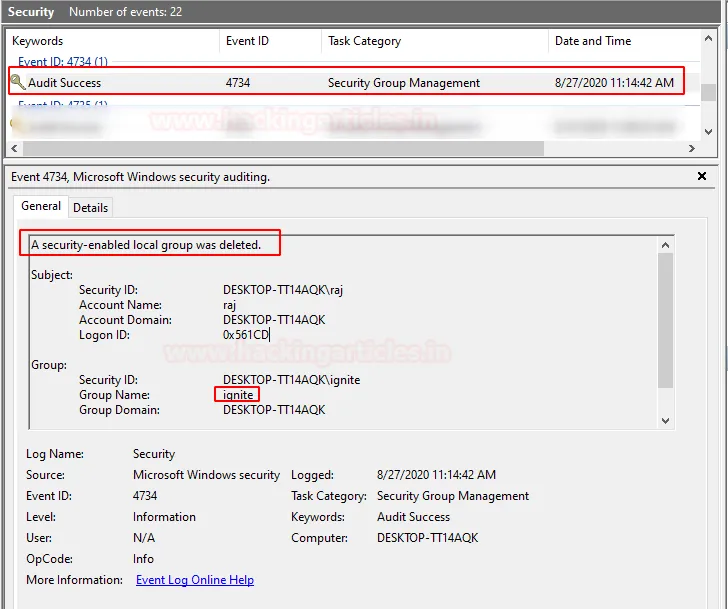

Event ID 4734

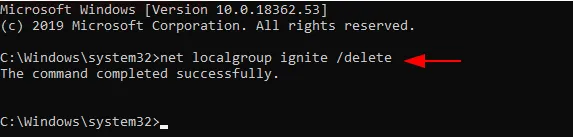

Щоб видалити локальну групу безпеки через командний рядок, ви можете ввести:

net localgroup groupname /delete

Після видалення локальної групи безпеки створюється ця подія, де також відображається назва видаленої групи.

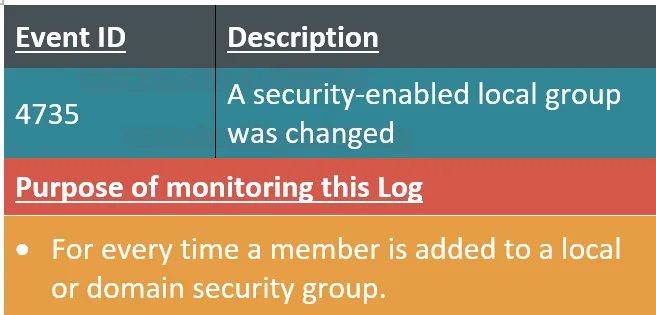

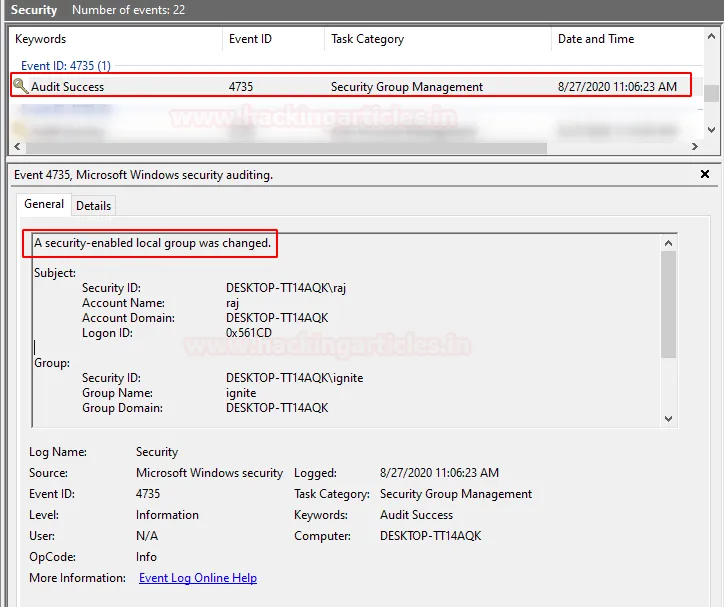

Event ID 4735

Коли локальна група безпеки змінюється, генерується ця подія, а також відображається назва групи.

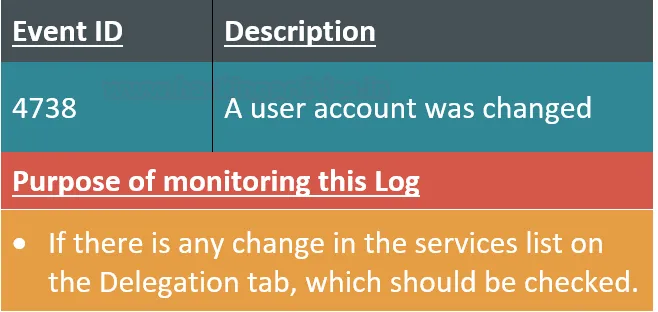

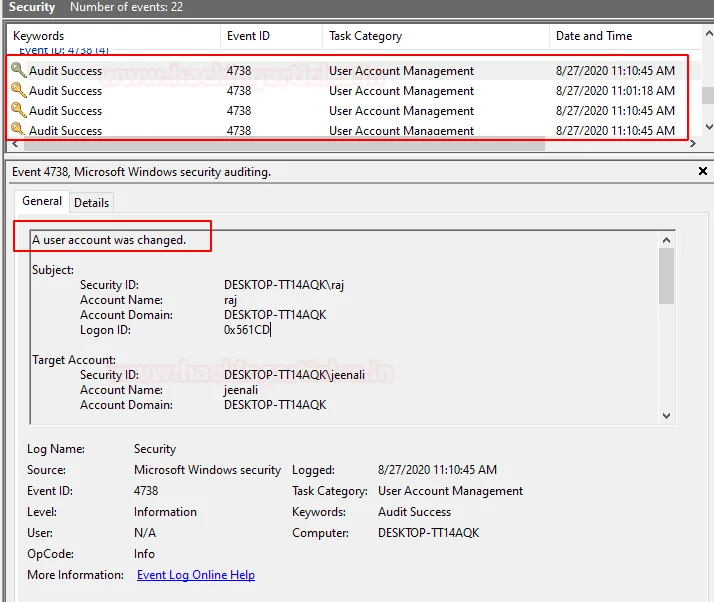

Event ID 4738

Коли обліковий запис користувача змінюється (наприклад, змінюються його атрибути або опис), відображається ця подія.

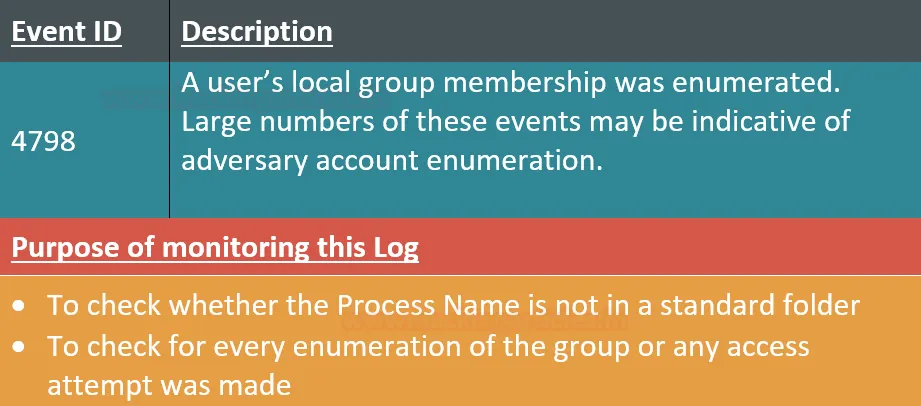

Event ID 4798

Коли перераховуються (enumerated) групи локального користувача, ви побачите, що створюється цей лог.