Для багатьох користувачів їхні комп’ютерні системи можуть здаватися цілком звичайними; проте вони можуть навіть не підозрювати, що в системі відбувається щось підозріле або що вона вже скомпрометована. Використовуючи методи реагування на інциденти (Incident Response), команди безпеки можуть виявляти величезну кількість атак на ранніх стадіях. Крім того, вони можуть проводити розслідування для отримання відповідних цифрових доказів.

Ця стаття зосереджена переважно на реагуванні на інциденти в системах Windows. Тож почнемо з цієї шпаргалки, яка допоможе вам зорієнтуватися.

Зміст

- Що таке реагування на інциденти (Incident Response)

- Облікові записи користувачів (User Accounts)

- Процеси (Processes)

- Служби (Services)

- Планувальник завдань (Task Scheduler)

- Автозавантаження (Startup)

- Записи реєстру (Registry Entries)

- Активні порти TCP та UDP

- Спільні файлові ресурси (File Shares)

- Файли (Files)

- Налаштування брандмауера (Firewall Settings)

- Сесії з іншими системами

- Відкриті сесії

- Записи журналів (Log Entries)

Що таке реагування на інциденти (Incident Response)?

Реагування на інциденти можна визначити як послідовність дій, що вживаються у разі виникнення інциденту безпеки комп’ютера або мережі.

Події безпеки, які можуть статися:

- Несанкціоноване використання системних привілеїв та конфіденційних даних.

- Будь-які причини збоїв системи або «затоплення» трафіком (flooding).

- Наявність шкідливого програмного забезпечення або будь-яких шкідливих програм.

Облікові записи користувачів (User Accounts)

У процесі реагування на інциденти розслідувачі повинні ретельно вивчати активність користувачів. Крім того, вони використовують цей процес, щоб визначити, чи існують підозрілі облікові записи або чи не було призначено користувачеві обмежені/спеціальні дозволи. Перевірка облікового запису дозволяє знайти відповіді на такі питання, як: який користувач зараз увійшов у систему та який тип облікового запису він має.

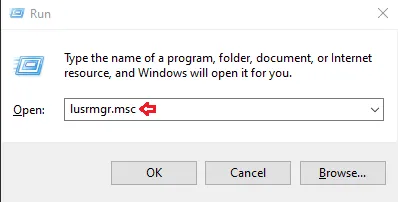

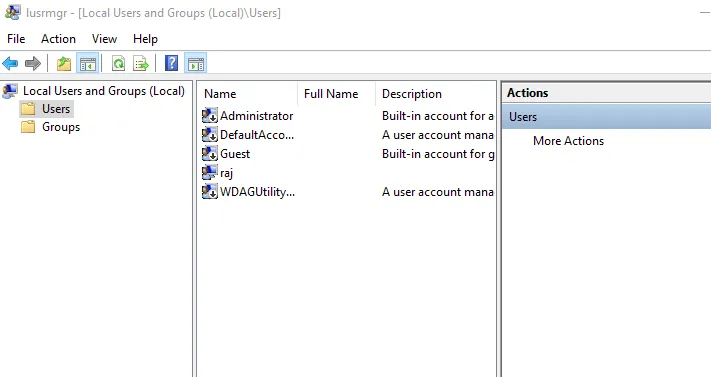

Щоб переглянути локальні облікові записи користувачів через графічний інтерфейс, натисніть «Windows+R», а потім введіть:

lusrmgr.msc

Тепер натисніть «ОК», і перед вами з’явиться список облікових записів користувачів та їхні описи.

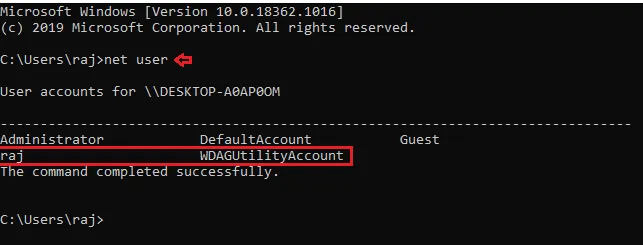

Щоб побачити облікові записи системи та визначити їх тип, запустіть командний рядок від імені адміністратора та введіть команду:

net user

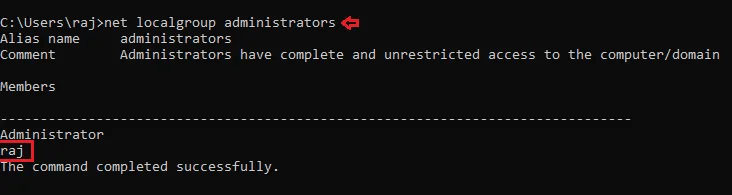

Команда net localgroup [назва_групи] використовується для керування локальними групами користувачів у системі. За допомогою цієї команди адміністратор може додавати локальних або доменних користувачів до групи, видаляти їх, створювати нові групи та видаляти існуючі.

Відкрийте командний рядок, запустіть його від імені адміністратора та введіть:

net localgroup administrators

Це відобразить список усіх груп у системі. Щоб побачити, хто саме входить до групи адміністраторів (що є критично важливим при розслідуванні інцидентів), введіть:

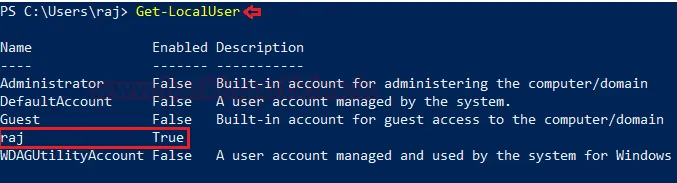

Get-LocalUser

Processes

Щоб отримати список усіх процесів, що запущені в системі, ви можете скористатися командою tasklist. За допомогою цієї команди можна отримати перелік процесів, обсяг використаної пам’яті, час виконання, ім’я файлу образу, служби, що працюють усередині процесу, тощо.

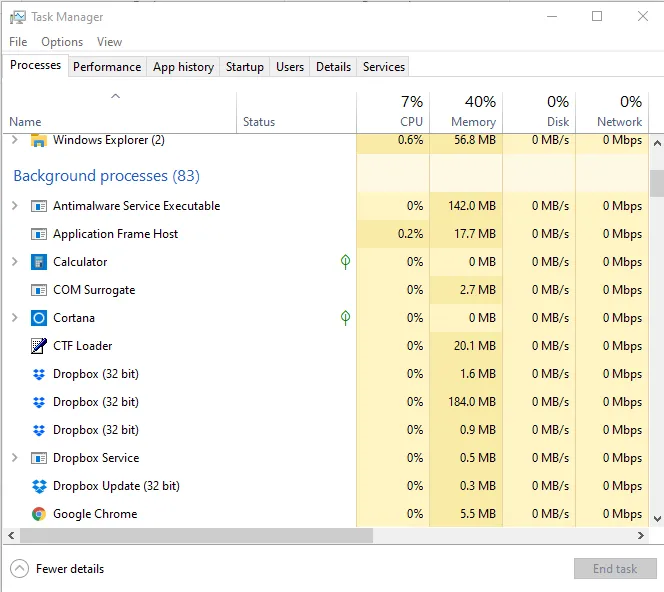

Щоб побачити процеси у графічному інтерфейсі, натисніть «Windows+R», а потім введіть:

taskmgr.exe

Тепер натисніть «ОК», і ви зможете побачити всі запущені процеси у вашій системі, а також перевірити, чи немає серед них зайвих або підозрілих.

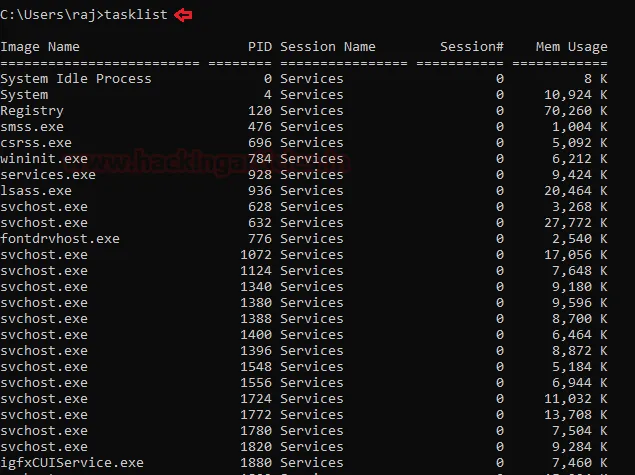

Щоб переглянути всі запущені процеси разом з їхніми ідентифікаторами (PID), назвою сесії та обсягом використаної пам’яті, запустіть командний рядок від імені адміністратора та введіть:

tasklist

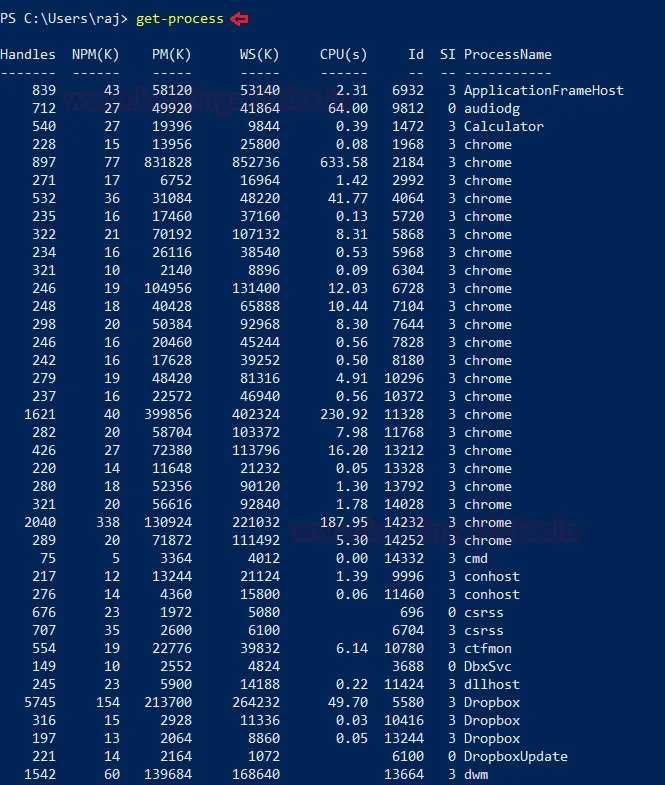

Для отримання списку всіх активних процесів на локальному комп’ютері через PowerShell, запустіть його від імені адміністратора та введіть:

get-process

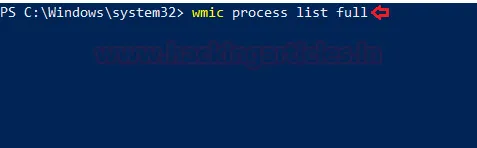

Система Windows має надзвичайно потужний інструмент — Windows Management Instrumentation Command (WMIC). WMIC дуже корисний, коли йдеться про реагування на інциденти; цього інструменту достатньо, щоб помітити аномальні ознаки в системі. Цю команду можна використовувати як у командному рядку, так і в PowerShell, запустивши їх від імені адміністратора. Синтаксис наступний: wmic process list full

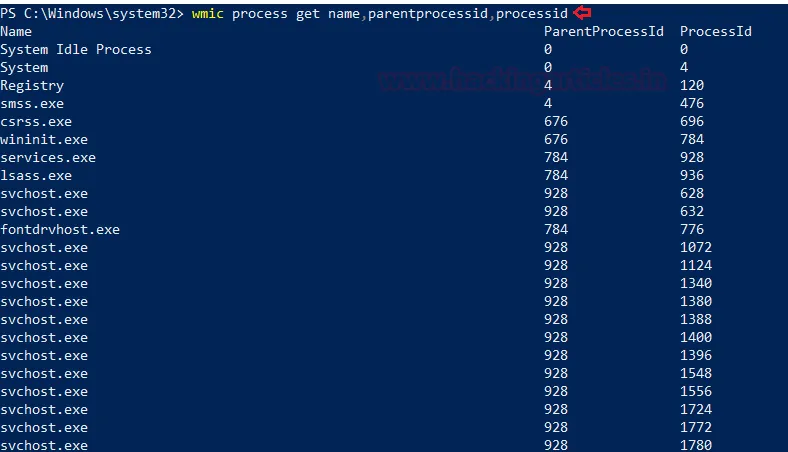

Після того як ви визначили, який процес здійснює підозрілу мережеву активність, ви можете отримати детальнішу інформацію про ID батьківських процесів, назву процесу та його ідентифікатор (PID). Для цього відкрийте PowerShell від імені адміністратора та введіть:

wmic process get name,parentprocessid,processid

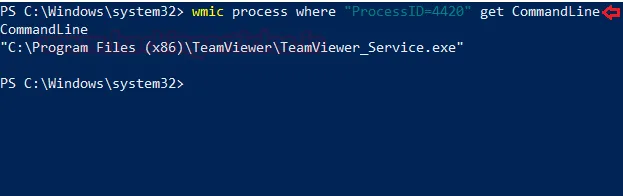

Щоб дізнатися шлях до процесу через WMIC, відкрийте PowerShell і введіть:

wmic process where 'ProcessID=PID’ get CommandLine

Служби (Services)

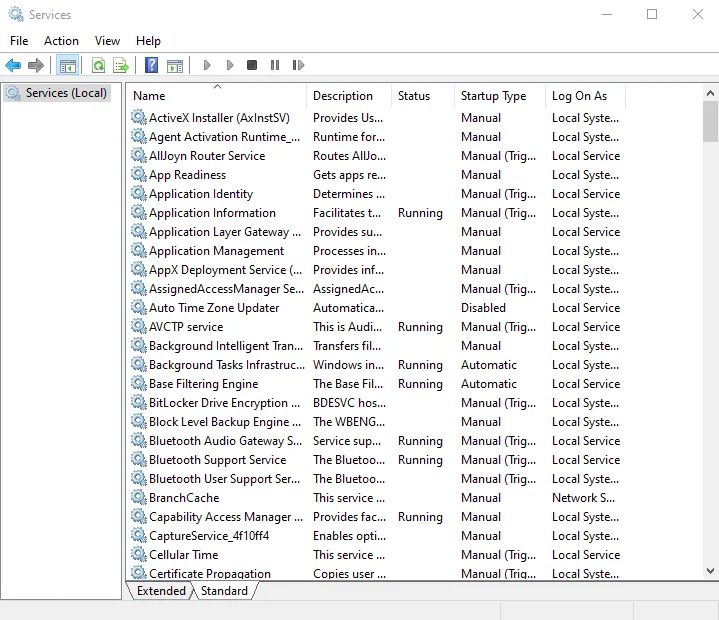

Щоб визначити, чи запущені у вашій системі аномальні служби, або чи не працюють певні служби належним чином, ви можете переглянути список усіх служб.

Для перегляду всіх служб у графічному інтерфейсі натисніть «Windows+R» і введіть:

services.mscТепер натисніть «ОК», щоб побачити список процесів.

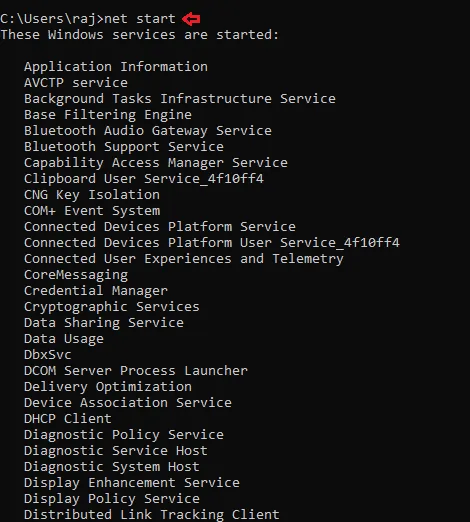

Щоб запустити та переглянути список служб, які наразі запущені у вашій системі, відкрийте командний рядок від імені адміністратора та введіть:

net start

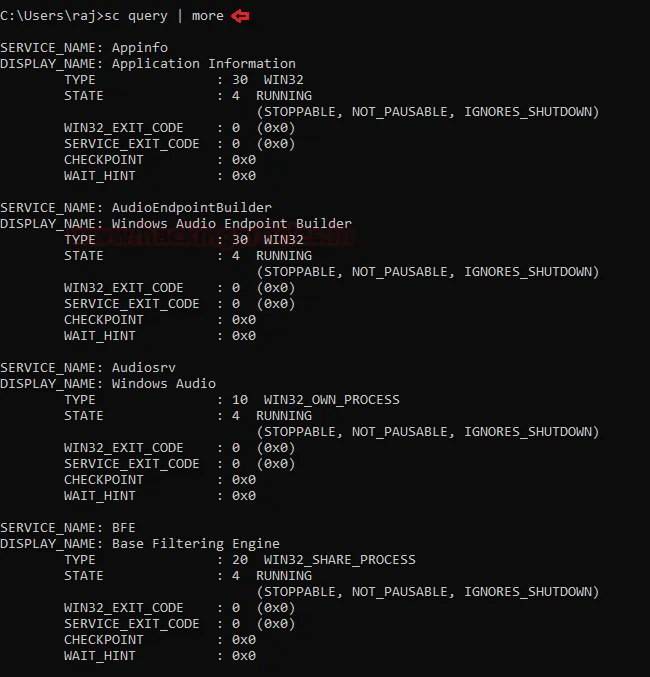

Щоб перевірити, чи працює служба, а також отримати детальнішу інформацію, таку як назва служби, відображуване ім’я тощо:

sc query | more

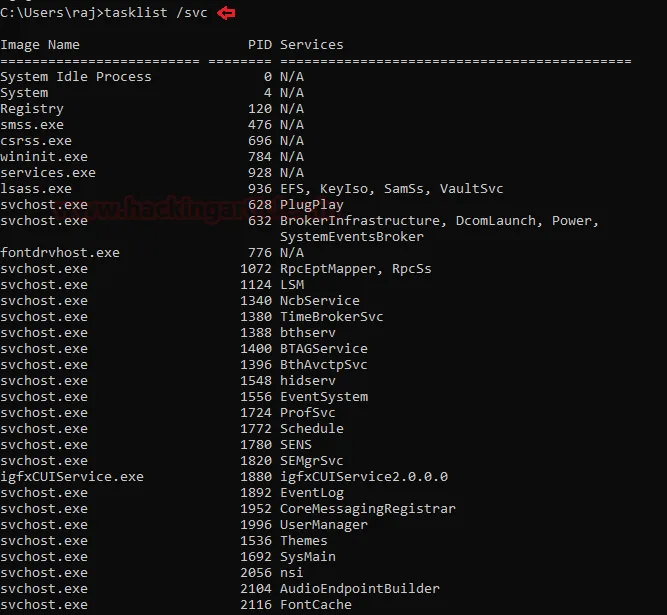

Якщо ви хочете отримати в командному рядку список запущених процесів разом із пов’язаними з ними службами, запустіть командний рядок від імені адміністратора та введіть:

tasklist /svc

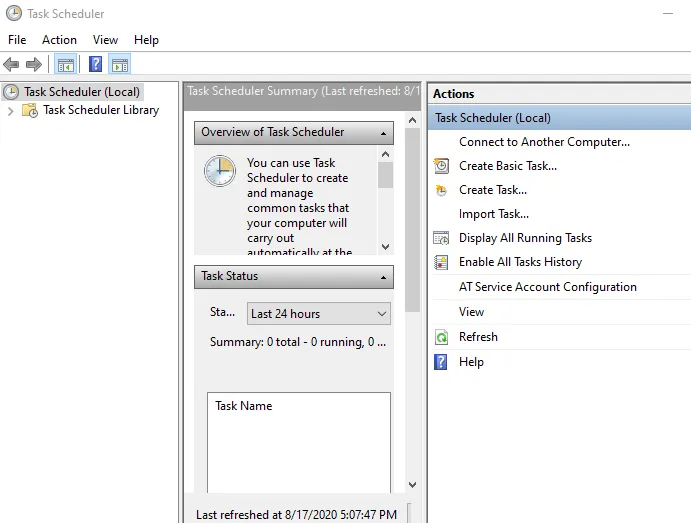

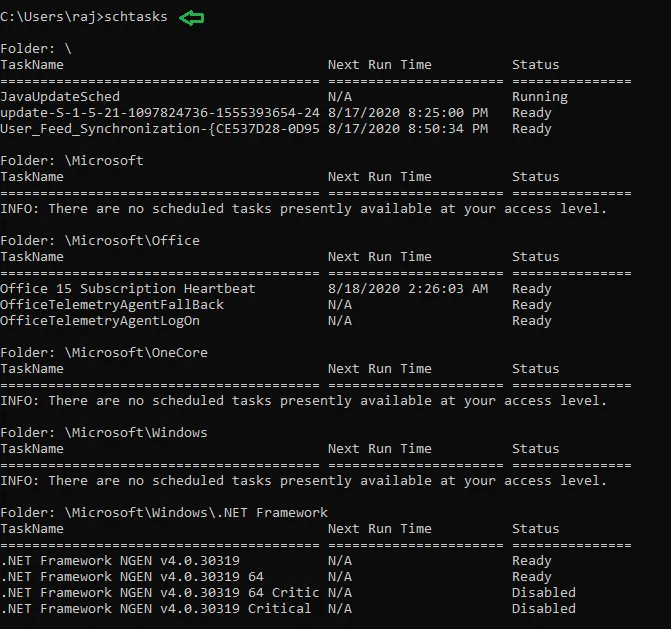

Планувальник завдань (Task Scheduler)

Планувальник завдань — це компонент Windows, який надає можливість планувати запуск програм або будь-яких скриптів у заздалегідь визначений час або через певні проміжки часу. Ви можете переглядати ці заплановані завдання, щоб виявити ті, що мають високі привілеї або виглядають підозріло.

Щоб переглянути Планувальник завдань у графічному інтерфейсі (GUI), перейдіть за вказаним шляхом і натисніть Enter: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Administrative Tools

To view the schedule tasks in the command prompt, run command prompt as an administrator, type

schtasks

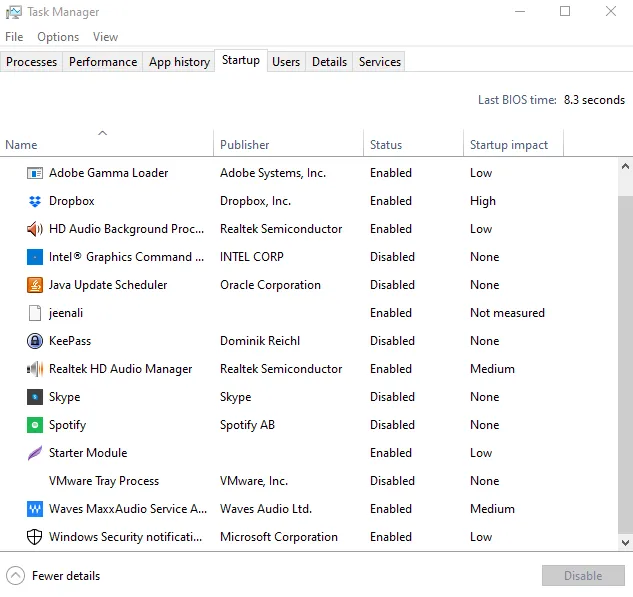

Автозавантаження (Startup)

Папка Автозавантаження у Windows автоматично запускає програми під час вашого входу в систему. Тому фахівець із реагування на інциденти повинен ретельно перевіряти додатки, що запускаються автоматично.

Щоб переглянути додатки в меню автозавантаження через GUI, відкрийте Диспетчер завдань (Task Manager) і перейдіть на вкладку «Автозавантаження» (Startup). Тут ви зможете побачити, які програми увімкнено, а які вимкнено під час запуску системи.

Відкриття наступного шляху надасть вам ті ж самі можливості: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\StartUp

Також ви можете скористатися командою «Windows+R» і ввести:

shell:startup

taskmgr

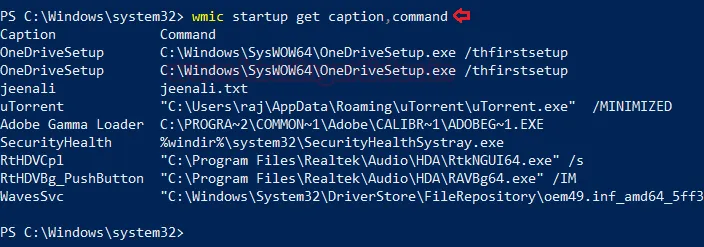

Щоб переглянути програми в автозавантаженні через PowerShell, запустіть його від імені адміністратора та введіть:

wmic startup get caption,command

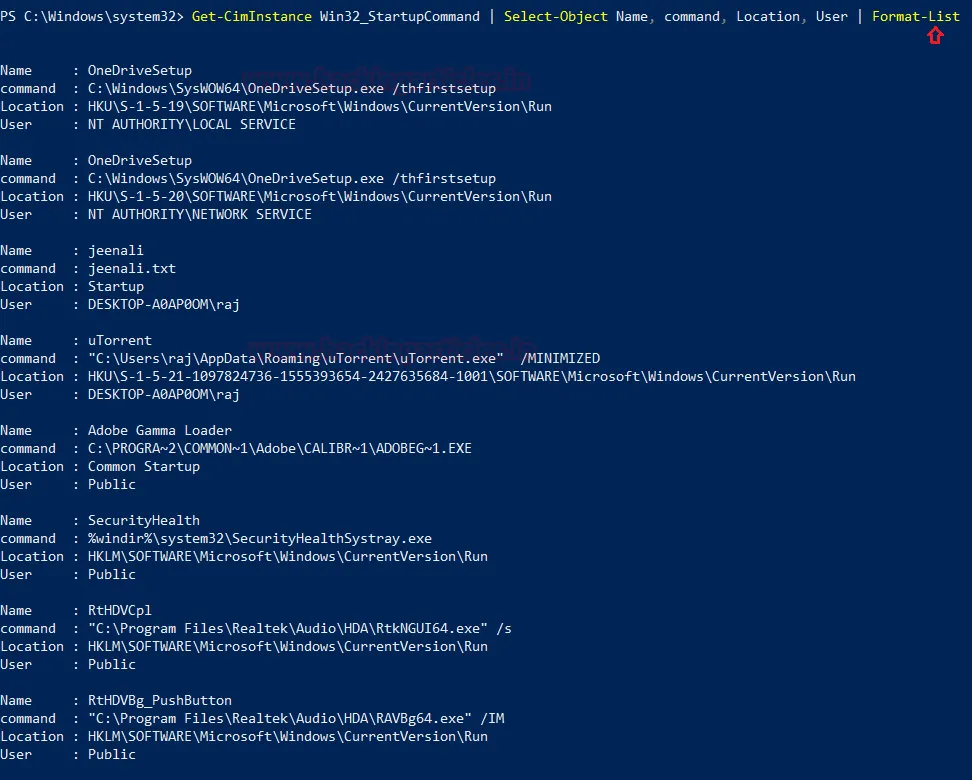

Щоб отримати детальний список програм автозапуску в PowerShell, запустіть його від імені адміністратора та введіть:

Get-CimInstance Win32_StartupCommand | Select-Object Name, command, Location, User | Format-List

Registry Entries

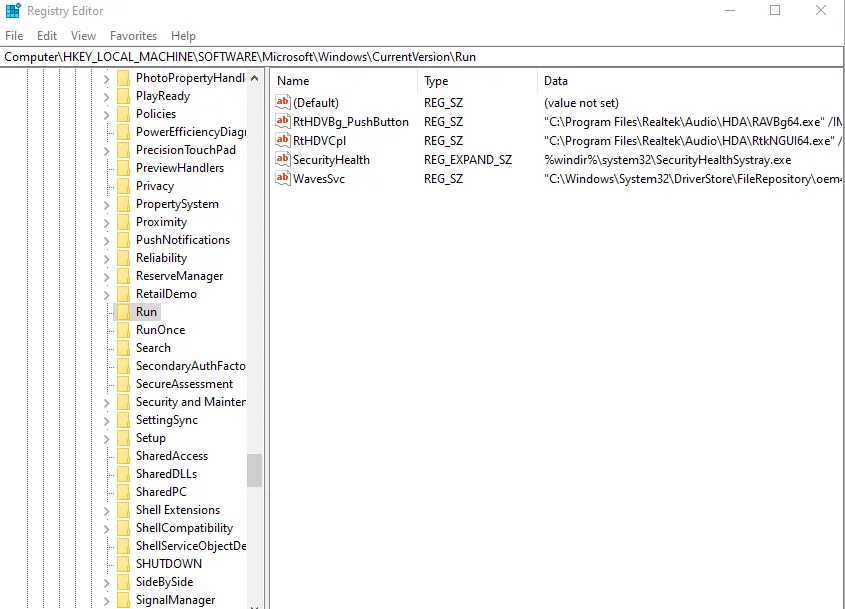

Іноді, за наявності технічно нескладного шкідливого ПЗ, його можна виявити, переглянувши ключі автозапуску (run keys) у реєстрі Windows. Щоб переглянути інтерфейс реєстру, ви можете відкрити REGEDIT і вручну перейти до потрібного ключа.

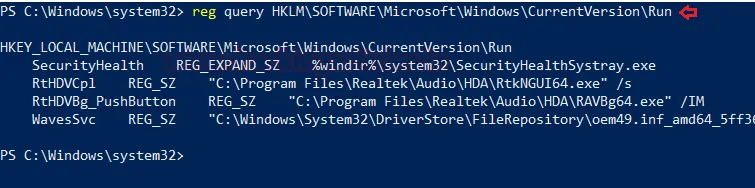

Ви також можете переглянути розділ реєстру Local Machine (для всієї системи) для ключа автозапуску в PowerShell, запустивши його від імені адміністратора та ввівши:

reg query HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

Ви також можете переглянути розділ реєстру Current User (для поточного користувача) для ключа автозапуску в PowerShell, запустивши його від імені адміністратора та ввівши:

reg query HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

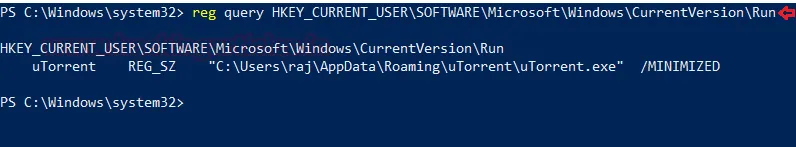

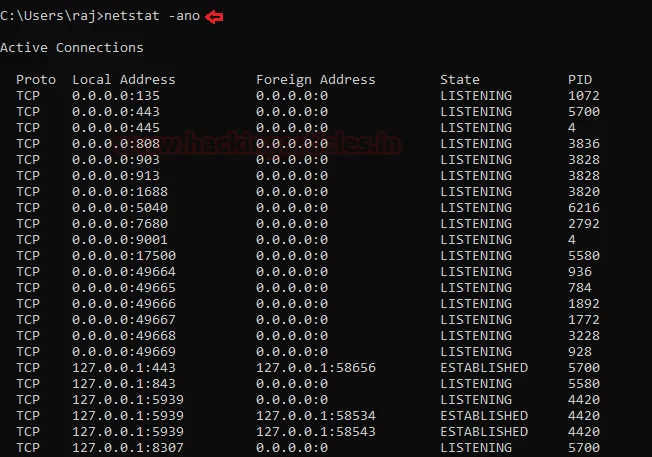

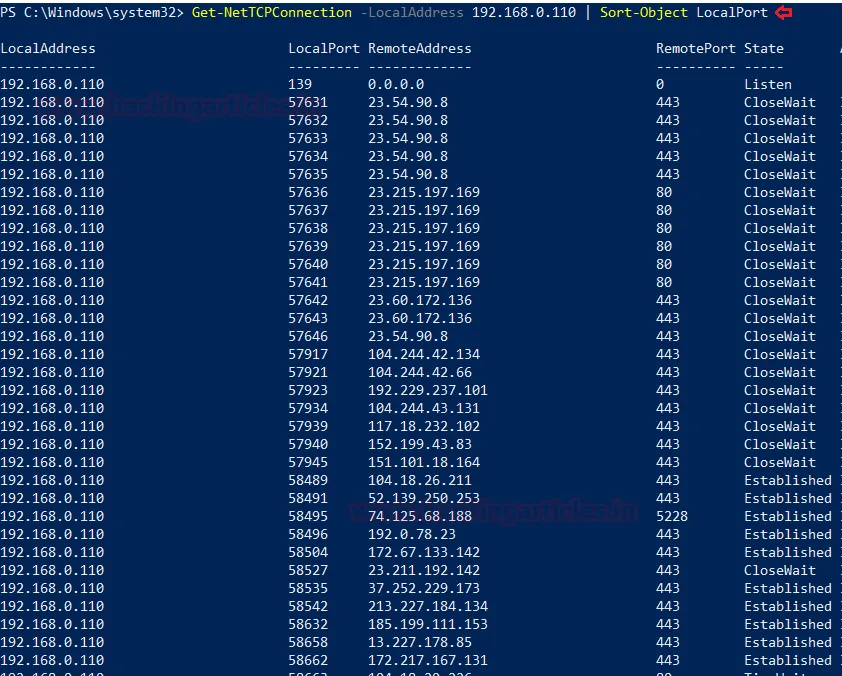

Активні порти TCP та UDP

Як фахівець із реагування на інциденти, ви повинні приділяти пильну увагу активним портам TCP та UDP вашої системи.

Мережеву статистику системи можна отримати за допомогою спеціального інструменту. Критерії, що перевіряються: вхідні та вихідні з’єднання, таблиці маршрутизації, прослуховування портів та статистика використання. Відкрийте командний рядок і введіть:

netstat -ano

Також це можна перевірити у PowerShell за допомогою іншої команди, щоб побачити IP-адреси та локальні порти. Запустіть PowerShell і введіть:

Get-NetTCPConnection -LocalAddress 192.168.0.110 | Sort-Object LocalPort

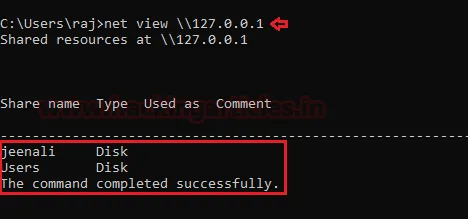

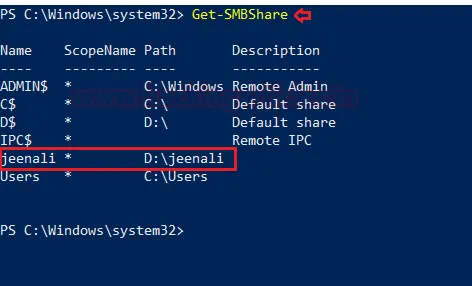

Спільні файлові ресурси (File sharing)

Як фахівець із реагування на інциденти, ви повинні переконатися, що кожен спільний ресурс є облікованим і обґрунтованим, а також відсутній будь-який зайвий обмін файлами.

Щоб перевірити параметри спільного доступу до файлів у командному рядку, введіть:

net view \\<localhost>

Щоб переглянути спільні ресурси в PowerShell, ви можете ввести:

Get-SMBShare

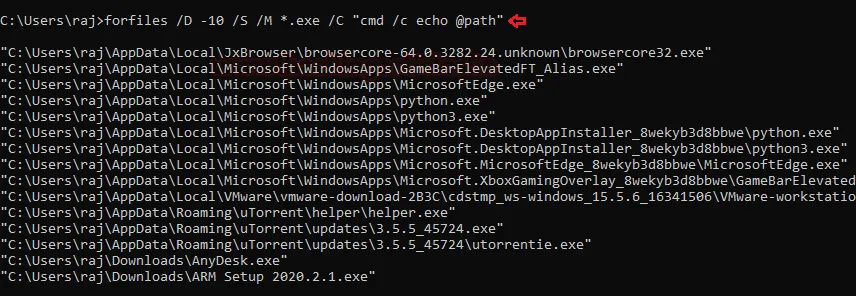

Файли (Files)

Для перегляду файлів, які можуть бути шкідливими або мати певне розширення, можна скористатися командою forfiles. Forfiles — це утиліта командного рядка, яка почала постачатися разом із Microsoft Windows Vista. У той час керування великою кількістю файлів через командний рядок було складним, оскільки більшість команд того часу були розраховані на роботу з окремими файлами.

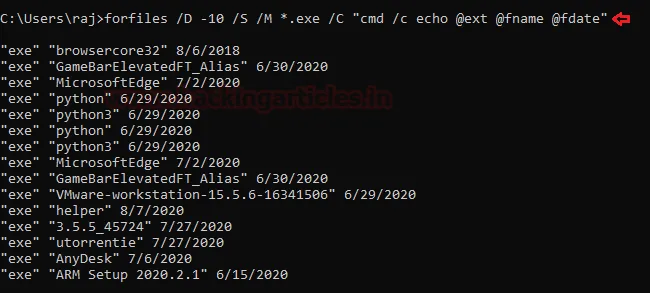

Далі, щоб переглянути .exe файли разом із шляхами до них для їхнього виявлення, введіть у командному рядку:

forfiles /D -10 /S /M *.exe /C "cmd /c echo @path"

Щоб переглянути файли без шляхів, але з деталями про конкретне розширення та дату модифікації, введіть:

forfiles /D -10 /S /M *.exe /C "cmd /c echo @ext @fname @fdate"

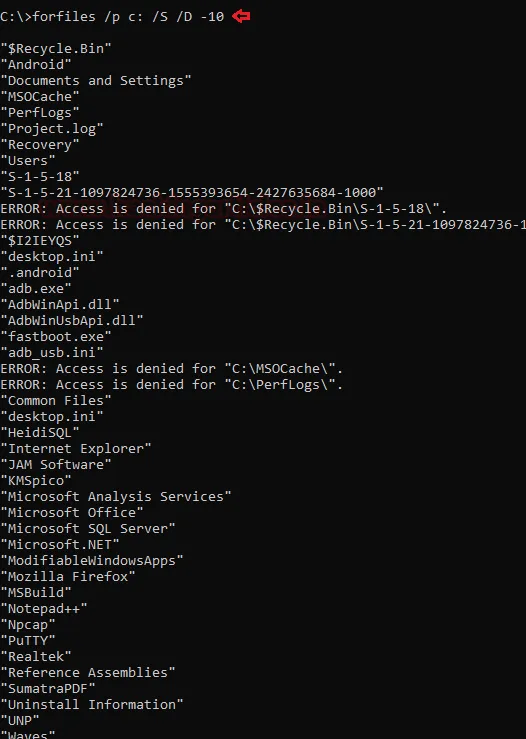

Щоб перевірити файли, змінені за останні 10 днів, введіть:

forfiles /p c: /S /D -10

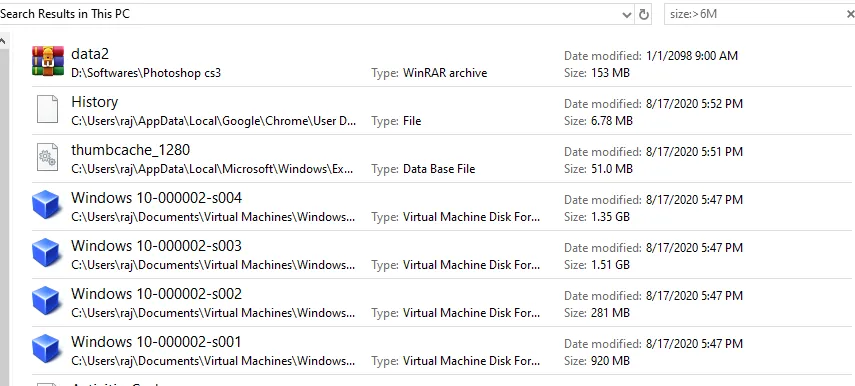

Щоб знайти файли розміром менше 6 МБ, ви можете скористатися полем пошуку у Провіднику (File Explorer) і ввести:

size:>6M

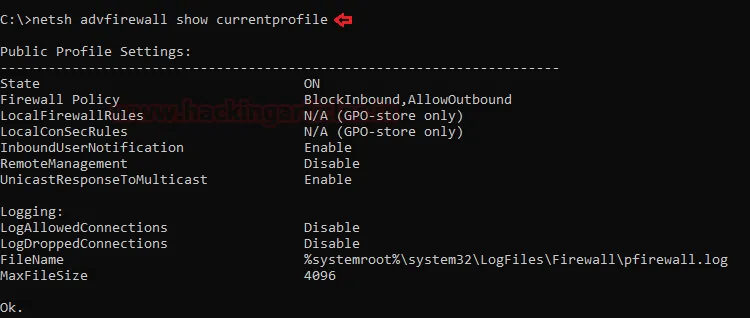

Налаштування брандмауера (Firewall Settings)

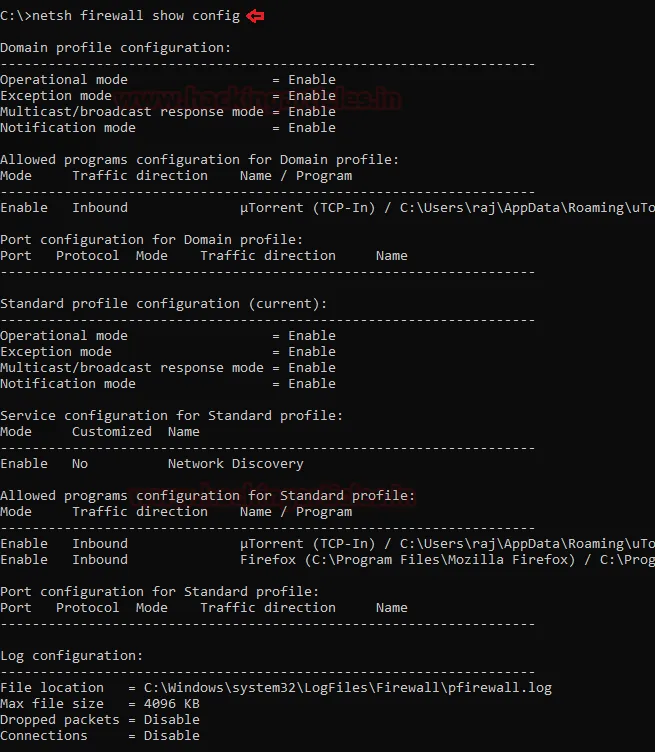

Фахівець із реагування на інциденти повинен приділяти увагу конфігураціям і налаштуванням брандмауера та регулярно їх перевіряти.

Щоб переглянути конфігурації брандмауера, а також вхідний і вихідний трафік у командному рядку, введіть:

netsh firewall show config

Щоб переглянути налаштування брандмауера для поточного профілю в командному рядку, введіть:

netsh advfirewall show currentprofile

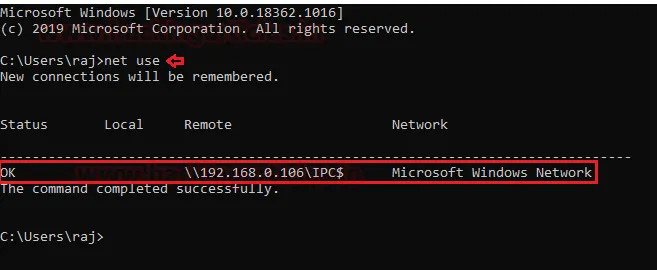

Сесії з іншими системами (Sessions with other Systems)

Щоб перевірити деталі сесій, створених з іншими системами, ви можете запустити командний рядок і ввести:

net use

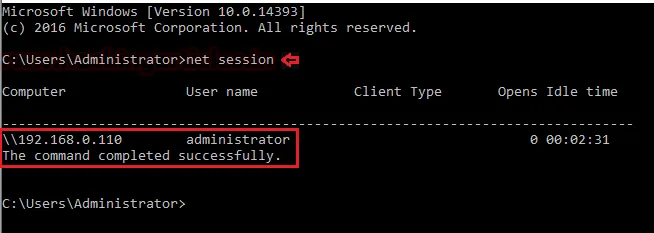

Відкриті сесії (Open Sessions)

Щоб переглянути будь-які відкриті сесії у вашій системі та отримати дані про їхню тривалість, запустіть командний рядок і введіть команду:

net session

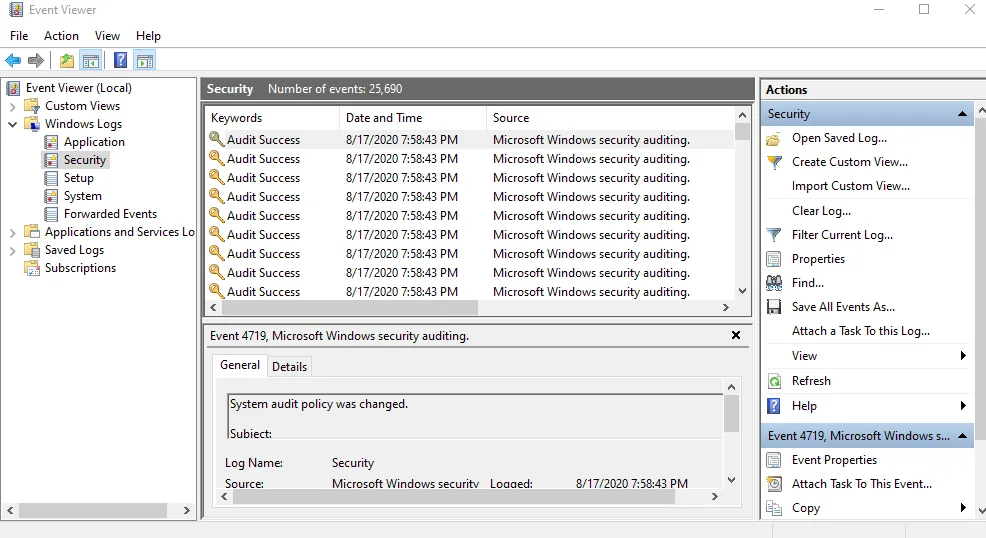

Записи журналів (Log Entries)

Щоб переглянути записи журналів у графічному інтерфейсі, ви можете відкрити «Переглядач подій» (Event Viewer). Натисніть «Windows+R» і введіть:

eventvwr.msc

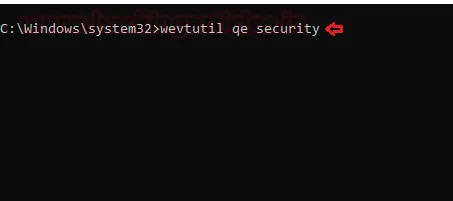

Щоб експортувати певні журнали конкретної події через командний рядок, введіть:

wevtutil qe security

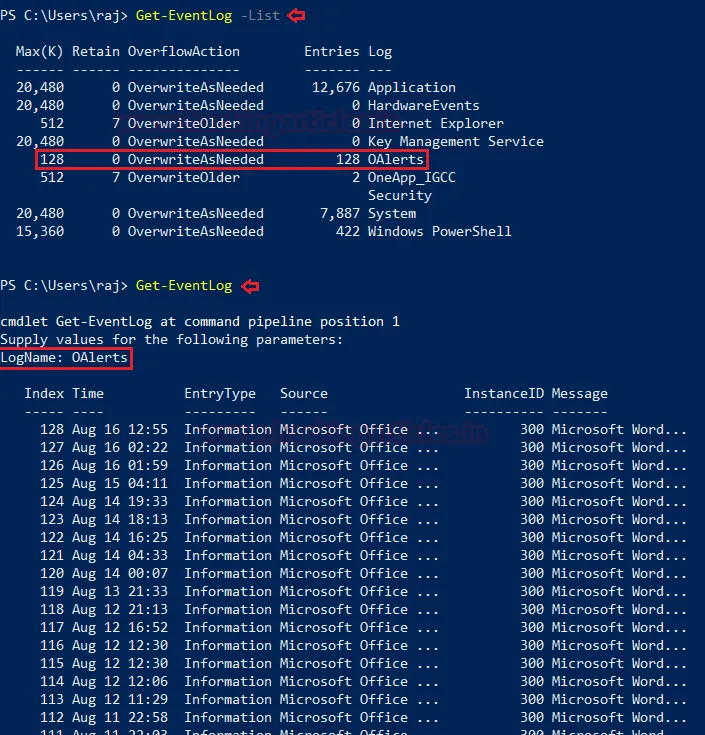

Щоб отримати список журналів подій у PowerShell, введіть:

Get-EventLog -List

Потім введіть назву конкретного журналу як значення параметра, і ви отримаєте деталі подій саме для цього журналу.

Висновок

Таким чином, фахівець із реагування на інциденти може використовувати ці команди, щоб уберегти свої системи від загроз.