У сучасному кіберпросторі, що стрімко розвивається, проактивне виявлення загроз є критично важливим як ніколи. AlienVault Threat Hunting надає фахівцям із безпеки можливості для ідентифікації та розслідування підозрілої активності в мережі ще до того, як вона переросте в серйозну загрозу. Використовуючи такі інструменти, як AlienVault OSSIM та Open Threat Exchange (OTX), організації можуть виявляти приховані індикатори компрометації та вдосконалювати свої стратегії мережевого захисту за допомогою ефективної аналітики загроз і кореляції подій. У цій статті розглядається, як використовувати AlienVault для комплексного аналізу мережі та полювання на загрози в режимі реального часу.

Зміст

- Що таке Threat Hunting?

- Передумови

- Облікові дані

- Чому полювання на загрози (Threat Hunting) є необхідним?

- Виявлення brute force (перебору паролів) через різні протоколи

- Тікети на основі оповіщень про атаки

- Аналіз трафіку

- Статус розгортання

- OTX: Open Threat Exchange

- Індикатори компрометації (IoCs)

Що таке Threat Hunting?

Процес полювання на загрози (Threat Hunting) полягає в проактивному пошуку шкідливого ПЗ або зловмисників, які переховуються всередині мережі. Замість того, щоб просто покладатися на рішення чи сервіси безпеки для виявлення загроз, Threat Hunting стає прогностичним елементом багатошарової стратегії захисту, що дозволяє організаціям переходити в наступ і самостійно шукати загрози. Зазвичай полювання на загрози здійснюється висококваліфікованими фахівцями з безпеки, які використовують складні набори інструментів для ідентифікації та зупинки важковловної шкідливої активності в мережі.

Згідно з даними Microsoft, зловмисник перебуває в компрометованій мережі в середньому 146 днів до моменту його виявлення. Це робить такий вид атак розвиненою сталою загрозою (APT). За цей час зловмисники, таємно перебуваючи в мережі, можуть викрадати дані, отримувати доступ до додатків для ідентифікації та використання бізнес-інформації з метою шахрайства, або приховано пересуватися мережею (lateral movement), збираючи облікові дані для доступу до ще ціннішої інформації та ресурсів.

Передумови

- Kali (машина зловмисника)

- Ubuntu 20.04.1

- PuTTY (для входу на сервери через різні протоколи)

- Права root

Дані

- AlienVault IP: – 192.168.1.70

- IP машини Ubuntu: 192.168.1.9

- IP Kali (машина зловмисника): 192.168.1.12

Чому полювання на загрози є необхідним?

- Багатошарова стратегія безпеки може бути ефективною для зупинки більшості кібератак. Проте слід виходити з припущення, що невеликий відсоток складних атак все ж омине засоби виявлення традиційних рішень безпеки. Це дає кіберзлочинцям доступ до мережі організації на стільки часу, скільки їм знадобиться для здійснення своєї шкідливої діяльності.

- Впровадження підходу до безпеки, що спрямований на запобігання та виявлення атак, є оборонним — оскільки ідея полягає в спробі зупинити атаку до того, як вона відбудеться.

- Полювання на загрози (Threat Hunting) — це прогностична та наступальна тактика, заснована на припущенні, що зловмисник уже успішно отримав доступ (попри всі зусилля організації).

- Threat hunting поєднує можливості форензики (криміналістичного аналізу) та аналітики загроз (threat intelligence), щоб вистежити місця, де зловмисники закріпилися в мережі, і закрити їм доступ до того, як буде завдано будь-якої шкоди.

Виявлення Brute Force через різні протоколи

Brute Force (перебір паролів) можна просто визначити як спробу входу в систему без знання імені користувача або пароля.

Цьому типу атак можна запобігти або уникнути їх наслідків за допомогою систем виявлення Brute Force, використовуючи різні типи SIEM-інструментів, таких як AlienVault.

Менше теорії — перейдемо безпосередньо до сценарію виявлення.

Давайте поглянемо 🤔!!

Ми збираємося виконати атаку Brute Force через різні протоколи.

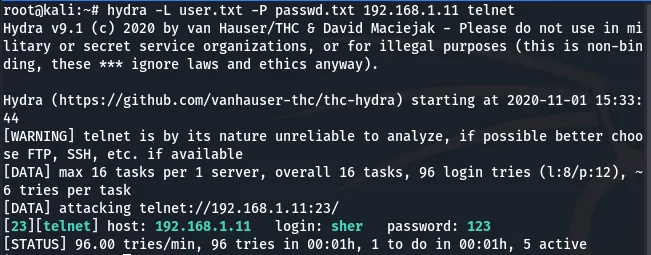

Щоб виконати атаку Brute Force на протокол Telnet, запустіть вашу машину KALI та введіть наступну команду:

hydra -L user.txt -P passwd.txt 192.168.1.11 telnet

Погляньмо на магію 🙃!!

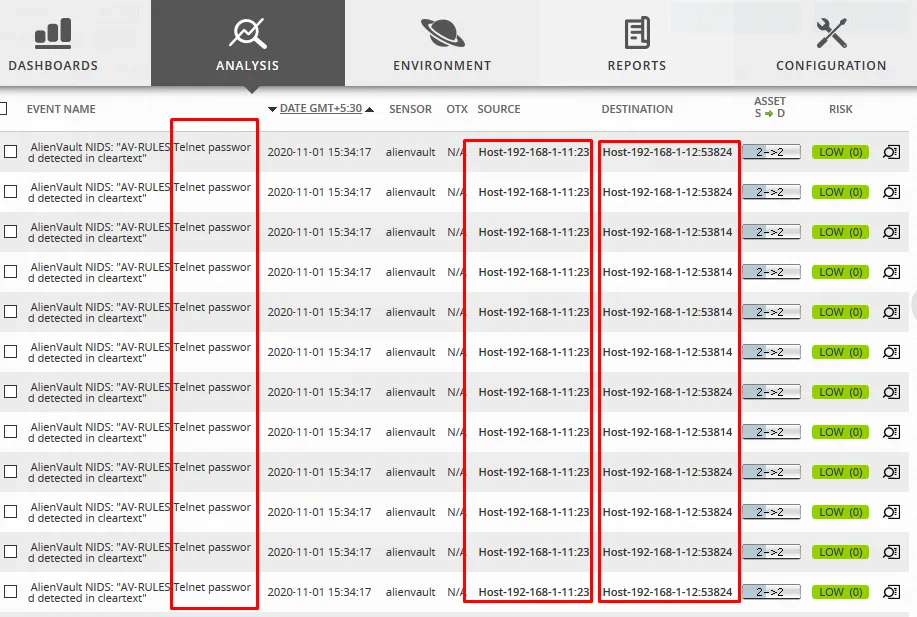

Ого 😱 як ми бачимо, система виявила численні спроби невдалого входу.

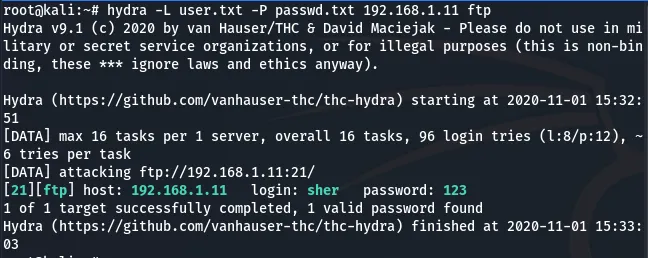

Давайте виконаємо ще одну Brute Force атаку через протокол FTP, щоб переконатися, що система здатна виявляти всі типи атак перебором. Просто запустіть наступну команду:

hydra -L user.txt -P passwd.txt 192.168.11 ftp

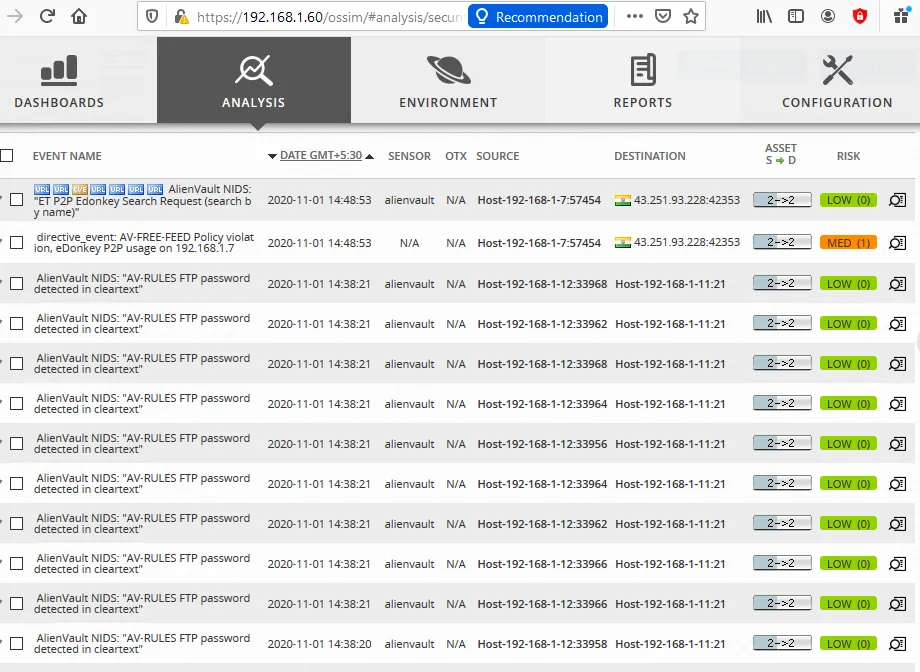

Давайте перевіримо журнали (logs).

Як ми бачимо, система також виявила численні спроби невдалого входу з детальною інформацією про хост та джерело.

Це досить інформативно для запобігання Brute Force атакам.

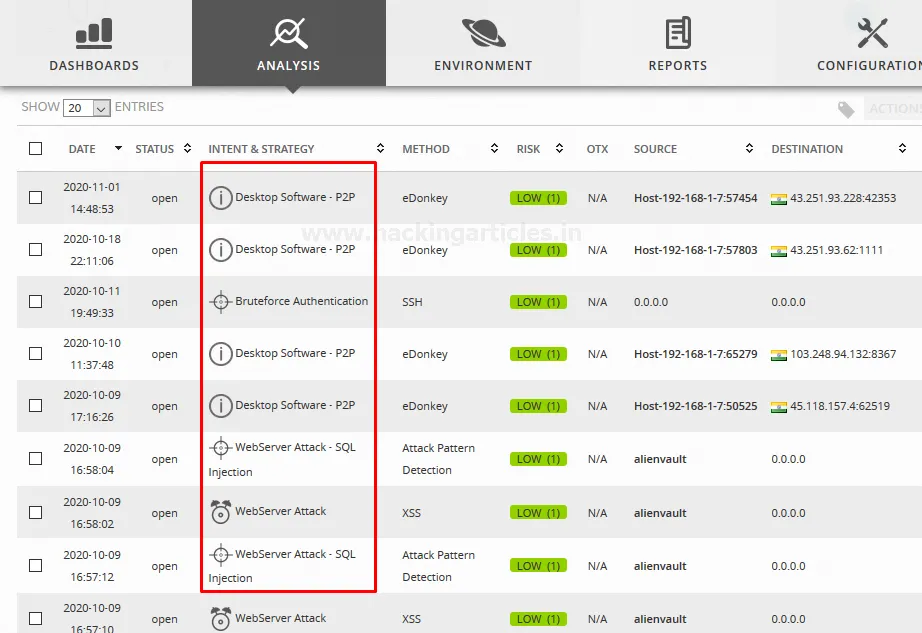

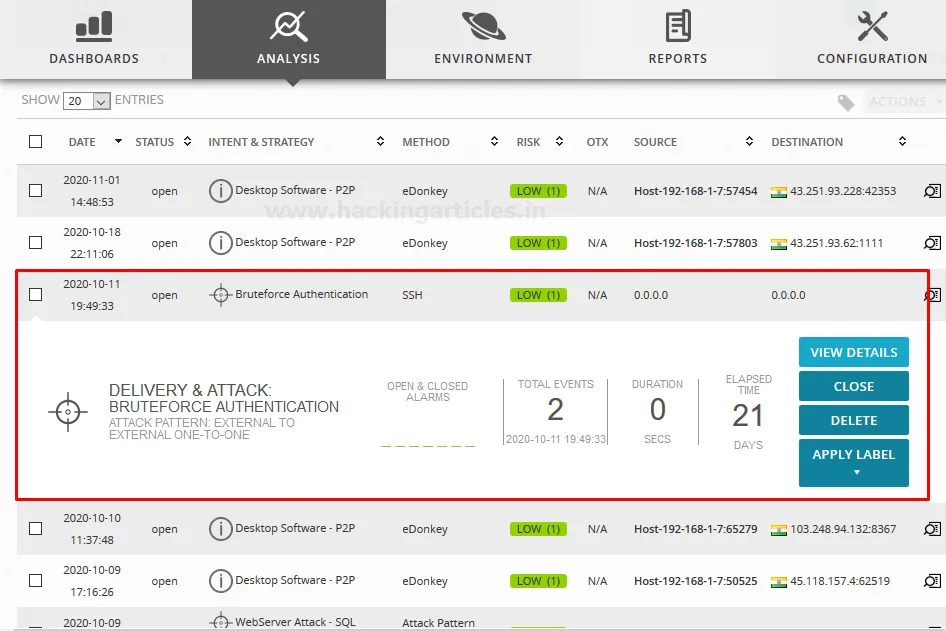

Аналогічно я провів ще кілька атак у своїй мережі, і тааак… AlienVault виявив усі загрози та розумно згенерував сповіщення (Alarms) у розділі Analysis > Alarms, як показано нижче:

Давайте перевіримо деталі хоста, звідки була здійснена атака, та тип самої атаки. Як ми бачимо, тут відображені подробиці Brute Force атак, які ми виконали вище.

Ви можете отримати ще більше інформації, перейшовши в розділ View Details

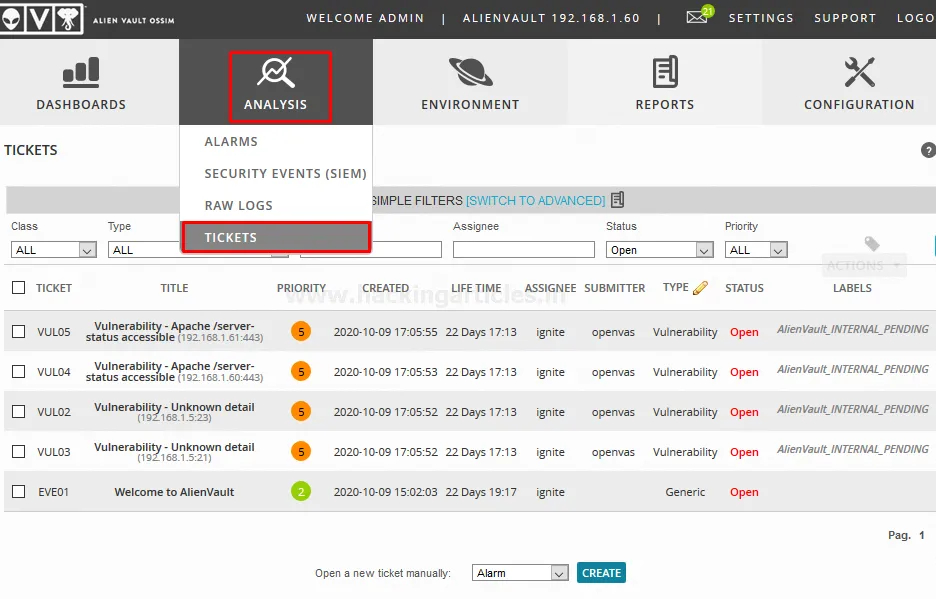

Тікети на основі оповіщень про атаки (Alerts Attack based Tickets)

Це забезпечує доступ до системи керування пристроєм OSSIM. Тикети корисні для відстеження робочих процесів, пов’язаних із виявленими тривогами (alarms). Наприклад, це можуть бути вразливості, знайдені в системах чи додатках, або інші інциденти, за якими ви хочете спостерігати.

У даному випадку OSSIM згенерував кілька тикетів за результатами автоматичного сканування вразливостей, а також на основі векторів атак, як показано нижче:

За замовчуванням веб-інтерфейс пристрою OSSIM відображає список усіх тикетів. Також ви можете натиснути кнопку Create (Створити), щоб створити новий тикет конкретного типу або категорії.

У розділі фільтрів у верхній частині сторінки тикетів ви можете обрати критерії для фільтрації результатів. Вибравши опцію Switch to Advanced (Перейти до розширених), можна використовувати додаткові критерії для пошуку.

У зведеному списку тикетів ви можете натиснути на конкретний запис, щоб відкрити його та переглянути повну інформацію на новій сторінці. На сторінці деталей тикета доступні різні дії: редагування полів, призначення відповідального, додавання приміток і вкладень, а також зміна статусу та пріоритету. Це дозволяє використовувати будь-який зручний для вас метод або процес відстеження вирішення проблем.

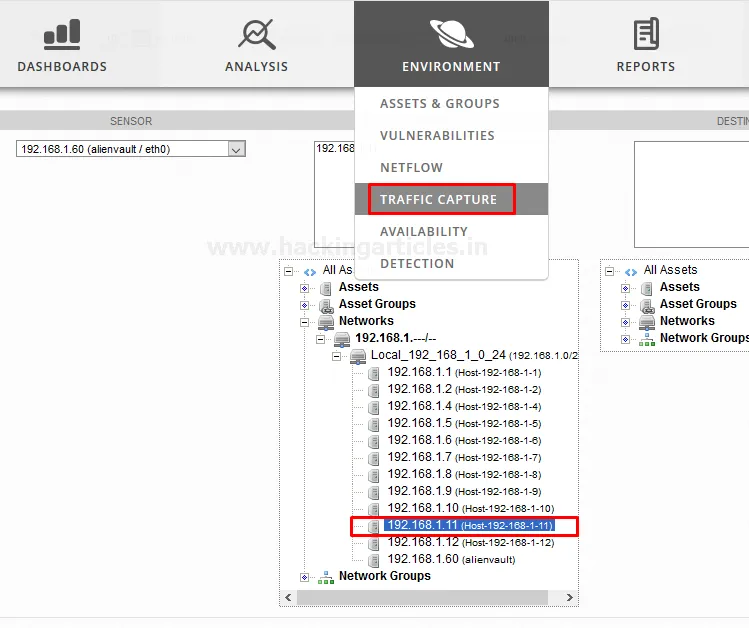

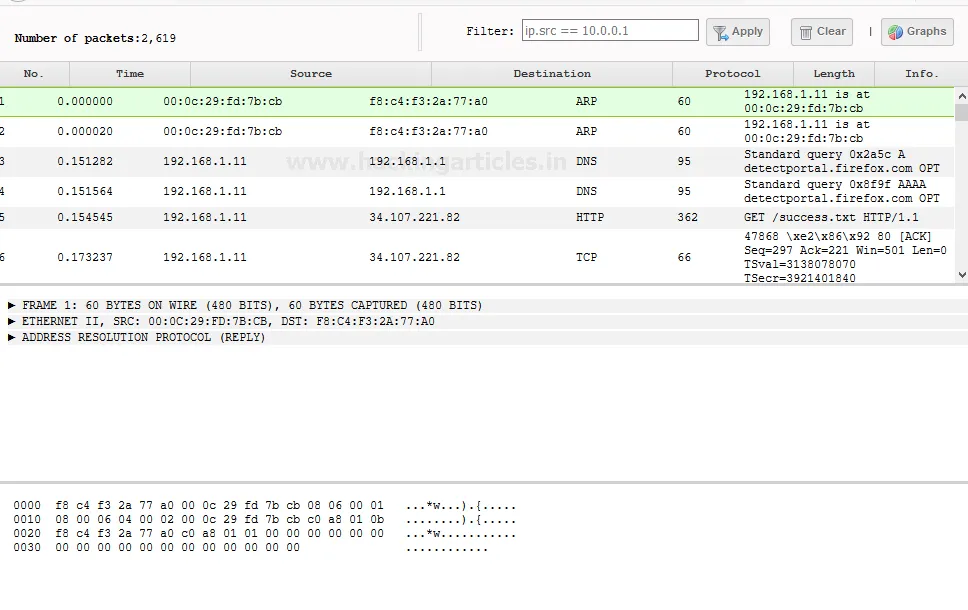

Аналіз трафіку (Traffic Analysis)

Ця опція дозволяє користувачам відстежувати або керувати дистанційним захопленням трафіку через сенсор OSSIM.

Доступно кілька параметрів захоплення, як показано нижче:

- Timeout (Час очікування)

- Filtering packet size (Фільтрація за розміром пакета)

- Sensor name (Назва сенсора)

- Packet source and destination (Джерело та призначення пакета)

Давайте подивимося, як AlienVault виконує аналіз трафіку.

Щоб розпочати захоплення трафіку, перейдіть у розділ «Environment > Traffic Capture». Застосуйте фільтри на свій розсуд; у моєму випадку я обрав значення таймауту 90 секунд і вказав джерело, як показано нижче:

Після запуску захоплення трафіку результати зберігаються у верхній частині розділу, як показано нижче:

Як бачите, звіт зберігається у форматі PCAP, і ви можете переглянути його безпосередньо, натиснувши на іконку інтерфейсу.

Тут ми бачимо захоплені пакети різних типів, наприклад, UDP або TCP.

Аналогічним чином ви можете моніторити всю свою мережу.

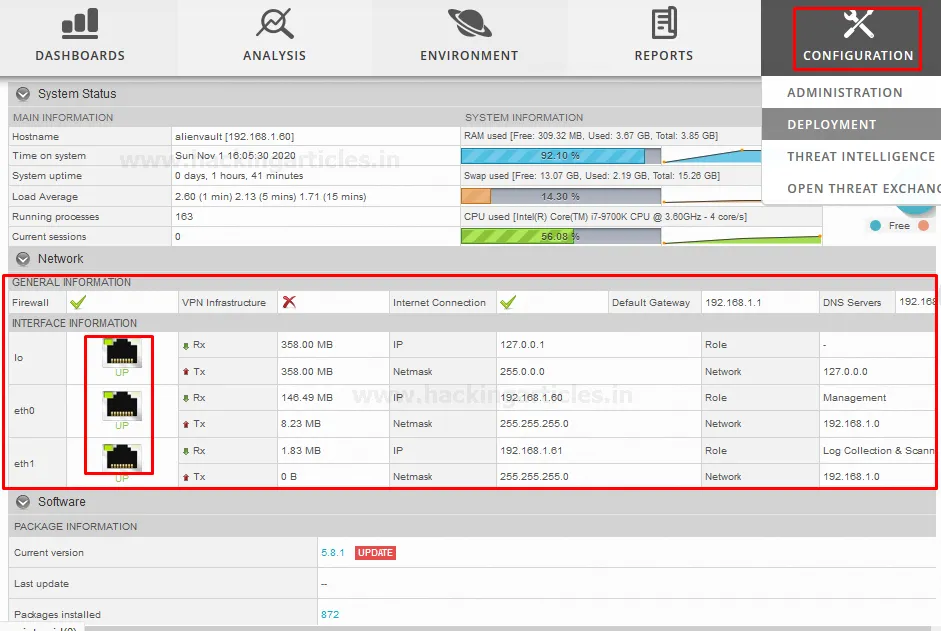

Статус розгортання (Deployment Status)

Розділ за замовчуванням «Configuration > Deployment» надає інформацію про статус та ресурси різних компонентів пристрою OSSIM. Він також містить опції для налаштування та керування такими елементами, як:

- Сенсори AlienVault

- Сервери пристроїв OSSIM

- Логери (реєстратори подій) OSSIM

Це дозволяє переглядати та змінювати налаштування конфігурації для наявних компонентів, як показано нижче:

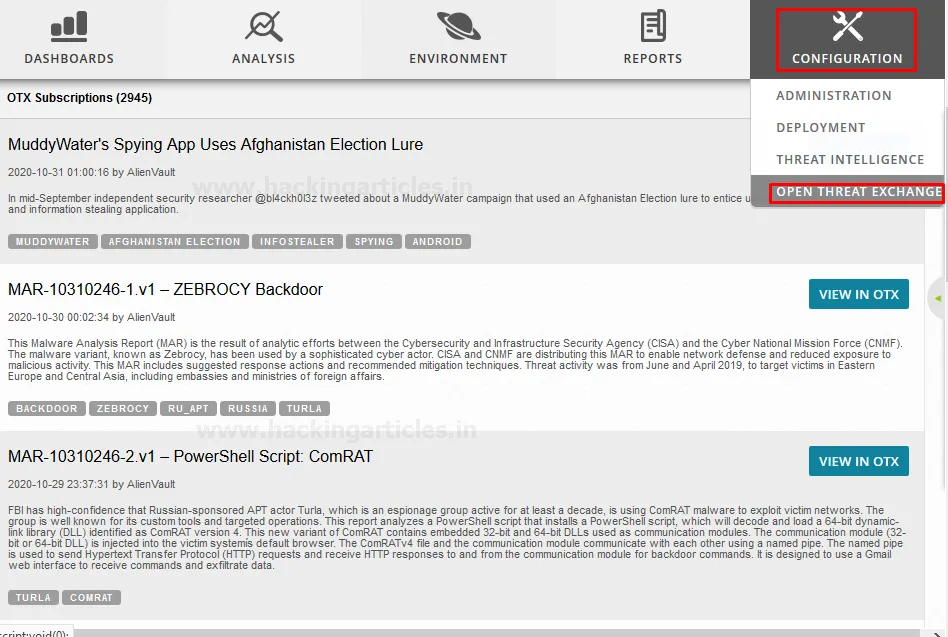

OTX: Open Threat Exchange

OTX — це відкрита мережа для обміну інформацією та аналізу. Вона надає доступ до актуальних даних у режимі реального часу про інциденти та загрози, які можуть вплинути на вашу організацію. Це дозволяє вчитися на досвіді інших фахівців, які вже стикалися з подібними атаками, та співпрацювати з ними. AT&T Alien Labs™ разом з іншими дослідниками безпеки постійно моніторять, аналізують, проводять реверс-інжиніринг та звітують про складні загрози, зокрема шкідливе ПЗ, ботнети, фішингові кампанії та багато іншого.

Перейдіть у розділ «Configuration > Open Threat Exchange», і пристрій OSSIM відобразить наступну сторінку:

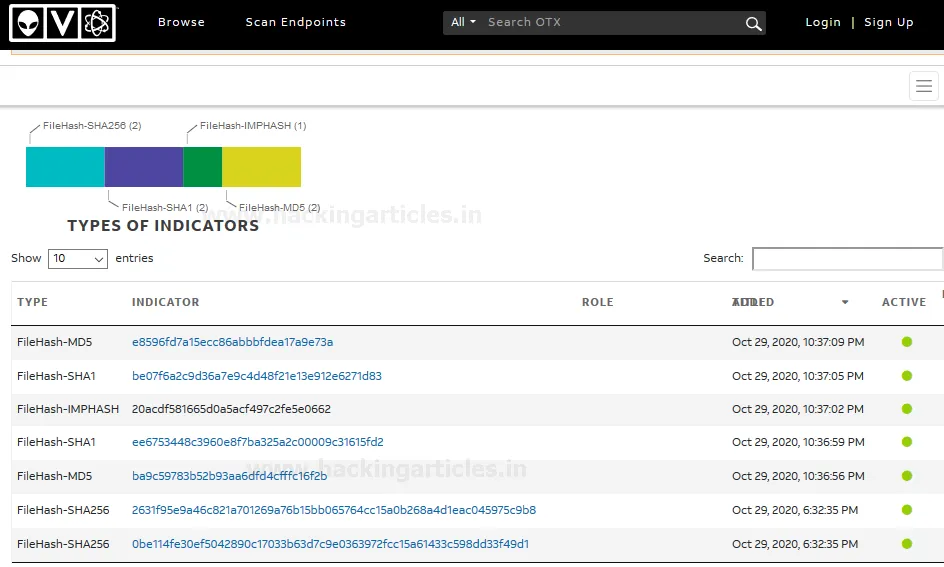

Індикатори компрометації (IoCs)

Полювання на загрози зазвичай починається з того, що аналітики безпеки опрацьовують дані про загрози (threat intelligence), аналізують середовище, яке вони захищають, та інші джерела даних, щоб висунути припущення про потенційну загрозу. Після цього фахівці з Threat Hunting шукають індикатори компрометації (IoCs). Це «артефакти» форензики, які допомагають виявити шкідливу активність, що відповідає висунутій гіпотезі.

Ці артефакти є фрагментами даних із серверних журналів, мережевого трафіку, конфігурацій тощо. Вони допомагають мисливцям за загрозами визначити, чи відбувалася підозріла активність у системі.

Артефакти включають:

- Мережеві артефакти – моніторинг портів на системах, що мають вихід в інтернет. Спеціалісти (threat hunters) можуть відстежувати трафік і аналізувати записи сесій пакетів у пошуках нетипового вихідного трафіку, аномальної географії з’єднань або підозрілих обсягів вхідних чи вихідних даних.

- Хостові артефакти – зміни у файлових системах та реєстрі Windows є двома основними місцями, де можна знайти аномальні налаштування чи вміст. Сканування значень реєстру та моніторинг змін у файловій системі є стандартними процедурами під час полювання на загрози.

- Артефакти автентифікації – фахівці можуть відстежувати або перевіряти входи (та спроби входу) привілейованих облікових записів на кінцевих точках, серверах і сервісах. Це допомагає вистежити шлях зловмисника та ідентифікувати компрометовані акаунти, що потребують негайного реагування.

Ви можете здійснювати полювання на загрози на основі індикаторів (IoCs) з OTX, відкривши їх через опцію «View in OTX» (Переглянути в OTX), як показано нижче:

Шлях, яким проходить «полювання», визначається виключно виявленими деталями. Наприклад, виявлення аномального вихідного мережевого трафіку змусить фахівця з Threat Hunting прискіпливіше дослідити кінцеву точку, яка цей трафік генерує. Таким чином, не існує єдиного встановленого процесу полювання на загрози, який був би універсальним для кожного окремого випадку.